”CVE-2021-31805“ 的搜索结果

检测一个url命令为 python3 CVE-2022-22954-POC.py -u http://test.com 检测多个url命令为 python3 CVE-2022-22954-POC.py -f file.txt(把url按一行一个保存到file.txt中) 结果有可能如下

代码执行后的结果,此处我们可以清楚的看到 ”id“ 被成功执行!在重放模块中重放此请求方法,可成功执行代码 ”id“访问index.action。

发现漏洞参数是name.可以看到此处测试payload=name=3*3查询了其它很多人的博客,只发现一篇博客是这样,但为什么payload中需要再加一个注入点参数,也没有说明原因,有大佬知道,希望可以指点下。...

漏洞:CVE-2021-31805——升级struts版本2.0.6-2.5.30一、切换jar包更改配置二、页面标签修改三、异常原因分析 漏洞描述 Apache struts2部分版本存在漏洞,对不受信任的用户输入使用强制OGNL可能导致远程代码执行...

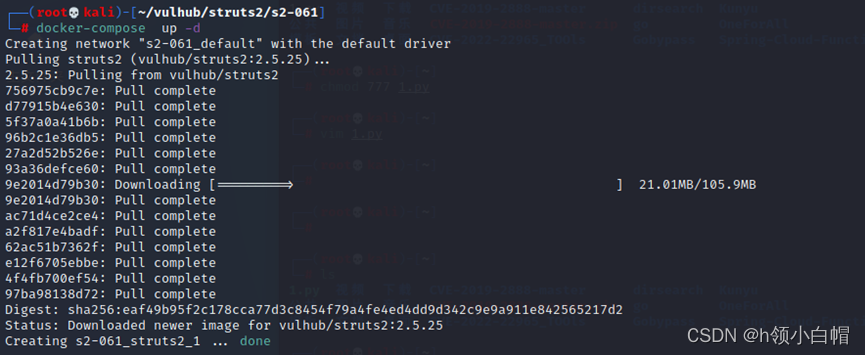

远程代码执行S2-062(CVE-2021-31805)由于Apache Struts2对S2-061(CVE-2020-17530)的修复不够完整,导致一些标签属性仍然可以执行 OGNL 表达式,攻击者利用该漏洞可以构造恶意数据远程执行任意代码。高危。受影响...

Struts是Apache软件基金会(ASF)赞助的一个开源项目。它最初是Jakarta项目中的一个子项目,并在2004年3月成为ASF的顶级项目。它通过采用Java Servlet/JSP技术,实现了基于Java EE Web应用的Model-View-Controller...

监测发现,开源应用框架Apache Struts存在远程代码执行漏洞(CVE-2021-31805),攻击者可构造恶意的OGNL表达式触发漏洞,实现远程代码执行。受影响版本为Apache Struts 2.0.0~2.5.29。目前,该漏洞已在Apache Struts...

在CVE-2021-31805漏洞中,仍然存在部分标签属性会造成攻击者恶意构造的OGNL表达式执行,导致远程代码执行

CVE-2021-31805是一个远程命令执行漏洞,该漏洞是由于对CVE-2020-17530的修复不完整而引起的。CVE-2020-17530是由于Struts2对某些标签属性的属性值进行二次表达式解析而导致的漏洞。当这些标签属性中使用了%{x}并且x...

一、软件背景 Struts2是一个基于MVC设计模式的Web应用框架,它本质上相当于一个servlet,在MVC设计模式中,Struts2作为控制器(Controller)来建立模型与视图的数据交互。Struts 2是Struts的下一代产品,是在 struts ...

接下来我们可以注入下面的payload来进行代码执行,执行id来查看当前用户。我们可以输入下面的命令来测试一下,执行6*6,查看源代码发现可以成功运行。把生成的payload粘贴到exec({''})命令执行函数里边。...

Struts 2 是一个流行的用于构建 Java Web 应用程序的开源 Web 应用程序框架。它是 Apache 软件基金会下的一个顶级项目,是 Struts 框架的升级版本。Struts 2 通过 MVC(模型-视图-控制器)架构来帮助开发者构建可...

CVE-2021-36749,Apache Druid 任意文件读取漏洞,从https://github.com/BrucessKING/CVE-2021-36749网站中显示可用命令行方式进行,详细应该怎么用啊,我 直接在Kali里面改IP:端口,提示没有找到主机的路由

【代码】CVE-2021-31805_RCE。

推荐文章

- 联邦学习综述-程序员宅基地

- virtuoso--工艺库答疑_tsmc mac-程序员宅基地

- C++中的exit函数_c++ exit-程序员宅基地

- Java入门基础知识点总结(详细篇)_java基础知识重点总结-程序员宅基地

- 【SpringBoot】82、SpringBoot集成Quartz实现动态管理定时任务_springboot集成quratz 实现动态任务调度-程序员宅基地

- testNG常见测试方法_idea_java_testng 测试-程序员宅基地

- Debian11系统安装-程序员宅基地

- Centos7重置root用户密码_centos7更改root密码-程序员宅基地

- STM32常用协议之IIC协议详解_正点原子stm32 iic-程序员宅基地

- 【视频播放】Jplayer视频播放器的使用_jplayer 播放amr-程序员宅基地