在网络日益发展的当今,网络安全日益重要。当前,有安全专家总结了在Web安全领域,黑客发动攻击的十大原因。希望能给有需要的用户带来帮助,根据不同情况解决遇到的问题,给用户带来安全的Web体验。 十大Web攻击...

”黑客防御网络安全“ 的搜索结果

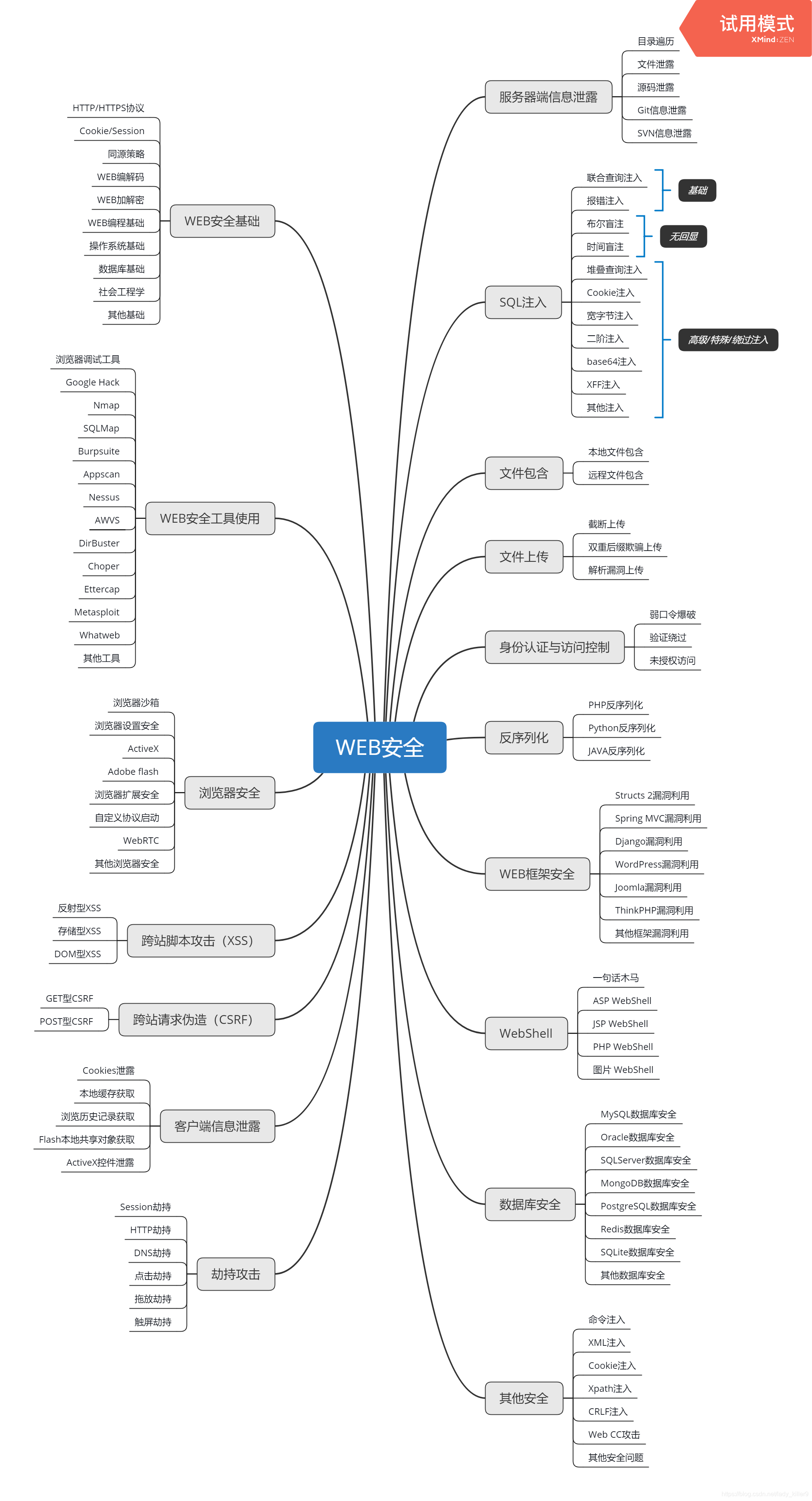

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。无论网络、Web、移动、桌面、云等哪个领域,都有攻与...

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。无论网络、Web、移动、桌面、云等哪个领域,都有攻与...

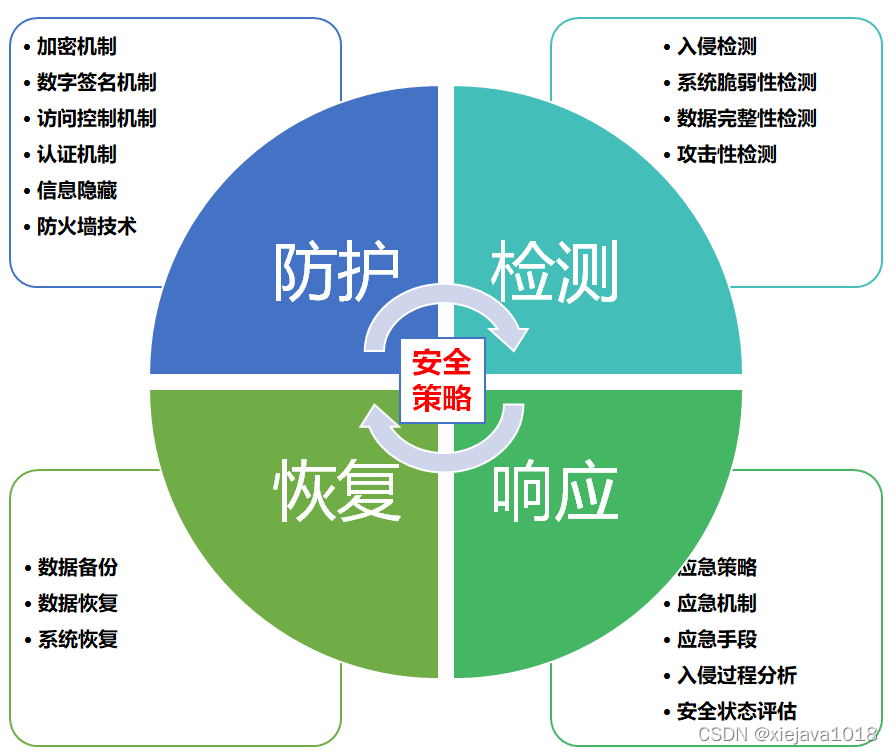

建立网络安全主动的防御体系

标签: 安全

防火墙和其它反病毒类软件都是很好的安全产品,但是要让你的网络体系具有最高级别的安全等级...而现在,我要给你介绍一种更具主动性的网络安全模型,通过它,就算再出现什么新病毒,你也可以对企业的网络系统感到放心。

大多数互联网公司的业务开展都依赖互联网,所以我们这里讨论的是基于数据中心/云环境下的业务网络安全问题。甲方安全的主要职责是保护公司互联网业务的安全,比如业务持续性,业务数据的私密性,所以要优先解决以下...

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。无论网络、Web、移动、桌面、云等哪个领域,都有攻与...

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。无论网络、Web、移动、桌面、云等哪个领域,都有攻与...

本书是国际信息安全专家10余年网络安全实战经验的结晶,全方位解读网站常见的漏洞及攻击方法,提供了100条实用的安全防护策略,为快速开发安全网站提供系统的实践指南。

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。无论网络、Web、移动、桌面、云等哪个领域,都有攻与...

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。无论网络、Web、移动、桌面、云等哪个领域,都有攻与...

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。无论网络、Web、移动、桌面、云等哪个领域,都有攻与...

给小伙伴们的意见是想清楚,自学网络安全没有捷径,相比而言系统的网络安全是最节省成本的方式,因为能够帮你节省大量的...可以点击386G《黑客&网络安全入门&进阶学习资源包》免费分享免费获取~此教程为纯技术分享!

不同于Java、C/C++等后端开发岗位有非常明晰的学习路线,网络安全更多是靠自己摸索,要学的东西又杂又多,难成体系。这也是为什么我经常劝别人不要入网络安全的坑,因为一般人真坚持不下去!

因为因特网互联的本质,让意图不轨的黑客得以入侵网络,窃取机密数据,甚而阻断其所提供的服务,导致网络瘫痪,酿成巨额损失。文章分析了计算机网络安全的现状,分析了入侵防御在计算机网络安全系统的应用。

网络安全案例分析:揭秘黑客攻击与企业防御战。

给小伙伴们的意见是想清楚,自学网络安全没有捷径,相比而言系统的网络安全是最节省成本的方式,因为能够帮你节省大量的...可以点击386G《黑客&网络安全入门&进阶学习资源包》免费分享免费获取~此教程为纯技术分享!

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!...本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。

针对计算机网络普遍容易遭受黑客、病毒及大量垃圾信息的侵蚀,对未知异常事件和异常流量等不能作出及时反应,在保护“自我”拒绝“非我”的基础上提出了基于主动探测、主动报警和主动清除为主的自免疫网络安全防御...

欢迎来到简化版的数字安全实用手册 – 为处于敌对环境的工作者设计的自学式数字 安全实用手册。我们建议你按顺序阅读本手册中的章节,因为每一个新的章节会基于 前面已经介绍过的知识。 如果你正在阅读这本手册,...

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。走安全行业的工程方向的,技术上面其实有很大的重叠性...

我在这里可以很肯定地告诉你:"网络安全有很好的发展前景,前沿网络安全技术即将崛起,或者说已经崛起"。

我在这里可以很肯定地告诉你:“网络安全有很好的发展前景,前沿网络安全技术即将崛起,或者说已经崛起”。

本文介绍了网络安全的发展简史,从最早的计算机病毒到目前的高级威胁时代。

推荐文章

- Python菜鸟晋级04----raw_input() 与 input()的区别_pycharm没有raw input-程序员宅基地

- 高通AR增强现实多卡识别和扩展跟踪Unity_imagetarget扩展追踪-程序员宅基地

- 对于三星手机的手工root方法-程序员宅基地

- 2021年佛山高考成绩查询,2021年高三佛山一模,看佛山高中排名-程序员宅基地

- 删除并清空应收应付模块 期初数据_应付管理系统怎么清除数据-程序员宅基地

- 嵌入式固件加密的几种方式-程序员宅基地

- 非root情况下访问手机存储位置权限的方法_不root 通讯录 存放目录-程序员宅基地

- Mybatis项目开发流程_使用mybatis的开发步骤-程序员宅基地

- 三方协议,档案,工龄,保险,户口,-程序员宅基地

- 华为交换机命令 端口速率_华为S5700交换机的端口QOS限速问题-程序员宅基地