”非对称算法“ 的搜索结果

java非对称算法 在java中可以对算法进行拆装

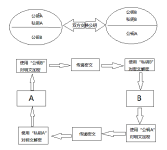

非对称密码算法也称为“双钥密码算法”,它的密钥成对出现,且从其中一个密钥推算出另一个密 钥在计算上是不可行的。当把非对称密码算法的一个密钥公开时,也...本章描述非对称算法在支付领域及 银联的应用及相关要求。

一、对称算法 1. 定义 对称算法,加解密双方使用一个密钥。即加密秘钥和解密秘钥相同。 2. 分类 对称算法主要有4中加密模式: 2.1 电子密码本模式 Electronic Code Book(ECB) 这种模式是最早采用和最简单的...

C语言实现非对称密码算法RSA

标签: 密码学算法

C语言实现非对称密码算法RSA,其中RSA计算采用的是平方乘算法

安全协议SSL:机密性,认证,完整性,重放保护,分为握手阶段和应用阶段握手阶段(协商阶段):客户端和服务器端认证对方身份(依赖于PKI体系,利用数字证书进行身份认证),并协商通信中使用的安全参数、密码套件以及...

对称加密算法(只有一个私钥,比如DES、AES);非对称加密算法(公钥与私钥,比如RSA);Hash算法(任意长度的输入都转换为固定长度的“哈希值”字符串比如MD5、SHA-1、SHA-256、SHA-384、SHA-512)

主要概括什么是对称加密算法,使用AES的ECB工作模式和CBC工作模式对数据进行加密与解密。以及对称加密算法与非对称加密算法的对比

以RSA算法为例了解非对称密码算法,编程实现RSA算法的的加密和解密过程,加深对非对称密码算法的认识

Java 实现 ECC 非对称加密算法加解密和签名验签前言一、ECC 椭圆曲线算法简介二、ECC 加解密代码实例1.生成 ECC 密钥2.ECC 加解密3.测试代码三、ECC 签名验签代码实例1. ECC 签名验签2. 测试代码 前言 文章字数比较...

Java 实现 RSA 非对称加密算法前言一、非对称加密算法简介二、RSA 加解密代码实例1.生成 RSA 密钥2.RSA 加解密3.测试代码三、RSA 签名验签代码实例 前言 一、非对称加密算法简介 非对称加密算法又称现代加密算法,是...

相对对称加密而言,无需拥有同一组密钥,非对称加密是一种“信息公开的密钥交换协议”。非对称加密需要公开密钥和私有密钥两组密钥,公开密钥和私有密钥是配对起来的,也就是说使用公开密钥进行数据加密,只有对应的...

对称加密算法是应用较早的加密算法,技术成熟。在对称加密算法中,数据发送方利用加密密钥、通过指定的加密算法将明文(原始...非对称加密算法需要两个密钥(密钥对),即公钥(public key)和私钥(private key)。

Java 实现 AES 对称加密算法的加解密前言一、AES 算法简介二、AES 加解密代码实例1.生成 AES 密钥2.AES 加解密3.AES + nonce 加解密总结 前言 一、AES 算法简介 二、AES 加解密代码实例 1.生成 AES 密钥 AES 密钥...

国密算法SM2算法 C语言源码 签名验签 加解密, 密钥交换

深入理解RSA、AES、ECC等经典加密算法的工作原理、C语言实现要点及性能特点,是密码学基础的核心部分。面对快速发展的密码学领域,持续关注后量子密码、新型加密协议等前沿趋势,积极参与学习与实践,有助于应对日益...

RSA算法基于数论中的几个核心概念,主要包括欧拉函数、欧拉定理、以及模逆运算。

非对称算法概述介绍,RSA算法介绍,SM2算法介绍,同态、格密码

随着信息化社会的快速发展,信息已成为现代社会经济活动和日常生活中不可或缺的要素。从个人隐私、金融交易、政府机密到企业知识产权,各类敏感信息在网络空间中高速流动。与此同时,网络安全威胁日益严峻,包括数据...

非对称加密,也称为公钥加密,是确保数字通信安全的...不同的非对称加密算法适用于不同的应用场景,并具有各自的优缺点。本文将详细介绍几种主要的非对称加密算法,帮助你了解它们的功能、优势、劣势以及最佳使用场景。

这个算法是基于md5实现的js版非对称加密算法,有需要的同学请下载使用

OpenSSL对称算法、哈希校验、非对称算法、证书管理、SSL安全

对称加密算法与非对称加密算法,以及它们之间的区别

说明:对称算法和非对称算法的区别:就是加解密的密钥是不是一样的,一样的就是对称的,不一样的就是非对称的。 对称算法(分组算法) 分组算法:举个例子 对于des都是明文8个字节,密文也是8个字节,分组的意思就是...

OpenSSL/GMSSL EVP接口说明——3.1 非对称算法使用流程

哈希对称非对称算法工具

标签: 哈希 对称 非对称

哈希算法:MD5、SHA1、SHA224、SHA256、SHA384、SHA512、SM3;...对称算法:DES、SM4、AES的ECB、CBC、MAC计算; RSA算法密钥生成及加解密签名验签; SM2算法的密钥生成、加解密、签名验签及获取Z值。

基于非对称算法ECC的WSN密钥管理系统,方巍,张晓莹,无线传感器网络的开放性与恶劣性,使我们既要关注硬件水平的提高,也要加强数据加密算法方面的研究。本文提出了一种基于非对称算

电信设备-基于非对称算法的信任设备自主注册方法.zip

完整实验报告,共31页 包括实验目的,实验内容,实验步骤,运行结果,实验总结 附上了源码。 部分内容可见https://blog.csdn.net/guansheng123/article/details/123029969

推荐文章

- C++语法基础--标准库类型--bitset-程序员宅基地

- [C++] 第三方线程池库BS::thread_pool介绍和使用-程序员宅基地

- 如何使用openssl dgst生成哈希、签名、验签-程序员宅基地

- ios---剪裁圆形图片方法_ios软件圆形剪裁-程序员宅基地

- No module named 'matplotlib.finance'及name 'candlestick_ochl' is not defined强力解决办法-程序员宅基地

- 基于java快递代取计算机毕业设计源码+系统+lw文档+mysql数据库+调试部署_快递企业涉及到的计算机语言-程序员宅基地

- RedisTemplate与zset redis_redistemplate zset-程序员宅基地

- 服务器虚拟化培训计划,vmware虚拟机使用培训(一)概要.ppt-程序员宅基地

- application/x-www-form-urlencoded方式对post请求传参-程序员宅基地

- 网络安全常见十大漏洞总结(原理、危害、防御)-程序员宅基地