逆向是指通过反汇编和调试等一些手段及工具,分析计算机程序的二进制可执行代码,从而获得程序的算法细节和实现原理的技术。...前面介绍过CTF的web真题,那今天我们从CTF中选择一个REVERSE题型来讲解。

”逆向CTF“ 的搜索结果

ELF文件在各种平台下都通用,ELF文件有32位版本和64位版本,其文件头内容是一样的,只不过有些成员的大小不一样。在这个二进制文件中,符号没有被剥离,因此我们可以看到函数名称,这使得它更容易理解。...

附件是八道Android基础逆向题,基本都是CTF题。平时网上基础的CTF题目比较难找,全靠平时慢慢积累起来的,后面有其他做过的CTF题再贴出来分享给大家练手。

ollydbg,简称OD已经蛮久没有更新了,而且OD主要支持32位的PE文件调试和分析;所以这里我比较推荐使用Xdbg,Xdbg经常更新,还有自动中文汉化。x64dbg顺便讲下简单使用:随便拖入一个可执行文件,这可以看到四个窗口...

ctf 逆向 回顾与总结

标签: 安全

逆向ctf题做法总结.md

标签: 逆向CTF

这是一份逆向ctf题做法的总结文档,给一个逆向CTF题总体的介绍,便于新手有整体概念和针对性提升,适合有一定程度的CTF逆向选手。

本文浅浅地针对CTF中遇到的安卓apk题目,罗列出一些基本知识点。

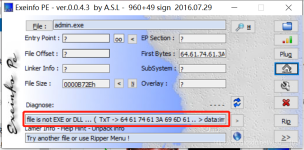

题目来源于看雪论坛CTF题库->题目要求为: 本题Flag值为123456用户的序列号。 二、解题过程 万事不要慌,先把软件运行起来康康: 哟呵!这是需要破解的节奏呀!!!由于是exe文件,首先使用exeinfope检查...

既然这篇文章提到了CTF 我就先来科普一下 What is CTF??? 赛事介绍: CTF是一种流行的信息安全竞赛形式,其英文名可直译为“夺得Flag”,也可意译为“夺旗赛”。其大致流程是,参赛团队之间通过进行攻防对抗、程序...

提取码:jwrp 一、获取题目压缩包,解压后发现是一个为ReMe.exe的可执行文件,但是奇怪的是在exeinfope中查询结果为: 很明显了,不是PE文件,看图标猜测为python打包的exe文件。既然如此就对exe文件进行反编译...

一、基础分析 把拿到的题目解压,将easyre.exe文件放入exeinfope(PEID也行)中进行查壳识别: 清楚明了,没壳。首先,运行下easyre.exe文件看看什么效果: ...从查壳过程可以看到是32为程序。...

算法分析一道逆向CTF题

标签: 安全漏洞

因为主要的判断逻辑是在OnClickListener这个类里,而这个类是MainActivity的一个内部类,同时我们在实现的时候也没有给这个类声明具体的名字,所以这个类用$1表示。重新编译打包签名运行后flag已经显示出来了。

近期ctf逆向题的一道简单题,新手小白,用它来学习一下手动脱壳。。

The real flag finder (Reversing 70)I’ve forgotten my flag. I remember it has the format “9447{}”, but what could it be?Unfortunately the program no longer just prints the flag.So we are given an ...

0x00:介绍 以下为一些简单的Windows逆向入门题目,帮助一些刚接触逆向又无法下手的朋友,如果对安卓逆向感兴趣的朋友可以看一下我的...1.Bugkuctf平台中的逆向题easy_vb: 打开文件发现需要输入注册码获取flag ...

最近我有很多CTF需要逆向工程ARM二进制文件,因此我决定现在是时候建立一种实际处理它的方法了,因此ArmPI诞生了。 .img文件是使用Raspbian LITE和Raspberry PI 0创建的。 为了获得最佳性能,请在RPI零Wifi上安装。 ...

ctf之逆向常见题型

标签: 安全

CTF中主要有四个方向,web 逆向 密码 杂项,其中最难入门的,就是逆向啦。逆向由于需要汇编语言的基础,考验你对计算机底层原理的探究,所以很多时候不仅需要编程和安全基础,更需要有钻研编程原理的精神,和一定的...

CTF 一些简单逆向思路

标签: 学习方法

题目来源于看雪论坛CTF题库->题目要求为: 本题Flag值为CTFHUB用户的序列号。 题目资源链接:https://pan.baidu.com/s/16ySHvatanvHf07t71sECJQ 提取码:0id0 二、解题过程 先将得到的程序运行起来康康: ...

一、逆向分析的主要方法 逆向分析主要是将二进制机器码进行反汇编得到汇编代码,在汇编代码的基础上,进行功能分析。经过反编译生成的汇编代码中缺失了源代码中的符号、数据结构等信息 ............

apk界面如下 1、使用jeb对apk进行分析,找到manifest配置文件(即应用清单,中包含了APP的配置信息,系统需要根据里面的内容运行APP的代码,显示界面),从中找到初始启动类com.crackme.comingsoon.WebviewActivity...

推荐文章

- 联邦学习综述-程序员宅基地

- virtuoso--工艺库答疑_tsmc mac-程序员宅基地

- C++中的exit函数_c++ exit-程序员宅基地

- Java入门基础知识点总结(详细篇)_java基础知识重点总结-程序员宅基地

- 【SpringBoot】82、SpringBoot集成Quartz实现动态管理定时任务_springboot集成quratz 实现动态任务调度-程序员宅基地

- testNG常见测试方法_idea_java_testng 测试-程序员宅基地

- Debian11系统安装-程序员宅基地

- Centos7重置root用户密码_centos7更改root密码-程序员宅基地

- STM32常用协议之IIC协议详解_正点原子stm32 iic-程序员宅基地

- 【视频播放】Jplayer视频播放器的使用_jplayer 播放amr-程序员宅基地