”软件逆向与安全“ 的搜索结果

里面包含了不少软件,IDA、AndroidKiller、jd-gui等。 除此以外,还需要: PETools:查看exe基本信息,在GitHub上开源。 UPX.exe:exe加壳工具,也可以用来去UPX壳(但连变种的UPX壳都没法去~),在GitHub上开源。 ...

本部分以一款具有代表性的C语言编写的实用程序——“Simple File Encryptor”为例。该程序提供文件加密与解密服务,用户输入密码后,可将选定文件加密保存为新的文件格式。

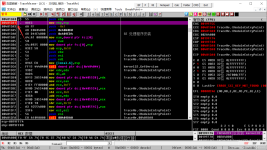

这篇文章作者将继续分析WannaCry勒索病毒,主要通过IDA和OD逆向分析蠕虫传播部分,详细讲解蠕虫是如何感染传播的。同时,由于作者技术真的菜,只能叙述自己摸索的过程,如果存在错误或不足之处,还望告知。希望这篇...

系统安全系列作者将深入研究恶意样本分析、逆向分析、攻防实战等,通过在线笔记和实践操作的形式分享与博友们学习,希望能与您一起进步。前文作者先带领大家学习什么是逆向分析,这篇文章将继续普及逆向分析基础知识...

逆向数据分析.docx

标签: 文档资料

出于功能、合规、安全等需求更改,逆向工程被用来了解现有或遗留软件系统,以评估更新或移植系统所需的工作。 制造没有许可/未授权的副本。 学术/学习目的。 去除复制保护和伪装的登录权限。 逆向数据分析全文共6页...

对民用飞行控制系统固件的逆向与漏洞分析 卫星通信的安全缺陷 基于全流量的智慧漏洞挖掘 基于运行时类型嗅探技术提高模糊测试的漏洞发掘效果 漏洞挖掘进化论-推开xray之门 逆向在漏洞挖掘中的应用 ...

1.1 iOS 软件逆向工程的要求 2 1.2 iOS 软件逆向工程的作用 2 1.2.1 与安全相关的iOS 逆向工程 4 1.2.2 与开发相关的iOS 逆向工程 5 1.3 iOS 软件逆向工程的一般过程 6 1.3.1 系统分析 7 1.3.2 代码...

逆向工程实验报告.docx

标签: 文档资料

从工程实际的角度来看,大体上可以将软件逆向工程分为两大类:(1)从已知软件系统的完整代码出发,生成对应系统的 结构以及相关设计原理和算法思想的文档。(2)从没有源代码的程序出发,生成对应的源程序、系统...

声明:本人坚决反对利用教学方法进行犯罪的行为,一切犯罪行为必将受到严惩,绿色网络需要我们共同维护,更推荐大家了解它们背后的原理,更好地进行防护。前文学习:[网络

经过前2篇逆向前置知识的铺垫之后,我们终于要开始...以下操作主要是体现一下逆向的流程以及实操,为了安全考虑,并不会直接给出APP名称。从目标出发,一步步去完成我们的目标,回头再看,大家就会发现,不过如此罢了。

这是作者网络安全自学教程系列,主要是关于安全工具和实践操作的在线笔记,特分享出来与博友们学习,希望您们喜欢,一起进步。前文分享了外部威胁防护和勒索病毒对抗。这篇文章将讲解逆向分析OllyDbg动态调试工具的...

演讲者介绍 麒麟框架介绍 MBR插桩分析 麒麟框架调试层⽀持 反OLLVM平坦化 展望 作为麒麟框架团队核心成员,孔子乔和武晨旭在演讲中阐述...麒麟框架所带来的前所未有的插桩分析体验,让台下的安全爱好者都听得兴致勃勃。

手机守护神和安全卫士以及安全与逆向等商业实战教学pdf+源码 ANDROID商业软件开发全程实战 以手机守护神为例 Android项目实战——手机安全卫士开发案例解析(随书代码文件) 手机守护神源代码 守护神密码箱源代码

一些分析样本中总会用到的工具及下载地址总结~

#include<stdio.h> #include<String.h> #include "windows.h" ... printf("%s","提示,序列号会根据时间、电脑名称发生改变(甚至可以改成根据执行路径发生改变),因此请将该程序与Demo2020....

本资源包含三本安卓系统与应用安全分析经典著作,分别是《Android安全机制解析与应用实践》、《Android软件安全与逆向分析》、《Android应用安全防护和逆向分析》。

写给自己记录用

反汇编技术是软件逆向工程中的核心手段之一,特别是在逆向分析C语言编写的软件时,它能够将难以直接理解的机器代码转化为人类可读的汇编指令,从而揭示程序的内部逻辑。本节将详细介绍反汇编的基础原理、常用工具,...

基于Python实现爬取豆丁考研网站的考研资料源代码,豆丁考研资料逆向请求参数加密 安装教程 安装python和node.js pip install requests pip install pyexecjs2 使用说明 命令行中cd找到 source_code/豆丁考研...

零日漏洞是指未被公开披露的软件漏洞利用零日漏洞开发攻击工具进行的攻击称为零日攻击软件安全体系的建立是以漏洞为核心展开的,对漏洞的掌控...被认为是软件生命周期中与安全相关的设计错误、编码缺陷及运行故障等...

推荐文章

- Unity3D 导入资源_unity怎么导入压缩包-程序员宅基地

- jqgrid 服务器端验证,javascript – jqgrid服务器端错误消息/验证处理-程序员宅基地

- 白山头讲PV: 用calibre进行layout之间的比对-程序员宅基地

- java exit方法_Java:如何测试调用System.exit()的方法?-程序员宅基地

- 如何在金山云上部署高可用Oracle数据库服务_rman target sys/holyp#ssw0rd2024@gdcamspri auxilia-程序员宅基地

- Spring整合Activemq-程序员宅基地

- 语义分割入门的总结-程序员宅基地

- SpringBoot实践(三十五):JVM信息分析_怎样查看springboot项目的jvm状态-程序员宅基地

- 基于springboot+vue的戒毒所人员管理系统 毕业设计-附源码251514_戒毒所管理系统-程序员宅基地

- 【LeetCode】面试题57 - II. 和为s的连续正数序列_leet code 和为s的正数序列 java-程序员宅基地