在当今的信息社会中,计算机网络在政治、经济、军事、日常生活中发挥着日益重要的作用,从而使人们对计算机网络的依赖性大大加强。现有的计算机网络在建立之初大都忽视安全问题,而且多数都采用TCP/IP协议,TCP/IP...

”计算机网络硬件脆弱性“ 的搜索结果

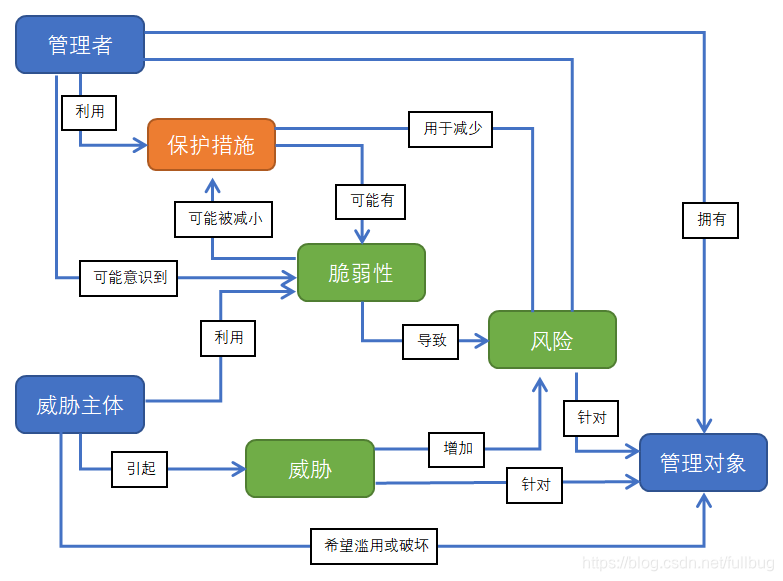

计算机网络系统在设计、实施、应用和控制过程中存在的一切可能被攻击者利用从而造成安全危害的缺陷都是网络的脆弱性。佰佰安全网的专家顾问给出了这个问题的答案。计算机网络脆弱性(vulnerability)涉及一切信息系统...

计算机网络安全研究.doc

标签: 文档资料

这些措施包括计算机网络硬件设施不受外界环境的影响,计算机软件不受 外来影响的侵害,通过对软硬件设施的有效防护,达到使交换数据和请求数据可以正常 、准确、稳定的在网络中传递。 一 计算机网络安全的现状 因...

当我们了解了计算机网络的脆弱性我们就能很好的回答计算机网络安全的问题了哦。计算机的脆弱性主要表现在:存储数据的密度极高。在一块磁盘、光盘或磁带中,可以存储大且数据信息,而这些存储介质很容易被带出办公室...

计算机网络安全技术.pptx

标签: 文档资料

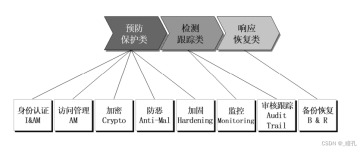

第八章 计算机病毒及防治 第九章 防火墙技术 第十章 系统平台与网络站点的安全 2 第一章 计算机网络安全技术概论 1.1 计算机网络安全的概念 1.2 计算机网络系统面临的威胁 1.3 计算机网络系统的脆弱性 1.4 计算机...

近年来不断发生的网络攻击事件使人们深刻地意识到网络安全的重要性。...计算机网络本身存在一些固有的弱点(脆弱性),非授权用户利用这些脆弱性可对网络系统进行非法访问,这种非法访问会使系统内数据的完整性...

前言 中国科技大学 - 博士论文 论文作者:贾炜 指导老师:冯登国 ...计算机网络资源管理分散,用户普遍缺乏安全意识和有效的防护手段,各类软硬件产品和网络信息系统在规划、设计、开...

但是,计算机在给人们带来好处的同时,通信技术硬件上也存在着很大的问题,基于此,本文对计算机网络通讯技术硬件的使用现状进行了简单的分析,再根据其中存在的故障问题制定了有效的解决对策,只有这样才能保证...

网络安全及网络安全评估的脆弱性分析

信息系统脆弱性评估.doc

标签: 文档资料

信息系统脆弱性评估 信息系统:计算机硬件 网络 通讯设备 软件 信息资源 用户和规章条例 脆弱性评估标准: (1)物理环境脆弱性识别:GB/T9361-2000标准 (2)操作系统与数据库:GB17895-1999 (3)网络/主机/应用:GB/T18336-...

计算机网络技术基础.pptx

标签: 文档资料

计算机病毒 利用协议及系统漏洞的攻击行为 网络系统的脆弱性 网络安全隐患表现为: 操作系统脆弱性 数据库系统的脆弱性 计算机网络技术基础全文共59页,当前为第4页。 网络安全隐患 网络安全的隐患是指

计算机网络安全技术.doc

标签: 文档资料

1-2 计算机网络系统的脆弱性主要表现在哪几个方面?试举例说明。 答:网络安全的脆弱性、计算机硬件系统的故障、软件本身的"后门"、软件的漏洞。 例子:有些软件会捆绑另一些软件安装。 1-9 计算机网络安全的三个...

计算机网络安全基础知识.pptx

标签: 文档资料

知识链接: 计算机网络安全是指保持网络中的硬件、软件系统正常运行,使它们不因自然和人为的因素而受到破坏更改和泄露。网络安全主要包括物理安全、软件安全、数据安全和运行安全等4个方面。 计算机网络安全基础...

知识链接: 计算机网络安全是指保持网络中的硬件、软件系统正常运行,使它们不因自然和人为的因素而受到破坏更改和泄露。网络安全主要包括物理安全、软件安全、数据安全和运行安全等4个方面。 计算机网络安全基础...

2 计算机网络不安全因素 2.1 计算机网络的脆弱性 我们所使用的计算机网络(互联网)是一个开放的网络,任何使用者都可以很方便直接 的在网络上收发信息和文件,正是因为互联网有这种开放性、共享性和国际性的特点,...

计算机网络安全技术(3).doc

标签: 文档资料

1—2 计算机网络系统的脆弱性主要表现在哪几个方面?试举例说明。 答:网络安全的脆弱性、计算机硬件系统的故障、软件本身的"后门"、软件的漏洞。 例子:有些软件会捆绑另一些软件安装. 1—9 计算机网络安全的三个...

计算机网络安全的知识资料全文共4页,当前为第1页。计算机网络安全的知识资料全文共...黑客通过寻找并利用网络系统的脆弱性和软件的漏洞,刺探窃取计算机口令、身份标识码或绕过计算机安全控制机制,非法进入计算机网络

因此,无论是局域网还是广域网,都存在着自然和人为等诸多因素的脆弱性和潜在威胁,这也使我们不得不将网络的安全措施提高到一个新的层次,以确保网络信息的保密性、完整性和可用性。 一、网络系统结构设计合理与否...

此外,计算机网络系统所使用的 TCP/IP 协议的安全性较低,电脑运行下的系统容易受到威胁。 3 计算机网络信息安全的防护策略 计算机网络安全现状与防护策略-计算机信息安全论文-计算机论文全文共8页,当前为第5页。...

计算机网络安全研究(1).doc

标签: 文档资料

由于网络安全的脆弱性而导致的经济损失每年都在 快速增长,企业追加网络安全方面的资金。各国政府也纷纷开始重视,加强管理和加大 投入。目前计算机网络所面临的威胁大体可分为两种:一是对网络中信息的威胁;二是 ...

黑客通过寻找并利用网络系统的脆弱性和软件 的漏洞,刺探窃取计算机口令、身份标识码或绕过计算机安全控制机制,非法进入计算 机网络或数据库系统窃取信息。现在黑客入侵事件非常普遍,据统计,全每没过20秒就 有...

计算机网络安全及防范技术.doc

标签: 文档资料

4 计算机网络中的安全缺陷及产生的原因 4.1 TCP/IP的脆弱性。因特网的基础是TCP/IP协议。但该协议对于网络的安全性考虑得并不 多。并且,由于TCP/IP协议是公布于众的,如果人们对TCP/IP很熟悉,就可以利用它的 安全...

计算机网络安全试题-《网络安全与管理(第二版)》网络安全试题 网络安全试题 一.单项选择题(每题1分,共60分) 1. 在以下人为的恶意攻击行为中,属于主动攻击的是( ) A、数据篡改及破坏 B、数据窃听 C、数据流...

过程:主机A向主机B发送数据,发送方会在对应的数据在每一层会加上...功能概述:数据链路层在物理层提高服务的基础上向网络层提供服务,其最基本的服务是将源自网络层来的数据可靠地传输到相邻节点的目标机的网络层。

计算机网络资源管理分散,用户普遍缺乏安全意识和有效的防护手段,各类软硬件产品和网络信息系统在规划、设计、开发、维护、配置、管理等各环节中普遍存在脆弱性,导致计算机网络面临着严峻的安全形势,已成为严重制约...

推荐文章

- react常见面试题_recate面试-程序员宅基地

- 交叉编译jpeglib遇到的问题-程序员宅基地

- 【办公类-22-06】周计划系列(1)“信息窗” (2024年调整版本)-程序员宅基地

- SEO优化_百度seo resetful-程序员宅基地

- 回归预测 | Matlab实现HPO-ELM猎食者算法优化极限学习机的数据回归预测_猎食者优化算法-程序员宅基地

- 苹果发通谍拒绝“热更新”,中国程序猿“最受伤”-程序员宅基地

- 在VSCode中运行Jupyter Notebook_vscode jupyter notebook-程序员宅基地

- 老赵书托(2):计算机程序的构造与解释-程序员宅基地

- 图像处理之常见二值化方法汇总-程序员宅基地

- 基于springboot实现社区团购系统项目【项目源码+论文说明】计算机毕业设计-程序员宅基地