勒索病毒已经在全球范围内爆发,基本上每天都有企业被勒索病毒攻击

”计算机病毒攻击战是指将什么病毒“ 的搜索结果

答案查看答案解析:【解析题】当前,应用计算机解决实际问题的能力主要体现为能够熟练使用OFFICE和网页制作工具操作计算机。【解析题】现在许多智能手机都具有触摸屏,它兼有键盘和鼠标器的功能,可作为计算机系统的...

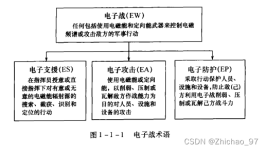

计算机病毒攻击战是指将“计算机病毒”植入敌方计算机系统,删除其数据,瘫痪其系统。计算机病毒对抗其主要特点是:第一,增加了电子对抗的攻击途径。由于计算机病毒的传染性,病毒能从一个系统传染到另一个系统,因此....

指 挥 自动 化杂 、覆 盖 范 围 广 、使 用单 位 多 ,加 强 正 规化 管 理 是 使 指 挥 自动 化 网尽 快 形 成 战 斗 力证 。严格人 员的管理 。由于 网络使 用人员权 限网络信 息的维护管理和对系统安 全的控 制I...

12.信息化战进争在由区域战场向全球战场延伸。 (√ )的13.信息化战电争在由空中战场向太空战场延伸。 (√ )子14.信息化战技争在由有形战场向无形战场延伸。 (√ )术15.无形战场指电子战场。的 (√ )16.军事对抗只有...

近年来,由于软件技术发展,再加上计算机及网络的普及,计算机病毒层出不穷、泛滥成灾,计算机病毒的危害性也逐渐引起人们的广泛关注。比如:CIH、爱虫、冲击波等,给许多用户带来很大的损失,甚至让某些用户谈毒色...

雷 军(武汉大学计算机系,430072)摘要:本文详细地描述了计算机病毒判定专家系统的原理与具体设计方法,一定程度上解决了流行病毒的判定问题。该系统主要利用专家们研究计算机病毒所得的如识和经验构造而成的规则库...

电子战基本概念 (01)

标签: 雷达电子战原理

计算机网络安全知识简介.pptx

标签: 文档资料

1988年蠕虫的计算机病毒事件 1991年的海湾战争美国对伊拉克的信息战 1991年的海湾战争美国军事机密文件泄密 计算机网络安全知识简介全文共78页,当前为第3页。 计算机网络安全概述 据美国总审计局1996年一份调研...

首先是木马的由来,之前听朋友一直说“木牛流马”这样来的,其实不是 他是有一个典故 古希腊传说,特洛伊王子帕里斯访问希腊,诱走了王后海伦,希腊...木马 :木马也称木马病毒,是指通过特定的程序(木马程序)来控制另

计算机病毒指编制或在计算机程序中插入的破坏计算机功和数据, 影响计算机使用并能自我复制的一组计算机指令或者程序代码。如常见的蠕虫病毒,就是 计算机为载体,利用操作系统和应用程序的漏洞主动济宁攻击,是一种通过...

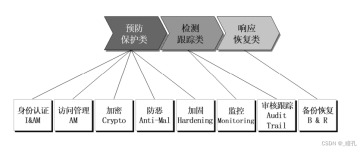

计算机网络安全体系结构.docx

标签: 文档资料

"黑客"入侵"黑客"入侵是指黑客通过非法连接、非授权访问、非法得到服务、病毒等方式直接攻入内部网,对其进行侵扰。这可直接破坏重要系统、文件、数据,造成系统崩溃、瘫痪,重要文件与数据被窃取或丢失等严重后果。...

【单选题】“饰小说以干县令,其于大达也远矣。”出自( )。【判断题】交车前,汽油箱内要加注一定量汽油,保证车辆可以顺利行驶到附近的加油站。【判断题】提炼企业使命时要为企业未来发展预留解释空间。...

答案查看答案解析:【解析题】计算机病毒攻击战是指将( )植入敌方计算机系统,删除其数据,瘫痪其系统。【解析题】没有联网的计算机不会感染病毒。【解析题】()关于计算机CMOS的叙述中,正确的是____。【解析题】第二...

本文讲的是专访killer:计算机病毒大多没有技术含量, 引言 “十步杀一人,千里不留行;事了拂衣去,深藏功与名。”诗人李白笔下的侠客,武术超强,淡泊名利。想必,面对这些侠客的人,会不由自主的两股战战,...

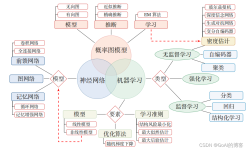

这一节我们来学习网络安全威胁与攻击的分类,安全威胁可以从多个角度来进行分类。首先我们来看,从信息流动的角度,可以分成中段,截取、修改、捏造,从威胁的来源可以分为内部威胁和外部威胁,另外又可以分为自然的...

社会工程是指利用人类互动和情感操纵目标的各种攻击。在攻击过程中,受害者被愚弄,泄露敏感信息或损害安全性。社会工程攻击通常需要多个步骤。攻击者将研究潜在的受害者,收集有关他们的信息以及他们如何使用它们来...

他攻击了联邦调查局的网络系统 一、计算机病毒和恶意软件 影响系统:Win 9x/ME、Win 2000/NT、Win XP、 特洛伊木马的故事是在古希腊传说中,希腊联军围困特洛伊久攻不下,于是假装撤退,留下一具巨大的中空木马,...

可持续运营和计算机3(2022)249新型冠状病毒病管理的新兴技术:综述Nadiya Zafar,Jameel Ahamed印度海得拉巴毛拉纳阿扎德国立乌尔都语大学计算机科学与信息技术系aRT i cL e i nf o保留字:COVID19大流行人工智能...

计算机病毒攻击是一种常见的网络安全威胁,给个人用户、组织和企业带来了巨大的风险。以上只是计算机病毒攻击的几个示例,实际上还有许多其他类型的恶意代码和攻击方式。在这个示例中,恶意病毒程序会遍历指定目录下...

网络攻击是指利用互联网等网络通信技术对信息系统进行的各种恶意行为。网络攻击的目的主要包括窃取机密信息、破坏系统完整性、干扰正常运行等。攻击者可能利用各种漏洞,利用恶意软件或者其他手段来实施网络攻击。...

代码跟踪是指通过自动化分析工具和人工审查结合 的方式,对程序源代码逐条进行检查分析,发现其中的错误信息、安 全隐患和规范性缺陷,以及由这些问题引发的安全漏洞,并提供代码 修订措施和建议。2)动态调试。动态...

互联网上的攻击大都将Web站点作为目标 1 HTTP协议本身不存在安全性问题,应用HTTP协议的服务器和客户端,以及运行在服务器上的Web应用等资源才是攻击目标 HTTP不具备必要的安全功能,仅是一个通用的单纯协议机制,...

计算机病毒与木马 目标 Objectives 要求 了解计算机木马的基本概念; 了解计算机木马的基本工作原理 了解常见的计算机木马; 木马简介 一、古希腊特洛伊木马 古希腊传说,特洛伊王子帕里斯访问希腊,诱惑走了王后...

推荐文章

- 围观了张一鸣近10年的微博,我整理了这231条干货_张一鸣微博干货-程序员宅基地

- UniDAC使用教程(二):数据更新-程序员宅基地

- yum报:[Errno 14] curl#6 - “Could not resolve host: mirrors.cqu.edu.cn;Unknown error“未知的错误,正在尝试其他镜像类错误_could not resolve host: mirrors.cqu.edu.cn; unknow-程序员宅基地

- 自动驾驶简介 转自: 智车科技_智能驾驶-程序员宅基地

- 【jQuery】调用show()和hide()方法显示和隐藏元素_调用 控件名.hide( ); 和 控件名.show( )-程序员宅基地

- J2EE开发系列视频教程_j2ee基础免费教学视频-程序员宅基地

- Java开发从入门到精通(一):Java的基础环境知识入门:java概述、jdk安装,idea安装,环境变量配置、jdk组成、程序原理_idea和jdk环境变量配置-程序员宅基地

- HTML5基础知识-程序员宅基地

- 二十九、pycharm中报错“too many blank lines (3) ”等类似错误-程序员宅基地

- 计组习题解1.3(1-8)-程序员宅基地