无

”网络漏洞“ 的搜索结果

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

TOP 10 漏洞(介绍、原理、检测方式、修复方案)

在web攻击中,一般会使用这种手段对应用系统的认证信息进行获取。其过程就是使用大量的认证信息在认证接口进行尝试登录,直到得到正确的结果。为了提高效率,暴力破解一般会使用带有字典的工具来进行自动化操作。

攻击者利用网页应用程序未对用户输入进行过滤或转义,将恶意的脚本...SQL注入是一种常见的网络安全漏洞,攻击者通过向应用程序的输入字段中插入恶意的SQL代码,以绕过应用程序的验证和过滤机制,直接访问和操作数据库。

分别是:缓冲区溢出、跨站脚本、DOS攻击、扫描、SQL注入、木马后门、病毒蠕虫、web攻击、僵尸网络、跨站请求伪造、文件包含、文件读取、目录遍历攻击、敏感信息泄露、暴力破解、代码执行漏洞、命令执行、弱口令、...

揣英育 刘伟摘要:社会的发展以及科学技术水平...本文主要阐述了加强计算机网络安全的重要性,分析了计算机网络存在的安全漏洞及成因,并对增强计算机网络安全的防范措施进行了一定的研究,旨在为进一步提高计算机...

随着Internet的不断发展,信息技术已成为促进经济发展、社会进步的巨大推动力。当今社会高度的计算机化信息资源对任何人无论在任何时候、任何地方都变得较为有价值。不管是存储在工作站或服务器中的信息,还是流通于...

漏洞是什么、漏洞产生的原因、漏洞产生的原理、漏洞适用场景是什么、漏洞危害是什么、漏洞利用方法是什么、漏洞怎么防护、漏洞扫描的工具 XSS跨站、SQL注入、跨站请求伪造(CSRF)、不完善的会话管理、重定向的安全...

当今的世界呈现网络信息化、网络全球化的发展大趋势。...只有这样,计算机网络才能造福人类,下面来看看常见的计算机网络安全漏洞有哪些吧?1、XSS跨站脚本漏洞所谓XSS脚本漏洞即是恶意攻击者往...

文章目录渗透测试网络漏洞扫描一、概述1. 简述2. 漏洞扫描原理3. 漏洞扫描器原理4. Web漏洞扫描步骤二、AWVS1. 概述2. 安装3. web扫描器三、OpenVAS1. 概述2. kali上安装1)更新kali源2)安装openvas3)其他说明3. ...

当前,网络安全漏洞所带来的风险及产生的后果,影响到网络空间乃至现实世界的方方面面,通信、金融、能源、电力、铁路、医院、水务、航空、制造业等行业各类勒索、数据泄露、供应链、钓鱼等网络安全攻击事件层出不穷...

1.总体来讲,计算机与网络漏洞的存在是不可避免的,其中根本的原因包括: (1).计算机所采用的冯诺依曼体系结构 (2).网络通信协议TCP/IP协议 (3).新的应用和技术,需求等带来技术上上的漏洞和挑战。 2.对于第一...

通过网络安全漏洞扫描,系统管理员能够发现所维护的 Web 服务器的各种TCP/IP 端口的分配、开放的服务、 Web 服务软件版本和这些服务及软件呈现在 Internet上的安全漏洞。网络安全漏洞扫描技术的两大核心技术就是端口...

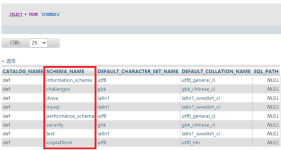

目录 1.SQL注入 1.1原理 1.2注入演示 1.3防御 ... 把恶意SQL代码插入在web表单、域名或页面请求的查询字符串等处递交,最终达到欺骗服务器执行这段恶意的SQL命令,黑客利用SQL注入可以获得网站数...

满意答案某匪kevin2013.04.04采纳率:44%等级:11已帮助:5835人答案时B----------------分级原则-----------对漏洞分级有助于在漏洞被发现后,提供用户更多的信息以便于更快的给漏洞定位,并决定下一步采取的措施。...

使用深度神经网络进行漏洞挖掘的方法调研 传统的漏洞挖掘方法 静态方法 基于规则/模板的 代码相似性检测 符号执行 对源代码分析,高假阳性 动态方法 模糊测试 污点分析 代码覆盖率低 混合方法 结合静态、动态...

漏洞扫描器是一种自动检测远程或本地主机安全性...从而在计算机网络系统安全保卫战中做到“有的放矢”,及时修补漏洞,构筑坚固的安全长城。 引言 随着科学技术的飞速发展,21世纪的地球人已经生活在信息时代。2...

网络安全实验3 漏洞扫描

标签: 网络安全实验

赞赏码 & 联系方式 & 个人闲话 【实验名称】漏洞扫描 【实验目的】 1.熟悉X-Scan工具的使用方法;...2.熟悉FTPScan工具的使用方法;...3.会使用工具查找主机...漏洞扫描是一种网络安全扫描技术,它基于局域...

这时候,我们就需要额外安装网络漏洞扫描器,它可以帮助您自动执行安全审查,在IT安全中发挥重要作用。在扫描网络和网站时,网络漏洞扫描器能够查找成千上万的不同安全风险,并生成优先级列表,列出要修补的漏洞,...

推荐文章

- confluence搭建部署_ata confluence-程序员宅基地

- SpringCloud与SpringBoot版本对应关系_springboot 2.1.1 对于的cloud-程序员宅基地

- 如何恢复硬盘数据?简单解决问题_磁盘恢复 csdn-程序员宅基地

- 苹果手机测试网络速度的软件,App Store 上的“网速测试大师-测网速首选”-程序员宅基地

- 教了一年少儿编程,说说感想和体验-程序员宅基地

- 22东华大学计算机专硕854考研上岸实录-程序员宅基地

- 如何用《玉树芝兰》入门数据科学?-程序员宅基地

- macOS使用brew包管理器_brew清理缓存-程序员宅基地

- 【echarts没有刷新】用按钮切换echarts图表的时候,该消失的图表还在,加个key属性就解决了_echarts 怎么加key值-程序员宅基地

- 常用机器学习的模型和算法_常见机器学习模型算法整理和对应超参数表格整理-程序员宅基地