”网络“ 的搜索结果

网络运营者按照网络安全等级保护制度的要求,采取监测、记录网络运行状态、网络安全事件的技术措施,按照规定留存相关的网络日志不少于()。网络运营者按照网络安全等级保护制度的要求,采取监测、记录网络运行状态、...

在知识分享、案例中如涉及客户网络数据,应取敏感化,不得直接使用 B.在公开场合、公共媒体等谈论、传播或发布客户网络中的数据,需获得客户书面授权或取敏感化,公开渠道获得的除外。 C 客户网络数据应在授权范围内...

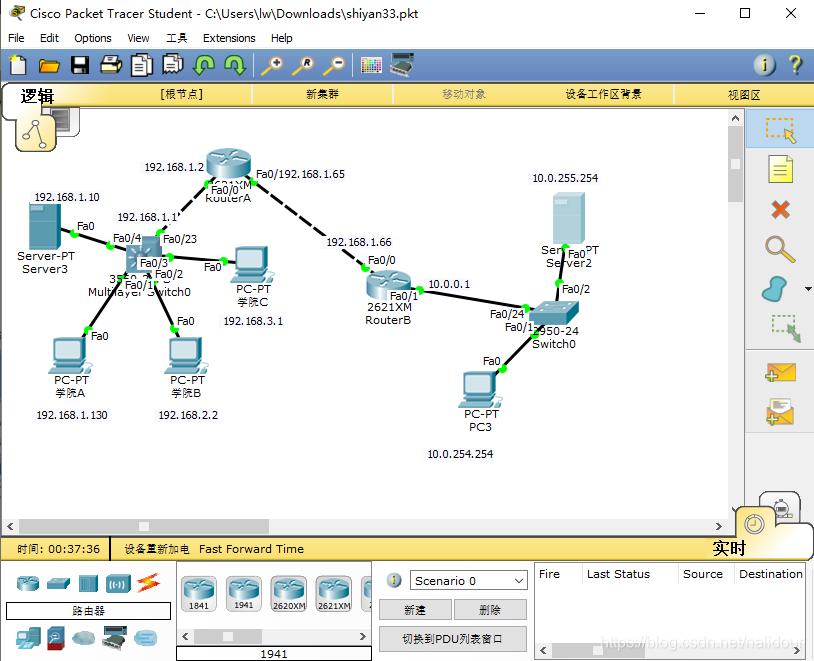

计算机网络实验一:网络常用命令

标签: 计算机网络

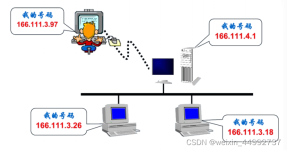

实验一:网络常用命令的使用 一、 实验目的: 1. 了解或掌握一些网络常用命令; 2. 掌握Ping、IPconfig、arp等命令的功能及一般用法; 3. 能应用上述命令进行网络连通、网络状态、网络配置等。 二、实验环境...

文章目录配置Linux网络一、以非Root用户登录(养成个好习惯,不要什么都用Root用户,以后工作会吃大亏的)二、记录下三个信息,用作配置IPADDR,NETMASK,GATEWAY三、用su切换到root用户,然后修改网卡信息四、测试...

无线传感器是一种大规模、自组织、多跳、无基础设施支持的无线网络,网络节点是同构的、成本较低,体积和耗电量较小。 Wireless Sensor Network WSN (与现有网络相比)特点: 1⃣️节点数量多,网络密度高; 2...

怎么测试网络延迟,网络延迟过大怎么办?怎么测试网络延迟,网络延迟过大怎么办? 在各式各样的数据在网络介质中通过网络协议(如TCP/IP)进行传输,如果信息量过大不加以限制,超额的网络流量就会导致设备反映缓慢,造成...

计算机网络的分类:按网络传输技术分类,分为广播式网络、点对点式网络

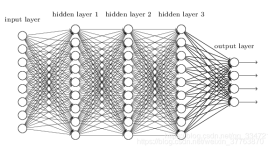

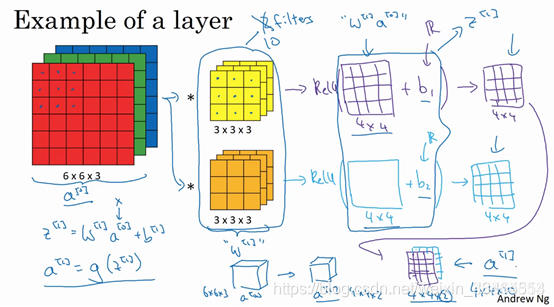

深度学习框架下的神经网络循环神经网络(RNN)利用时间维度处理数据,具有记忆功能,适用于处理时间序列类型的数据。双向循环神经网络和深度循环网络进一步提高了其表达能力。递归神经网络能够处理具有层次化结构的...

网络安全是国家安全的重要组成部分,网络安全法通过规定网络安全的基本原则和制定网络安全的相关规定,保障国家安全和社会稳定,保护公民和组织的合法权益,确保网络空间的和平、安全、稳定和繁荣。在实践中,我们要...

本文主要介绍了当前常用的神经网络,这些神经网络主要有哪些用途,以及各种神经网络的优点和局限性。 1 BP神经网络 BP (Back Propagation)神经网络是一种神经网络学习算法。其由输入层、中间层、输出层组成的阶层...

堡垒主机是一种配置了安全防范措施的网络上的计算机,堡垒主机为网络之间的通信提供了一个阻塞点,也可以说,如果没有堡垒主机,网络间将不能互相访问。 DMZ成为非军事区或者停火区,是在内部网络和外部网络之间...

本文主要内容包括: (1) 介绍神经网络基本原理,(2) AForge.NET实现前向神经网络的方法,(3) Matlab实现前向神经网络的方法 。 第0节、引例 本文以Fisher的Iris数据集作为神经网络程序的测试数据集。Iris...

配置 Ubuntu 的网络 / 共享文件夹

摘要:随着近几年关于复杂网络(Complex network)理论及其应用研究的不断深入,已有大量关于复杂网络的文章发表在Science,Nature,RL,NAS等国际一流的刊物上,侧面反映了复杂网络已经成为物理界的一个新兴的研究...

原文来自:《老饼讲解神经网络》 目录 一. 归一化与反归一化 二. 例子实讲 三. 完整代码例子 四.网络表达式的反归一化 为了方便网络训练得更优秀,一般会先将输入输出数据归一化,再进行训练。训练完后,在用...

推荐文章

- 可复制的领导力_如何有效的复制领导力?-程序员宅基地

- 第57讲:Python定义函数时添加函数注解_python函数注解-程序员宅基地

- 微信小程序水平滑动菜单-程序员宅基地

- 【好文】图文并茂VLAN详解,让你看一遍就理解VLAN_图片理解vlan ip mac的关系-程序员宅基地

- 昇腾910b部署qwen-7b-chat进行流式输出【pytorch框架】NPU推理_cahtglm3-6b迁移到升腾910-程序员宅基地

- 人工智能和python毕业设计题目_Python与人工智能-中国大学mooc-题库零氪-程序员宅基地

- 快速入门系列--FPGA中的时序分析与约束_fpga时序约束与分析-程序员宅基地

- 正确解决CommandNotFoundError: Your shell has not been properly configured to use 'conda activate'._docker your shell has not been properly configured-程序员宅基地

- java后端拼url地址,地址里面需要拼接变量,那种方式最好用?_java里的url地址是使用字符串拼接还是替换好-程序员宅基地

- 智慧水利数字孪生平台_水利工程三维可视化管理_数字重庆水利-程序员宅基地