”潜入式硬件“ 的搜索结果

可在www.sciencedirect.com在线获取理论计算机科学电子笔记343(2019)117-130www.elsevier.com/locate/entcs海水环境中的物联网传感器:啊哈!从一个短暂的夏季试验的Tziortzioti1希腊开放大学,应用艺术学院,希腊...

摘要:黎万强把自己4年的工作笔记结集出版了一本书《参与感:小米口碑营销内部手册》,这本书的确很内部,是他4年的内部笔记,是小米4年来口碑营销的内部总结,也是一个创业公司4年的血泪经验。...

这是一个不为软件开发人员或供应商所知但攻击者知道的漏洞,其名称是指软件供应商必须响应和修复漏洞的时间,即零天,或者说要想修复此漏洞,需要在很快的时间内完成,而现实可能是软件供应商则需要一些时间来发现和...

随着互联网从20世纪90年代到现在的大规模发展,各种创新技术被创造出来,通过网络空间中更多的虚拟交互为用户带来令人惊叹的体验。从社交网络到虚拟游戏世界,许多拥有数千种服务和应用程序的虚拟环境都是通过...

... Linux 是一种类 Unix 的操作系统。从理论上讲,Unix 本身的设计并没有什么重大的安全缺陷。多年来,绝大多数在 Unix 操作系统上发现的安全问题主要存在于个别程序中,所以大部分 Unix 厂商都声称有能力解决这些...

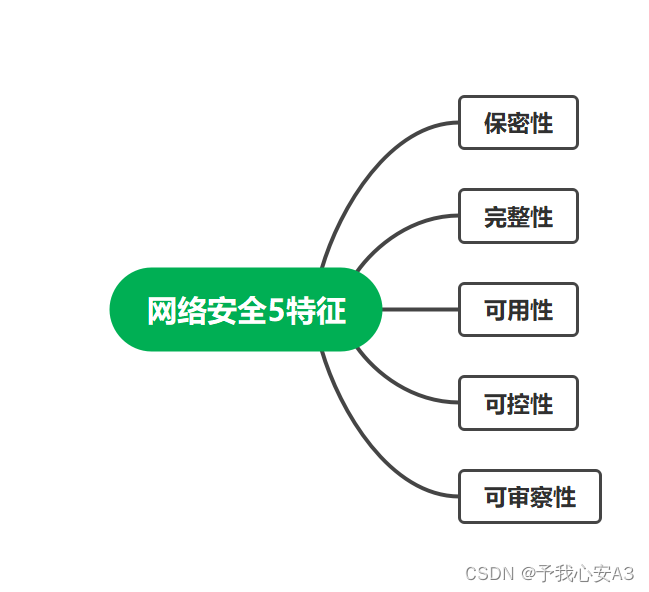

搜集整理了网安相关术语,以便于快速了解网络安全相关产品及业务。

记录人生中的成长教育

4、挂马 就是在别人的网站文件里面放入网页木马或者是将代码潜入到对方正常的网页文件里,以使浏览者中马。 5、后门 这是一种形象的比喻,攻击者在利用某些方法成功的控制了目标主机后,可以在对方的系统中植入特定...

Burp Suite 是一款信息安全从业人员必备的集成型的渗透测试工具,它采用自动测试和半自动测试的方式,通过拦截HTTP/HTTPS的Web数据包,充当浏览器和相关应用程序的中间人,进行拦截、修改、重放数据包进行测试,是...

Wwise编辑器是一款插件式架构的工具,其功能由众多插件提供,开发者可编写自己的插件来扩展其功能 其功能变更可在官网上通过最新版本的Release note及以前版本的Release note获取 ①Master-Mixer Hierarchy(主...

由于嵌入式系统是一个软硬件相结合的产物,在嵌入式软件培训过程中,对于两种不同的开发人才所要求的技能也有所不同。 1、对于从事嵌入式软件开发的人来讲,一般需要掌握以下基本技能: (1)懂得C语...

架构初步学习 架构 什么是架构?这个不太好说 经常性遇到微信架构,淘宝架构 而且经常性和系统,子系统,模块,组件,框架混在一起。 相关性概念 关联:系统是由一群有关联的个体组成,例如:发动机,底盘,轮胎,...

推荐文章

- javafx预览PDF_javafx pdf-程序员宅基地

- ipv4与ipv6访问_纯ipv4访问纯ipv6-程序员宅基地

- css强制换行-程序员宅基地

- 链霉亲和素修饰的CdSe–ZnS量子点-程序员宅基地

- 饿了么4年 + 阿里2年:研发路上的一些总结与思考-程序员宅基地

- vue的sync语法糖的使用(组件父子传值)_sync传值-程序员宅基地

- 最大流最小割_网络最大流量与割的容量的关系-程序员宅基地

- queryString模块_querystring模块安装-程序员宅基地

- 安卓电量检测工具Battery Historian的使用记录_battery-historian 电量测试-程序员宅基地

- 基于QPSK的载波同步和定时同步性能仿真,包括Costas环的gardner环_qpsk符号同步-程序员宅基地