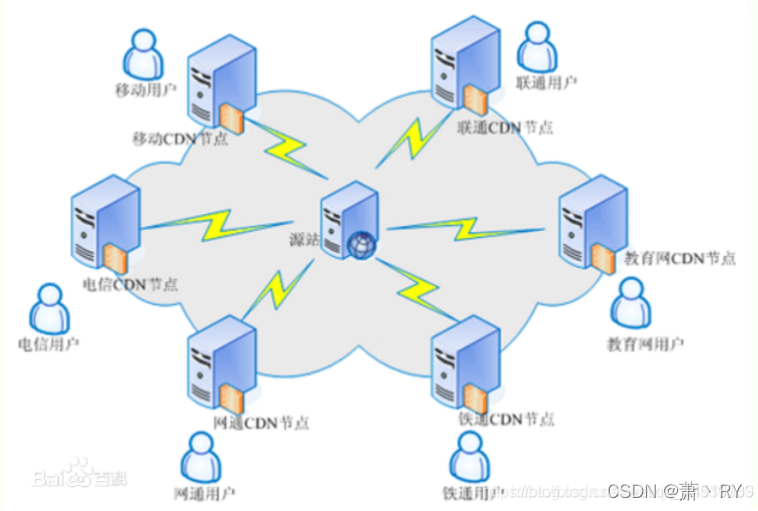

2.子域名查询 3.NDS2IP 查询IP,可以通过ping域名方式获得。 站长之家也可以获得,得到IP更详细,通过不同服务器访问,得到大致位置。 nslookup 域名 dig 域名 dnsenum 域名 ...测试服务器所在局域网情况(服务器有...

”渗透笔记“ 的搜索结果

对于黑客渗透笔记完整版PDF,我们不能开展支持和鼓励。黑客攻击和设备渗透是非法的行为,破坏者通常会遭受法律追究。黑客行为对于网络安全和个人隐私产生了致命威胁。作为普通人,我们应该拒绝任何形式的黑客攻击和...

黑客渗透笔记完整版.part2 共两个文件。免费下载

红日安全内网渗透笔记

标签: 网络安全

完整的内网域渗透-暗月培训之项目六1

标签: c#

1. 环境介绍3 2. 信息收集3 3. 对网站进行安全检测4 5. 跨网段域渗透15

学习笔记

红队必备的前端语言基础,本文将带你一起学习有关html,css与JavaScript的基础知识

渗透测试流程以及技术刚要,技术细节不断完善中,欢迎收藏本文

下面是最近的一次简单的渗透攻击具体思路,涉及到2个系统服务攻击,记住一步一步的看,虽然很多人都像我一样对直接入侵电脑感兴趣,但是他的前期是枯燥无味,不过一定要一步一步的看完,因为通往权限的路,很艰难。...

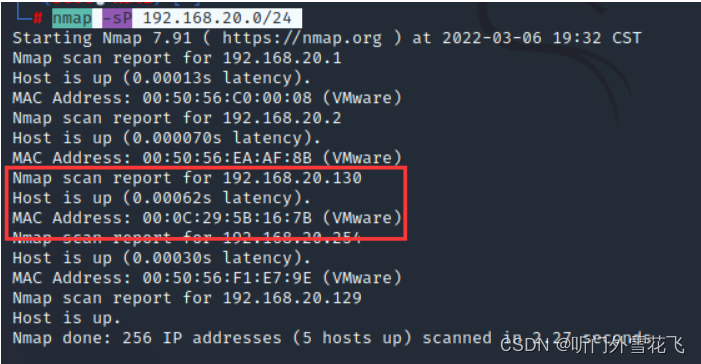

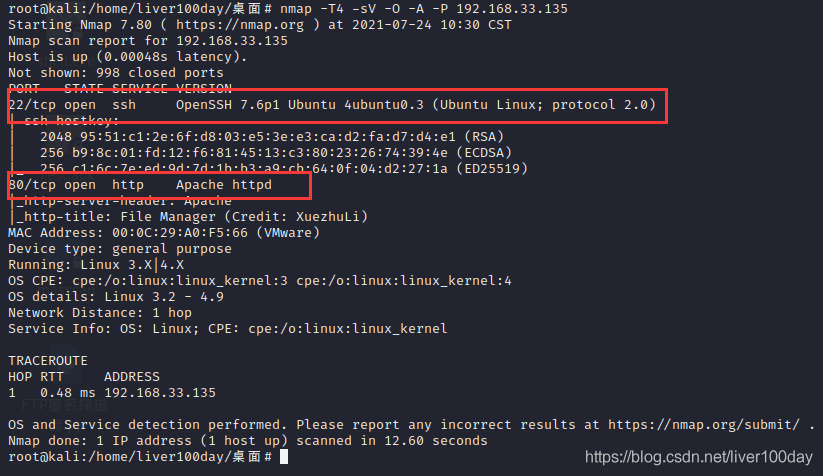

djinn:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/djinn-1,397/ 信息收集 首先我们嘚确保一点,kali机和靶机处于同一网段,查看kali ip地址 当打开这台靶机的时候我们就知道ip地址 由于我们已经确定...

渗透测试学习笔记

正向代理 访问本无法访问的服务器 Cache作用 客户端访问授权 隐藏访问者的行踪 ---- 反向代理 透明代理 ---- kali中的代理工具 Mitmproxy BurpSuite Owaps-zap Paros ...sqlmap -u 目标网址 --dbs --cu

内网渗透思路整理与工具使用

标签: 内网渗透

内网渗透思路整理与工具使用内网渗透思路整理与工具使用内网渗透思路整理与工具使用内网渗透思路整理与工具使用内网渗透思路整理与工具使用

渗透测试学习笔记资源

标签: 渗透测试学习

渗透测试学习笔记资源

《Metasploit渗透测试魔鬼训练营》读书笔记文档,是在我看书的过程中对书中理论和一些实践的总结。

网络渗透是一种攻击手段,也是一种综合的高级攻击技术,也被成为“渗透测试” [3]。渗透测试是通过模拟恶意黑客的攻击方法,来评估计算机网络系统安全的一种评估方法,包括对系统的任何弱点、技术缺陷或漏洞的主动...

,主站入手 扫端口:nmap nessus等等 注册一个账号,看下上传... 用google找下注入点,格式是 ... 扫目录,看编辑器和Fckeditor,看下敏感目录,有没有目录遍及, ... 查下是iis6,iis5.iis7,这些都有不同的利用方

推荐文章

- 探索和构建 LLaMA 3 架构:深入探讨组件、编码和推理技术(一)

- LeetCode.726 原子的数量 C++-程序员宅基地

- 基于不同CPU架构静态编译QT及相关问题_mips64el编译 curl-程序员宅基地

- autoflowchart php,c语言流程图生成器-程序员宅基地

- 【算法】格雷码(Gray Code)与8421二进制码之间的转换算法 (LeetCode89)-程序员宅基地

- OPPO手机支持深度测试+免深度测试解锁BL+ROOT权限机型整理-2024年3月更新

- PyCharm注释中出现中文运行报错的解决办法_pycharm中python文件为中文时执行不了-程序员宅基地

- Jimmy老师春节大放送-GSE190856—TREM2hi resident macrophages protect theseptic heart by maintaining cardiomy_table([email protected]$group)-程序员宅基地

- C语言预定义宏(__LINE__、__DATE__等)浅析_预定义宏__line__-程序员宅基地

- MySql连接出现1251错误的解决方法_csdnmysql数据库1251错误解决-程序员宅基地