”注入“ 的搜索结果

spring依赖注入

·

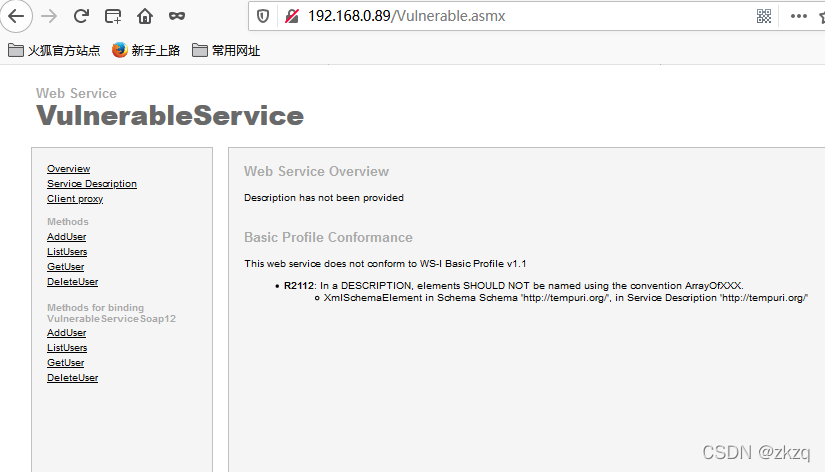

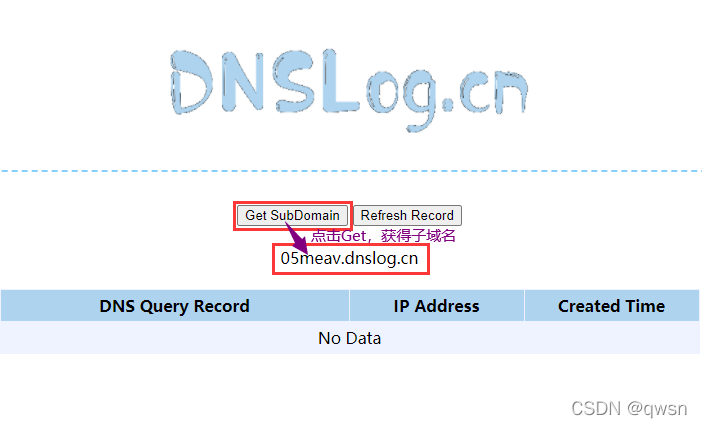

SQL注入 综合性实验 2020年9月25日 一、实验综述 1.实验目的及要求 创建VMWARE虚拟机 的Windows环境, 在虚拟机中安装phpstudy,并搭建DVWA环境,通过学习web工作原理与SQL注入工作原理,能够实现简单的SQL注入...

_雾里听风的博客-程序员宅基地SQL注入(SQLi)是一种注入攻击,,可以执行恶意SQL语句。它通过将任意SQL代码插入数据库查询,使攻击者能够完全控制Web应用程序后面的数据库服务器。攻击者可以使用SQL注入漏洞绕过应用程序...

Bean的四种注入方式

标签: spring

1.set方法注入 2.构造器注入 3.静态工厂注入 4.实例工厂注入 我使用下面两个类来进行注入的演示,这两个类分别是User和Car类: Car类: public class Car { // 只包含基本数据类型的属性 private int speed; ...

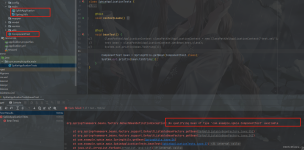

当确认了网页存在注入漏洞后就需要进一步判断该注入点属于哪一种注入类型,知道了注入类型才能根据其特点构造注入的sql语句完成注入目的。 推断后端的真实SQL写法 推断后端的SQL的写法是非常重要的一步,只有推断...

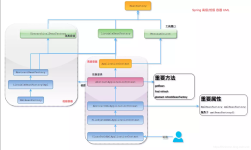

SQL注入简介 SQL注入原理 SQL注入分类及判断 SQL注入方法 联合查询注入 基于bool的盲注 基于时间的盲注 总结 SQL注入简介 SQL注入是网站存在最多也是最简单的漏洞,主要原因是程序员在开发用户和数据库交互...

本文详细介绍了SQL注入的基本概念、攻击过程和实战技法,包括发现漏洞、获取数据库信息和攻击方式。强调了SQL注入的危害和攻击者利用恶意指令获取数据泄露的手段。文章还提到了SQL注入的利用过程和技术细节,为读者...

【SQL-数字&字符】

探讨Spring属性注入,设值注入和构造注入的注入时机

在深入讨论如何防止 SQL 注入之前,让我们首先了解 SQL 注入攻击的工作原理。SQL 注入攻击通常发生在接受用户输入的地方,例如搜索框、登录表单等,攻击者试图在输入中注入恶意 SQL 代码。SELECT * FROM users WHERE...

推荐基于Lombok的Spring注入方式注入方式(基于构造器注入)及快速获取Spring容器中管理的对象 Spring注入方式对比 推荐一种好用的基于构造器注入的Spring注入方式 使用 Lombok 解决构造器注入代码冗余问题 快速获取...

SQL注入漏洞-绕过

标签: sql

最全的SQL注入总结

标签: 网络安全

按注入方式分:布尔注入、联合注入、多语句注入、报错注入、延时注入、内联注入 按数据库类型分: sql:oracle、MySQL、mssql、access、sqlite、postgersqlnosql:mongodb、redis MySQL与MSSQL及A

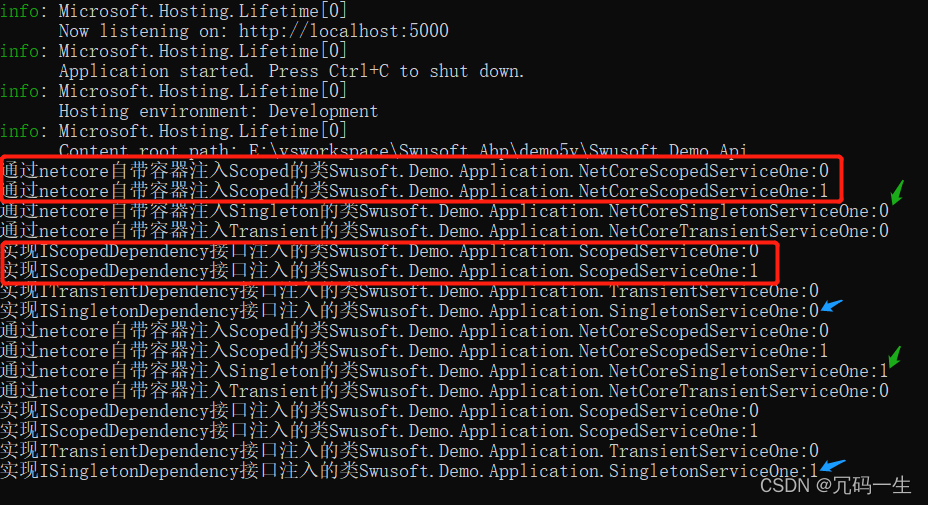

Spring提出了依赖注入的思想,即依赖类不由程序员实例化,而是通过Spring容器帮我们new指定实例并且将实例注入到需要该对象的类中。 依赖注入的另一种说法是”控制反转”。通俗的理解是:平常我们new一个实例,这个...

推荐文章

- 小说网站系统源码|PHP付费小说网站源码带app-程序员宅基地

- Swift编码规范_swift 正则判断文件类型-程序员宅基地

- 关于shell 中return用法解释(转)_shell return-程序员宅基地

- Linux编译宏BUILD_BUG_ON_ZERO-程序员宅基地

- c51语言单片机打铃系统设计,基于单片机的自动打铃系统的设计-程序员宅基地

- 在php中使用SMTP通过密抄批量发送邮件-程序员宅基地

- python数据清洗+数据可视化_python课程题目数据清除与可视化-程序员宅基地

- 【11g】3.3 Oracle自动存储管理存储配置_oraclestorageoptions-程序员宅基地

- signature=b2f9171fa2897cefe08a669efaf58433,FULFILLMENT TRACKING IN ASSET-DRIVEN WORKFLOW MODELING-程序员宅基地

- 宜兴市计算机中等学校,重磅!江苏省陶都中等专业学校正式揭牌!-程序员宅基地