记一次阿里云被挖矿的处理过程

”挖矿“ 的搜索结果

挖矿是指通过解决复杂的数学问题来验证和添加新的交易记录到区块链中,并作为对这个过程的奖励获得一定数量的加密货币。其他节点可以验证这个区块的有效性,确认其中的交易是有效的,而且工作证明也是正确的。:作为...

lifecalendarworm挖矿蠕虫查杀工具 内含三款病毒查杀工具,都是国外知名软件,国内软件就不推荐了 Lifecalendarworm是一种恶意软件,也被称为"Life Calendar"或"LimeRAT",它是一种后门蠕虫,可以允许攻击者远程...

朋友服务器惨遭挖矿的应急笔记.pdf

标签: 挖矿

#技术文章系列分享朋友服务器惨遭挖矿的应急笔记 朋友的Linux服务器很早就被挖矿了,但是他很懒,也很忙,搁置不管。笔者最近加入腾讯安全应急响应中心,由于工作内容的变化,最近想加强下入侵应急排查能力,借它...

而「寻找代码」的过程,就是挖矿。设备通过计算来筛选出符合条件的随机代码,每找到一个随机代码往往需要上万亿次的「哈希运算」,CPU通常会被顶到100%。为了「降低成本」,黑客往往会通过入侵的方式,控制别人的...

云主机遭遇挖矿病毒处置方法

详细介绍区块链之挖矿

标签: 区块链

从某种角度来看,挖矿确实可以看作是模拟攻击的过程,因为它展示了篡改区块链所需的计算难度。但它们的目的和结果是不同的。挖矿是为了支持和维护区块链网络,而攻击则是为了获得非法利益。通过维持一定的挖矿难度,...

流影基于情报和深度包检测技术,实现挖矿行为的实时监测和及时告警,并将挖矿行为特征以可视化的方式呈现,帮助用户快速定性,有效缩短分析响应时间,能够大大提高挖矿事件的处置效率。

SOL链DApp智能合约代币质押挖矿分红系统是一个基于Solana区块链的智能合约系统,旨在通过用户的代币质押和挖矿活动来实现收益的分配。这样的系统结合了代币质押、挖矿和分红的功能,为用户提供了一种新的收益方式,...

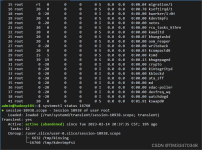

找出CPU占有率高的你不认识的进程,我的是这样的干掉它。

通过排查挖矿病毒的一次“有趣”经历,本文不仅展示了各种 Shell 命令的用法和作用,也能加深读者对Linux 进程和文件系统的理解。 同时在本文中,还出现了各种不同的工具类网站,相信对于一些专业人士会很有帮助。 ...

记服务器被挖矿的一次排查

最近很多小伙伴找我要Linux学习资料,于是我翻箱倒柜,整理了一些优质资源,涵盖视频、电子书、PPT等共享给大家!

判断是否遭遇挖矿木马,通常采用以下3种方法。

挖矿技术防范解决方案 勒索病毒是一种常见的网络攻击,为了防范勒索病毒,可以采取以下措施: 安装并更新防病毒软件:及时更新防病毒软件,定期扫描计算机。 不要轻易下载不明来源的附件或文件。 避免使用未经...

最近很多小伙伴找我要Linux学习资料,于是我翻箱倒柜,整理了一些优质资源,涵盖视频、电子书、PPT等共享给大家!最近很多小伙伴找我要Linux学习资料,于是我翻箱倒柜,整理了一些优质资源,涵盖视频、电子书、PPT等...

为了做好运维面试路上的助攻手,特整理了上百道,让你面试不慌心不跳,高薪offer怀里抱!这次整理的面试题,本份面试集锦涵盖了1、什么是运维?2、在工作中,运维人员经常需要跟运营人员打交道,请问运营人员是做什么...

挖矿木马总结与案列分享

挖矿是把机器当作奴隶,一刻不停歇的去计算、运转,本质上是个无用的工作。但可惜的是,它能赚钱。用别人的机器去赚钱,更是很多人梦寐以求的,所以挖矿脚本屡禁不止。 有钱的地方,就有技术。但反过来并不一定成立...

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。深知大多数Java工程师,想要提升技能,往往是自己摸索成长,自己不成体系的自学效果低效漫长且无助。...

记一次服务器被挖矿的处理解决

标签: 安全

last 列出当前和曾经登入系统的用户信息> 它默认读取的是/var/log/wtmp文件的信息> 输出的内容包括:用户名、终端位置、登录源信息、开始时间、结束时间、持续时间。> 当然也可以通过 last -f 参数指定读取文件,...

主机有被植入挖矿病毒篡改系统库文件

scratch矿工挖矿 第十四届蓝桥杯Scratch编程国赛真题源码 考点:本案例综合而言难度不大,主要考查背景添加、角色的初始位置、移动、造型切换、显示和隐藏、有限循环、大小的改变等等积木的使用。 此案例难度系数4...

文章目录一、挖矿木马简介1、挖矿流程2、挖矿木马的传播方式二、常见的挖矿木马三、挖矿木马应急响应方法3.1、隔离被感染的服务器/主机3.2、确认挖矿进程3.3、系统排查3.3.1、判断挖矿木马挖矿时间3.3.2、了解网络...

可售出矿石,获得钱币,以购买“稿子”“护盾”等。干货满满,欢迎转载,记得注明原作者。此后仍有各热门或有趣游戏,请关注原作者,且点赞加收藏,记得推荐好友。下载即可玩,快点来下载吧!

在本文中,我们将分享一个真实的Docker容器应急实例,涉及到基于开源组件漏洞披露的前后时间段内,容器遭遇挖矿程序植入的情况。我们将深入分析排查过程,还原入侵的步骤和手段,帮助读者了解应对挖矿程序入侵的实际...

故事的起因于26号下午做渗透测试时,登录跳板机发现CPU进程拉满到200%,qiao哥看了一眼直接说是XMR挖矿,这句话勾引起我的兴趣,由于应急是我的薄弱项也没有时间深入学习,所以有本篇应急分析文章。

01、概述当网络流量监控发现某台运行多个docker容器的主机主动连接到一个疑似挖矿矿池的地址时,需要快速响应和排查,以阻止进一步的损害。面对docker容器的场景下,如何快速分析和识别恶意挖矿容器?本文将分享一种...

推荐文章

- php 上传图片 缩略图,PHP 图片上传类 缩略图-程序员宅基地

- scrapy爬虫框架_3.6.1 scrapy 的版本-程序员宅基地

- 微信支付——统一下单——java_小程序统一下单接口-程序员宅基地

- (已解决)报错 ValueError: Tensor conversion requested dtype float32 for Tensor with dtype resource-程序员宅基地

- 记录el-table树形数据,默认展开折叠按钮失效_eltable一刷新展开的子节点展开按钮消失-程序员宅基地

- 设计模式复习-桥接模式_csdn天使也掉毛-程序员宅基地

- CodeForces - 894A-QAQ(思维)_"qaq\" is a word to denote an expression of crying-程序员宅基地

- java毕业生设计移动学习网站计算机源码+系统+mysql+调试部署+lw-程序员宅基地

- 14种神笔记方法,只需选择1招,让你的学习和工作效率提高100倍!_1秒笔记 高级-程序员宅基地

- 最新java毕业论文英文参考文献_计算机毕业论文javaweb英文文献-程序员宅基地