SQL注入是一种常见的网络攻击,即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此...

”常见Web攻击“ 的搜索结果

web前端常见面试题总结

标签: web 面试 javascript

人生的路上少不了尝试,人人都是打工人,但愿这份面试题可以...H5 Web Storage存储 H5应用程序缓存 H5中的Web workers H5服务器发送事件(server-sent event)允许网页获得来自服务器的更新 WebSocket在单个TCP连接上进

身在互联网的时候,web在给我们带来便利的同时,有些人也在盯着这些便利,因此出现了攻击网站的现象。所以我们在开发的时候,要注意这些容易被攻击的地方,以及做好防御的措施,下面将介绍一些这些常见的攻击手段...

最终达到欺骗服务器执行恶意的SQL命令,比如先前的很多影视网站泄露VIP会员密码大多就是通过WEB表单递交查询字符暴出的,这类表单特别容易受到SQL注入式攻击. 根据相关技术原理,SQL注入可以分为平台层注入和代码...

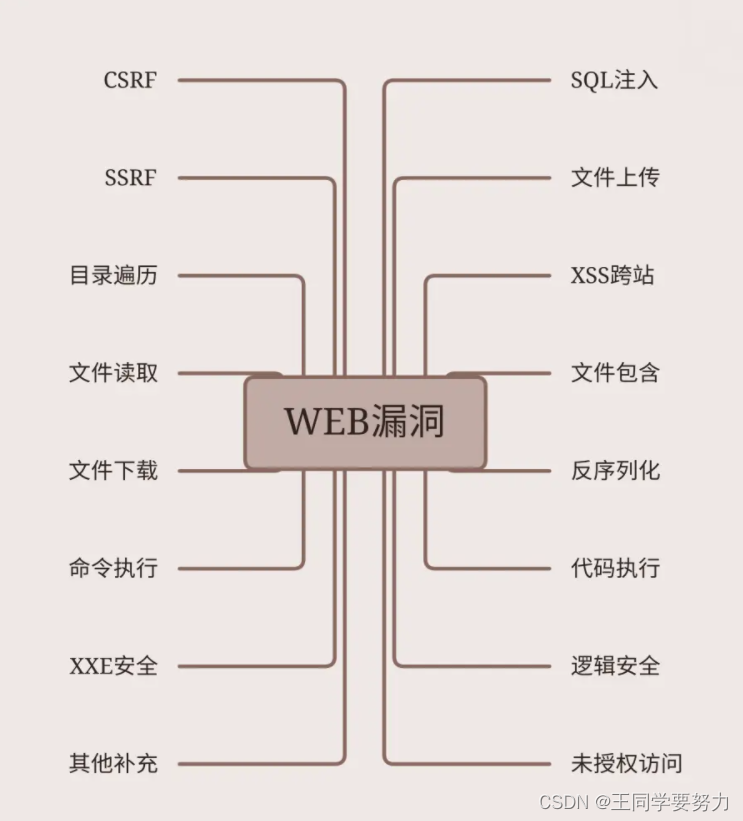

Web服务器常见漏洞

标签: WEB 服务器

Web的大多数安全问题都属于下面三种类型之一 : 1. 服务器向公众提供了不应该提供的服务。 2. 服务器把本应私有的数据放到了公开访问的区域。 3.服务器信赖了来自不可信赖数据源的数据 …………

随着Web2.0、网络社交等一系列新型的互联网产品的诞生,基于Web环境的互联网应用越来越广泛,企业信息化的过程中,越来越多的应用都架设在Web平台上。Web业务的迅速发展吸引了黑客们的强烈关注,接踵而至的就是Web...

Web应用程序获取网站域名一般是依赖HTTP Host header(比如在JSP里通过request.getHeader()获取),这里的header很多情况下是不可靠的。 攻击者恶意利用HTTP Host header会导致HTTP Host头攻击发生。 测试方法: 1...

最好能够将常见漏洞,不限于web类的,进行一个统一的整理。这是今年的任务。 进行漏洞的工具的收集,为未来的工作做好基础。。。 一、SQL注入漏洞 SQL注入攻击(SQL Injection),简称注入攻击、SQL注入,被广泛...

跨站脚本、输入验证、代码注入等常见漏洞解析和修改方案

总结:常见的攻击服务器的手段

标签: java

这是常见的一种方式,即DOS攻击或DDOS攻击,通过向某个站点服务器反复发送请求,导致无法承载大量的请求而“拒绝服务”。 被攻击的原因 服务器带宽不足,不能挡住攻击者的攻击流量 案例: SYN Flood ,简单说一下...

常见的端口与服务 21:FTP 用于在计算机网络上在客户端和服务器之间进行文件传输的应用层协议 22:SSH 安全远程登录协议,用于安全文件传输 23:Telnet 用于加密安全登录用 25:SMTP 简单邮件传输协议,用于传递电子...

一个网站的运营,被攻击是时有发生的,尤其是网站做的好,在行业中脱颖而出时。这是网站做大后每一个人可能都要去面对的一件事情。那么网站的攻击有哪些,都有什么对应的方法。 1.DDOS、CC攻击 CC就是模拟多个用户...

WEB常见漏洞及修复参考

标签: web安全

跳转的URL由前端输入,存在跳转URL被篡改、构造危害URL地址,导致用户受到攻击 方案1、后台设置跳转白名单 方案2、前端提交跳转标识字符,后端返回约定后的URL重定向地址 服务器端请求伪造(SSRF) ...

web中常见的敏感信息

标签: 安全

web页面中暴露敏感信息是安全的一个减分项,因为从一些敏感信息可以增加网页攻击的风险。 敏感信息的分类: 个人信息、系统版本信息、系统认证信息、设备标识信息等 个人信息 常见的个人信息有:身份信息、生物识别...

为了应对 Web 安全威胁,我们需要了解 Web 安全的基本概念、技术原理,并关注 Web 安全领域的最新动态。在应用程序中,应该避免使用用户输入的数据作为 SQL 查询的参数,并对用户输入的数据进行适当的验证。为了应对...

OWASP TOP10 OWASP: open web application security project,是世界范围内的非营利性组织,关注于提高软件系统的安全性。 注入攻击 XSS攻击

网络攻击:是损害网络系统安全属性的危害行为。危害行为导致网络系统的机密性、完整性、可控性、真实性、抗抵赖性等受到不同程度的破坏。

SQL注入漏洞原理 参数是用户可控的,也就是前端传入后端的参数的...利用网站对于用户网页浏览器的信任,挟持用户当前已登陆的Web应用程序,去执行并非用户本意的操作。通常由于服务端没有对请求头做严格过滤引起的。 .

本篇主要简单介绍在 Web 领域几种常见的攻击手段。

对于常见的web攻击手段主要有XSS、CRSF、SQL注入等。下面本文将介绍常见的攻击手段极其防护方法。 1.XSS XSS攻击全称为夸张脚本攻击,是web应用中常见的攻击手段。XSS攻击是指攻击者在网页中嵌入恶意脚本程序,当...

推荐文章

- php 上传图片 缩略图,PHP 图片上传类 缩略图-程序员宅基地

- scrapy爬虫框架_3.6.1 scrapy 的版本-程序员宅基地

- 微信支付——统一下单——java_小程序统一下单接口-程序员宅基地

- (已解决)报错 ValueError: Tensor conversion requested dtype float32 for Tensor with dtype resource-程序员宅基地

- 记录el-table树形数据,默认展开折叠按钮失效_eltable一刷新展开的子节点展开按钮消失-程序员宅基地

- 设计模式复习-桥接模式_csdn天使也掉毛-程序员宅基地

- CodeForces - 894A-QAQ(思维)_"qaq\" is a word to denote an expression of crying-程序员宅基地

- java毕业生设计移动学习网站计算机源码+系统+mysql+调试部署+lw-程序员宅基地

- 14种神笔记方法,只需选择1招,让你的学习和工作效率提高100倍!_1秒笔记 高级-程序员宅基地

- 最新java毕业论文英文参考文献_计算机毕业论文javaweb英文文献-程序员宅基地