第5章 密码与加密技术选择题填空题简答题计算题 选择题 张三给李四发信息,为了实现数据保密,加密秘钥是()————李四公钥 张三给李四发信息,为了证明是张三发出的,加密密钥是()————张三私钥 填空题 (1...

”密码技术“ 的搜索结果

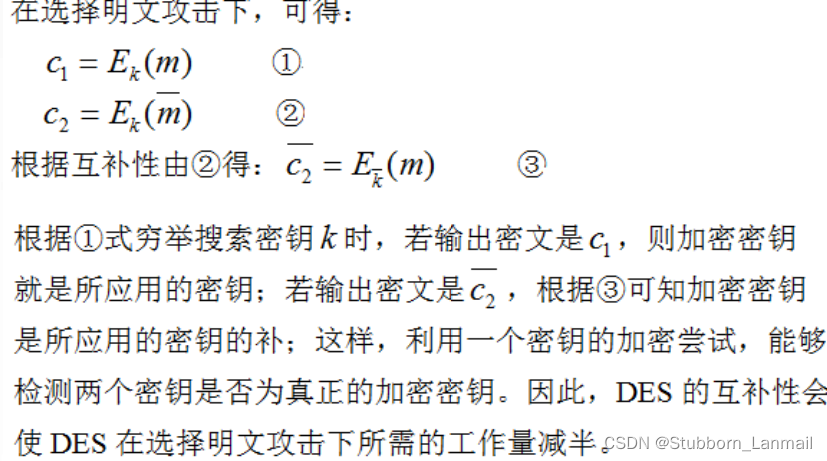

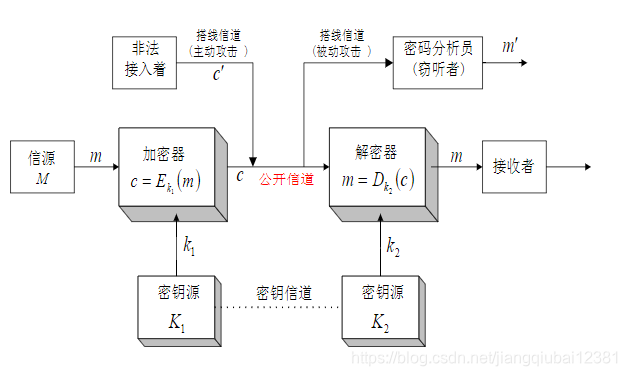

我们将密码算法分为两大类。 对称密码(密钥密码)——算法只有一个密钥。如果多个参与者都知道该密钥,该密钥 也称为共享密钥。 非对称密码(公钥密码)——参与者对密钥的可见性是非对称的。例如,一些参与者仅 ...

【什么叫明文,什么叫密文,为什么不允许在数据库里明文保存密码?】 每篇分享文从 【背景介绍】【知识剖析】【常见问题】【解决方案】【编码实战】【扩展思考】【更多讨论】【参考文献】 八个方面深度解析后端...

自2020年1月1日起,国家密码管理局不再受理商用密码产品品种和型号申请,停止发放《商用密码产品型号证书》。 市场监管总局会同国家密码管理局另行制定发布国推商用密码认证的产品目录、认证规则和有关实施要求。自...

替代密码包括多种类型,如单表替代密码,多明码替代密码,多字母替代密码,多 表替代密码等。下面我们介绍一种典型的单表替代密码,恺撒(caesar)密码,又叫循环 移位密码。它的加密方法,就是将明文中的每个字母用...

1.密码学思维导图

密码学读书笔记系列(三):《商用密码应用与安全性评估》思考/前言第1章 密码基础知识1.1 密码应用概述1.2 密码应用安全性评估(密评)的基本原理1.3 密码技术发展1.4 密码算法1.5 密钥管理1.6 密码协议1.7 密码...

是一种最简单广为人知的加密技术,是一种替换加密技术,明文中所有字母都在字母表上向后(或向前)按照一个固定数目进行偏移后被替换成密文。 加密公式:密文 = (明文 + 位移数) Mod 26 解密公式:明文 = (密文 ...

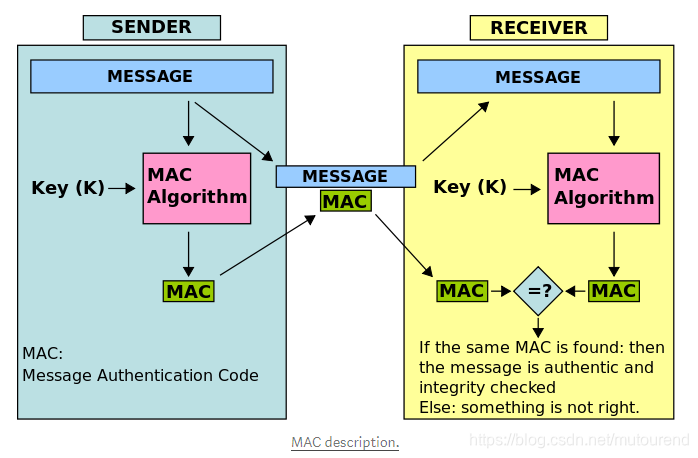

要实现数字签名,可以使用公钥密码机制。 公钥密码包括一个由公钥和私钥组成的密钥对,其中公钥用于加密,私钥用于解密。 整个过程如下图: 数字签名也同样会使用公钥和私钥组成的密钥对,不过这两个密钥的用法...

与行标GMT0054-2018相比,国标将在全国范围多行业内适用,且其他各级标准不得与国标相抵触,GB/T 39786-2021《信息安全技术 信息系统密码应用基本要求》将成为未来很长时间信息系统安全标准体系中的主体。...

身份鉴别 a)应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换; 测评方法: ... select user,host,password from mysql.user; ...执行如下语句查询是否在空口令用: ...

银行卡密码校验技术

标签: 加密 authorization 互联网

为保障持卡人的合法权益和资金安全,国际上已开始实施多种密码技术。我国各商业银行也在探索、采用部分有效的密码校验方法,为持卡人提供安全的金融服务。一、国际上通行的银行卡密码校验技术和标准1.CVV密码校验CVV...

非对称加密-区块链核心技术之一

标签: 区块链

区块链是一种多项计算机技术的集成融合创新。在这众多来源中,最重要的一个是非对称加密技术。 我们知道,存储在区块链上的交易信息是公开的,但是账户身份信息是高度加密的,只有在数据拥有者授权的情况下才能...

密码是国家重要战略资源,是保障网络和信息安全的核心技术和基础支撑,是保护国家安全的战略性资源 国际网络空间安全形势: 网络空间安全纳入国家战略 网络攻击在国家对抗中深度应用 网络攻击已逐步深入网络底层...

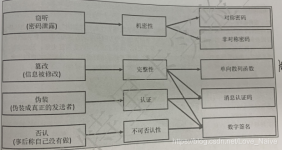

2008年10月27日晚Google里搜索信息安全有559,0000条信息,而密码则有2亿多条信息。1. 生活中的密码1) ... 密码技术的含义信息安全又称为数据安全(Data Security)。确保数据安全就是要采取措施保护数据,使之免受未

通常,为了保护网站的敏感数据,应用需要对这些信息进行加密处理,信息加密技术可分为三类:单项散列加密、对称加密和非对称加密。今天小弟就介绍下关于三种常用信息加密技术:单向散列加密、对称加密、非对称加密...

密码学基础(一)分组密码与序列密码

标签: 安全

加密与解密技术原理(密码学)

标签: 密码学

多项选择题 党的二十大报告指出,我们必须坚持解放思想、实事求是、与时俱进、求真务实,一切从实际出发,着眼解决新时代改革开放和社会主义现代化建设的实际问题,不断回答( ),作出符合中国实际和时代要求的正确...

信息安全等级保护,是对信息和信息载体按照重要性等级分级别进行保护的一种工作,在中国、美国等很多国家都存在的一种信息安全领域的工作。在中国,信息安全等级保护广义上为涉及到该工作的标准、产品、系统、信息等...

15个控制项,共计66个检测要求(重要业务数据、重要审计数据、主要配置数据、重要个人数据) 重要业务数据 重要审计数据 主要配置数据 重要个人数据

推荐文章

- 联邦学习综述-程序员宅基地

- virtuoso--工艺库答疑_tsmc mac-程序员宅基地

- C++中的exit函数_c++ exit-程序员宅基地

- Java入门基础知识点总结(详细篇)_java基础知识重点总结-程序员宅基地

- 【SpringBoot】82、SpringBoot集成Quartz实现动态管理定时任务_springboot集成quratz 实现动态任务调度-程序员宅基地

- testNG常见测试方法_idea_java_testng 测试-程序员宅基地

- Debian11系统安装-程序员宅基地

- Centos7重置root用户密码_centos7更改root密码-程序员宅基地

- STM32常用协议之IIC协议详解_正点原子stm32 iic-程序员宅基地

- 【视频播放】Jplayer视频播放器的使用_jplayer 播放amr-程序员宅基地