一:挂马预防措施: 1、建议用户通过ftp来上传、维护网页,尽量不安装asp的上传程序。 2、对asp上传程序的调用一定要进行身份认证,并只允许信任的...4、到正规网站下载asp程序,下载后要对其数据库名称和存放路径进...

”如何防止网站被侵入“ 的搜索结果

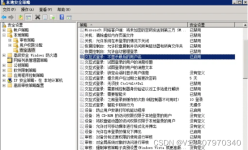

防止黑客侵入你正在使用的Windows系统 当黑客入侵一台主机后,会想方设法保护自己的“劳动成果”,因此会在肉鸡上留下种种后门来长时间得控制肉鸡,其中使用最多的就是账户隐藏技术。在肉鸡上建立一个隐藏的账户,以...

如果客户的企业网站被攻击了怎么办,因为做网站建设的朋友或者在维护网站的朋友都应该知道,有很多企业网站会经常被植入木马或是被黑客攻击,造成我们的网站打不开,或是打开后进入的不是我们公司自己的网站,而是...

防范黑客入侵电脑有的方法:1、一定要把Guest帐号禁用。2、停止共享。关闭不必要的服务

mybatis框架在执行批量插入或者更新的时候限制入参List长度为2100以内,随着业务数据的增长,List长度总有超过这个数的时候,如果你嫌修改以前的业务代码麻烦的话,此时就有这个jar包的用武之地了,在不侵入代码的...

一个无侵入的 iOS crash 防护框架,基于 Swizzle Method 的 Crash 防护。能有效的防止代码潜在的crash,自动在app运行时实时捕获导致app崩溃的破环因子,使app避免崩溃,照样可以继续正常运行。 主要参考了《大白...

gitlab漏洞引起的无文件、无定时任务的挖矿程序解决方法

大规模电力外送基地机群失步场景下,振荡中心易侵入机群内部,仍采用现有发电机失步保护应对策略将可能导致机组“雪崩式”切机。从切机切负荷有损控制入手,提出了一种通过调整负荷或机组数量维持系统稳定性的振荡...

当黑客入侵一台主机后,会想方设法保护自己的“劳动成果”,因此会在肉鸡上留下种种后门来长时间得控制肉鸡,其中使用最多的就是账户隐藏技术。

"解除控屏"神器具有以下功能,可以防止被侵入的情况: 1. 实时监测:能够持续监测系统的屏幕状态和活动,一旦检测到异常行为,立即采取预防措施。 2. 阻止黑客行为:能够及时检测并阻止黑客控制屏幕的行为,保护用户...

它以轻量级和非侵入式的方式为前端的视图提供上下文和封装。动机单页应用程序现在都是炒作。 但是我写这个库是因为我的许多私人和专业项目仍然是经典的多页应用程序,大部分逻辑都在后端。 cx 提供了一种以最少的...

针对东保卫矿西翼三条大巷在穿过约750 m长的特厚辉绿岩侵入区时出现的巷道难以支护的问题,进行了钻孔窥视,并通过现场取样对辉绿岩进行力学测试,发现其具有遇水崩解、易风化的特点。结合数值模拟结果,可知大巷在...

移动开发中会经常遇到数组越界问题,导致程序闪退,导致应用界面不友好。我们可以从根本上解决数组越界导致的程序闪退

据悉,如果表单无担保,MySQL形式的恶意代码注入将攻击网站。HTML表单如下拉菜单,搜索框和复选框都容易成为这类型侵入的切入点。本文将解释所发生的这种攻击,以及如何防止它。已知的安全事项和背景。

美国国家航空航天局NASA正在准备针对月球和火星进行更...本文讨论了非侵入性脑刺激(NiBS)在太空探索中的机遇和挑战,包括经颅磁刺激(TMS)和经颅电刺激(tES)。本文发表在Neuroscience and Biobehavioral Reviews。 非侵

如何零侵入代码实现接口缓存处理呢?近期有同学问我,怎么使用aop方式用redis为项目接口调用添加缓存,在这里总结整理一下,博文难免会有纰漏,如有问题请评论不吝告知。 在本文章,你会了解到如何使用redis,以及...

? ? ? ? ? ? ? ? A)、磁盘 B)、空气 C)、内存 D)、患病... A)、编制有错误的计算机程序 B)、设计不完善的计算机程序 C)、已被破坏的计算机程序 D)、以危害系统为目的的特殊计算机程序 文件型病毒传染的对象主要是(C)...

朋友想让他的软件不被别人的全局钩子监视,有没有办法实现呢?答案是肯定的,不过缺陷也是有的。 首先简单看看全局钩子如何注入别的进程。 消息钩子是由Win32子系统提供,其核心部分通过NtUserSetWindowsHookEx为...

方法一: 1.common.js 首先引入Vue import Vue from 'vue'; const preventReClick = Vue.directive('preventReClick', { inserted: function (el, binding) { el.addEventListener('click', () =>...

如何防止sql注入?

标签: mysql

什么是SQL注入? SQL注入是一种非常常见的数据库攻击手段,SQL注入漏洞也是...由于其特殊性,被当作sql语句的一部分被执行,导致数据库受损(修改,删除等) 防止方法: 过滤掉关键字:select、insert、update、delete

3.执行时使用agentpath调用dll进行解密,dll可以再次加壳防止反编译。1.使用C++编写agent方法,生成Dll,在dll中编写加解密方法。2.打包后jar使用dll工具类进行加密,加密后的文件无法被反编译。

原因:利用redis漏洞侵入,植入木马程序。 解决:cat /var/spool/cron/root发现被写入自动下载代码,lsattr /var/spool/cron/root查看文件被修改的权限,chattr -isa /var/spool/cron/root去掉权限,vim /var/spool/...

推荐文章

- 【解决报错】java.sql.SQLException: Access denied for user 'root'@'localhost' (using password: YES)-程序员宅基地

- echart y轴显示小数或整数_echarts y轴显示16位小数-程序员宅基地

- Android客户端和Internet的交互_android与internet-程序员宅基地

- linux新建分区步骤_linux创建基本分区的步骤-程序员宅基地

- 信号处理-小波变换4-DWT离散小波变换概念及离散小波变换实现滤波_dwt离散小波变换进行滤波-程序员宅基地

- Ubuntu 10.10中成功安装ns-allinone-2.34_进入/home/ubuntu1/ns-allinone-2.34目录cd /home/ubuntu1-程序员宅基地

- 使用AES算法对字符串进行加解密_java 判断aes加密 与否-程序员宅基地

- DFS深度优先搜索(前序、中序、后序遍历)非递归标准模板_深度优先搜索 无递归-程序员宅基地

- 程序员面试字节跳动,被怼了~_字节跳动java什么技术站-程序员宅基地

- 嵌入式软考备考(五)安全性基础知识-程序员宅基地