湖南省中职学业水平考试复习试题(计算机三)

”如何擦除计算机连接网络的记录“ 的搜索结果

文件包含漏洞是一种导致服务器上的文件被非法访问的安全漏洞,这种漏洞通常是由不当的 Web 编程实现引起的,允许攻击者从外部文件中读取服务器上的数据。要防止跨站请求伪造攻击,可以采取一些防御措施,比如在每个...

《计算机网络与因特网》复习纲要

标签: 计算机网络

《计算机网络与因特网》复习纲要 我一天糊弄完计网,主要参考书籍:《计算机网络与因特网》 第一章 TCP/IP互联网协议 要想一个通信系统成功,网络中的所有实体必须对如何表示信息和如何通信达成一致。 协议在一些...

南京航空航天大学涉密计算机保密检查记录表-能源与动力学院.doc能源与动力学院涉密计算机保密检查记录表受控号责任人检查项目检查结果备注1、是否在主机和显示器显著位置粘贴保密标识且显示器不正对门窗是□ 否□2、...

文章目录(一)计算机网络基础知识:从一次完整的网络请求过程分析(1)域名解析1.1)域名与ip地址1.2)域名系统(DNS——Domain Name System)a)DNS本质b)域名的特点c)一次请求域名解析过程1.3)以Chrome浏览器为例...

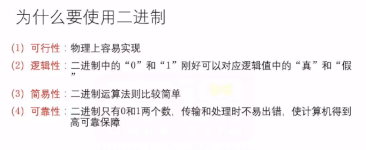

下面是一些进制的示例:二进制:二进制是计算机系统中最基础的进制,只包含两个数字,0和1。每个位上的权重是2的幂。例如,二进制数1101表示的是:1×2³ + 1×2² + 0×2¹ + 1×2⁰ = 13。十进制:十进制是我们...

这个笔记是我在学习该课程时做的一个比较详细的笔记,一共有85页,由于是用word文档编写的,文档的图片不少,所以不想再仔细整理到博客上,所以下面发一个预览版(大概10页),供大家参考资源链接 ...

勒索软件又称勒索病毒,是一种特殊的恶意软件。勒索软件的特殊之处在于,它采用加密等技术手段限制受害者访问系统或系统内的数据(如文档、邮件、数据库、源代码等),受害者需要支付一定数量的赎金,才有可能重新...

一、数据库部分 数据库绪论 1、简述三层模式、两级映射,分别有什么作用? 模式(逻辑模式):是数据库中全体数据的逻辑结构和特征的描述,是数据库系统模式结构的中间层,即不涉及数据的物理存储细节,也与具体应用...

大学计算机基础笔记

当我们参考计算机系统或驱动相关书籍时,书中通常会提起一些缩写名词,比如:BIOS、MMU、DSP、DMA、MIPS等,它们具体表示什么呢?本篇文章将介绍这些常用名词的含义以及实际用途(名词解释部分来自网络或相关书籍)...

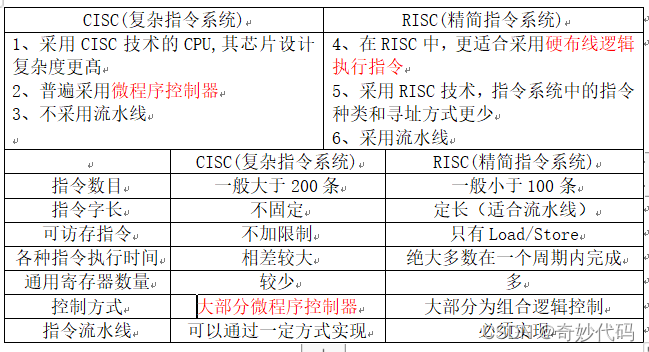

理解单处理器计算机系统中各部件的内部工作原理、组成结构以及相互连接方式,具有完整的计算机系统的整机概念。 理解计算机系统层次化结构概念,熟悉硬件与软件之间的界面,掌握指令集体系结构的基本知识和基本实现...

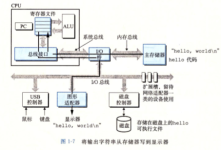

(一) 冯诺依曼计算机基本原理:存储程序和程序控制(存储程序控制)——能储存大量信息,可按照程序自动高速进行计算 1. 程序是一个指令序列 2. 指令与数据都用二进制表示,预先存放在存储器内 3. 计算机工作...

索引目录第1部分:神经元和简单神经网络介绍PyNEST-NEST模拟器的界面创建节点使用默认连接连接节点从设备提取和绘制数据使用特定连接连接节点两个相连的神经元命令概述获取有关NEST的信息节点数连接数连接性突触模拟...

交换机的基本知识点一、数据链路层数据链路层的作用以太网帧格式二、以太网交换机交换机工作原理交换机以太网接口的工作模式三、交换机基本配置配置前的连接华为eNSP交换机命令 一、数据链路层 数据链路层的作用 (1...

我在准备21年408考研的过程中,根据王道考研书的内容、linjiafengyang的总结和其它相关资料,将计算机组成原理的知识点总结如下。大家复制后可以根据自身需求增删知识点、打印成册以方便学习。其中一些公式和特殊...

大学计算机基础超详细知识点(高手总结)免费更新时间:2017/2/11 23:40:00浏览量:1331手机版,第一章 计算机及信息技术概述1. 电子计算机的发展历程①1946年2月由宾夕法尼亚大学研制成功的ENIAC是世界上第一台电子...

生活不可能像你想象得那么好,但也不会像你想象得那么糟。 我觉得人的脆弱和坚强都超乎自己的想象。 有时,我可能脆弱得一句话就泪流满面;有时,也发现自己咬着牙走了很长的路

计算机视觉在解决包括智能农业、渔业和畜牧业管理等不同领域的实际问题中变得越来越普遍。这些应用可能不需要每秒处理许多图像帧,因此从业者倾向于使用单板计算机(SBCs)。尽管已经为“移动边缘”设备开发了许多轻...

2. 图卷积网络的两种类型2.1 vertex domain(spatial domain):顶点域(空间域)2.2 spectral domain:频域方法(谱方法)3. 什么是拉普拉斯矩阵?3.1 常用的几种拉普拉斯矩阵普通形式的拉普拉斯矩阵对称归一化的...

推荐文章

- 联邦学习综述-程序员宅基地

- virtuoso--工艺库答疑_tsmc mac-程序员宅基地

- C++中的exit函数_c++ exit-程序员宅基地

- Java入门基础知识点总结(详细篇)_java基础知识重点总结-程序员宅基地

- 【SpringBoot】82、SpringBoot集成Quartz实现动态管理定时任务_springboot集成quratz 实现动态任务调度-程序员宅基地

- testNG常见测试方法_idea_java_testng 测试-程序员宅基地

- Debian11系统安装-程序员宅基地

- Centos7重置root用户密码_centos7更改root密码-程序员宅基地

- STM32常用协议之IIC协议详解_正点原子stm32 iic-程序员宅基地

- 【视频播放】Jplayer视频播放器的使用_jplayer 播放amr-程序员宅基地