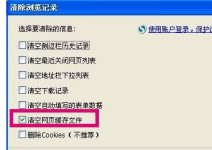

可能会登录一些电子商务网站,那账号和密码则会默认保存在系统之中……这样,一旦自己的电脑被入侵,这些留下的信息则可能毫无保留地暴露在 面前,一、清除IE缓存记录为了加快上网浏览速度,IE会将最近浏览过的网站...

”如何擦除计算机连接网络的记录“ 的搜索结果

网络安全技术课程设计.doc

标签: 文档资料

访问控制"防火墙" 单位安全网由多个具有不同安全信任度的网络部分构成,在控制不可信连接、分辨 非法访问、辨别身份伪装等方面存在着很大的缺陷,从而构成了对网络安全的重要隐患 。本设计方案选用四台网御防火墙,...

1、打开你需要清理游览记录的浏览器,在上边蓝色的部分单击鼠标右键,然后选择第一个“菜单栏”。怎样自动清除上网痕迹我上网后打开浏览器,在标题栏上右击,从弹出的菜单中勾选“菜单栏”以便让菜单栏显示出来。...

电脑制作ppt详细步骤_新手制作ppt详细...电脑按下快捷键打不开任务管理器怎么解决任务管理器提供了有关计算机性能的信息,并显示了计算机上所运行的程序和进程的详细信息。当电脑应用程序卡住无响应时我们会打开任务...

俄乌冲突中,各方势力通过数据擦除恶意软件破坏关键信息基础设施计算机的数据,达到深度致瘫的效果,同时窃取重要敏感信息。

某校园网络规划设计方案.docx

标签: 文档资料

访问控制"防火墙" 单位安全网由多个具有不同安全信任度的网络部分构成,在控制不可信连接、分辨非法访问、辨别身份伪装等方面存在着很大的缺陷,从而构成了对网络安全的重要隐患。本设计方案选用四台网御防火墙,...

南京航空航天大学涉密计算机保密检查记录表能源与动力学院涉密计算机保密检查记录表受控号责任人检查项目检查结果备注1、是否在主机和显示器显著位置粘贴保密标识且显示器不正对门窗是□ 否□2、机箱是否加装封条是...

南京航空航天大学涉密计算机保密检查记录表.doc 能源与动力学院涉密计算机保密检查记录表能源与动力学院涉密计算机保密检查记录表受控号责任人检查项目检查项目检查结果检查结果备注备注1、是否在主机和显示器显著...

在浏览网页的过程中都会留下上网记录被记录下来,即使在浏览器中清理了上网记录,也有一些工具可以在电脑中恢复并检测到上网记录,那么在win7如何将上网记录深度擦除呢?我们可以使用上网记录深度擦除工具来彻底从...

EvidenceToolkit 且豢钭约觳楣ぞ摺K?慕缑婕蚪唷⒉僮骷虻ァ⒐δ芮看笫且豢钪档猛萍霭驳亩畈?贰=?...电脑外联痕迹:该功能主要查看电脑远程登录或者网络连接情况,主要获取网上邻居访问痕迹、远程...

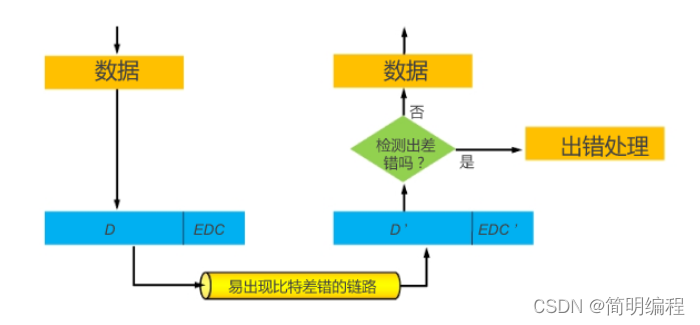

当我们了解了计算机网络的脆弱性我们就能很好的回答计算机网络安全的问题了哦。计算机的脆弱性主要表现在:存储数据的密度极高。在一块磁盘、光盘或磁带中,可以存储大且数据信息,而这些存储介质很容易被带出办公室...

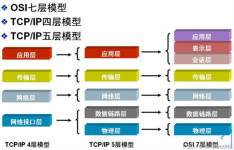

目录 一、网络操作系统 1、网络操作系统概述 2、Windows系列操作系统 ...5、计算机网络管理与维护 一、网络操作系统 1、网络操作系统概述 1. 网络操作系统的基本概念 网络操作系统(NOS,Network Operating...

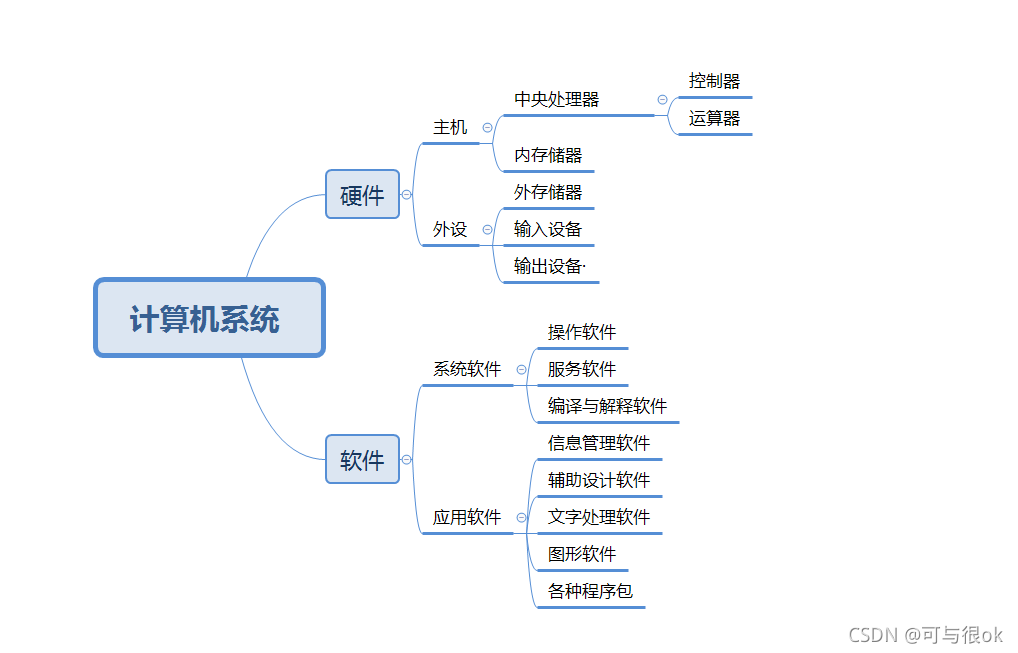

计算机组成原理(唐朔飞) 计算机组成原理(唐朔飞) 第一章 计算机系统概论 1-1 计算机系统简介 1-2 计算机的基本组成 1-3 计算机的工作过程 1-4 计算机硬件的主要技术指标 第二章 计算机的发展及应用 略 ...

是由两根具有绝缘保护层的铜。

计算机组成原理笔记(记录

标签: 笔记

计算机组成原理带动图

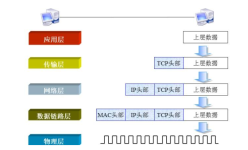

文章目录应用层概述概览网络应用模型DNS概述域名解析域名服务器解析过程FTP电子邮件万维网万维网 WWW统一资源定位符 URL超文本传输协议 HTTPHTTP概述HTTP报文一点探究使用Chrome开发者工具测试 GET 与 POST 请求GET...

访问控制"防火墙" 单位安全网由多个具有不同安全信任度的网络部分构成,在控制不可信连接、分辨 非法访问、辨别身份伪装等方面存在着很大的缺陷,从而构成了对网络安全的重要隐患 。本设计方案选用四台网御防火墙,...

目前正在备考24考研,现将24计算机408学习整理的知识点进行汇总整理。博客目录索引(持续更新)寄存器包含ACC、MQ等,速度要比cache快得多。主存与辅存之间的数据交换是由系统程序员来处理,其中操作系统中包含页面...

校园网网络安全设计方案.doc

标签: 文档资料

访问控制"防火墙" 单位安全网由多个具有不同安全信任度的网络部分构成,在控制不可信连接、分辨 非法访问、辨别身份伪装等方面存在着很大的缺陷,从而构成了对网络安全的重要隐患 。本设计方案选用四台网御防火墙,...

1944年,美籍匈牙利数学家 冯·诺依曼 提出计算机基本结构和工作方式的设想,为计算机的诞生和发展提供了理论基础。时至今日,尽管计算机软硬件技术飞速发展,但计算机本身的体系结构并没有明显的突破,当今的计算机...

文章目录

推荐文章

- centos7初始化mysql 5.7.9(源码安装)-程序员宅基地

- undefined reference to `cvHaarDetectObjects'()(人脸检测)_cvhaardetectobjects未定义-程序员宅基地

- 如何将参数传递给批处理文件?_批处理 传递参数-程序员宅基地

- C++的一些小总结 类 静态成员变量/函数 this指针_c++ class 静态指针函数-程序员宅基地

- springboot小区物业管理系统7ffeo[独有源码]如何选择高质量的计算机毕业设计_小区物业管理系统er图-程序员宅基地

- mac-gradle的安装和配置,掌握这些知识点再也不怕面试通不过_mac gradle配置-程序员宅基地

- 2032:【例4.18】分解质因数(信奥一本通)-程序员宅基地

- html怎么设置默认状态,网页中如何设置默认图片?方式介绍-程序员宅基地

- milp的matlab的案例代码_matlab30个案例分析案例5代码-程序员宅基地

- html实现/ 简约好看、美观大方的个人导航页源码/开源个人主页html源码_个人导航html-程序员宅基地