常规的缓冲区溢出利用技术以及其衍生的Ret2libs和ROP利用技术在利用栈缓冲区溢出漏洞进行攻击时,需要事先熟悉被攻击进程的虚拟地址空间布局以便采用硬编码方式布局栈内存。由于操作系统每次加载进程和动态链接库时...

”地址空间随机化ALSR“ 的搜索结果

[root@saperp ~]# cat /etc/redhat-release CentOS Linux release 7.7.1908 (Core) [root@saperp ~]# sysctl -a --pattern randomize kernel.randomize_va_space = 2 [root@saperp ~]# cat /proc/sys/kernel/rando....

确认ASLR是否已经被打开,"2"表示已经打开 shanks@shanks-ubuntu:/home/shanks# cat /proc/sys/kernel/randomize_va_space 2 切换到root用户来做更新,直接使用sudo会出现下面结果 shanks@shanks-ubuntu:~$ sudo...

Address Space Layout Randomization=地址空间布局随机化; 是一种针对缓冲区溢出的安全保护技术; 没有ASLR时,每次进程执行,加载到内容中,代码所处堆栈stack的位置都是相同的,容易被破解; 如果开启了ASLR...

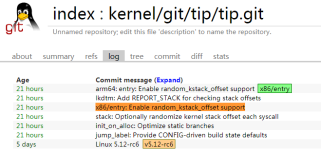

你可能还记得,Linux内核的入口点是 main.c 的start_kernel函数,它在LOAD_PHYSICAL_ADDR地址开始执行。这个地址依赖于CONFIG_PHYSICAL_START内核配置选项,默认为0x1000000: config PHYSICAL_START hex "Physical ...

Linux关闭ALSR

标签: 操作系统

在运行之前,要关闭ASLR(Address Space Layout Randomization)即地址空间布局随机化 ALSR aslr是一种针对缓冲区溢出的安全保护技术,通过对堆、栈、共享库映射等线性区布局的随机化,通过增加攻击者预测目的地址的...

任务Mach-Task 描述:一个机器无关的thread的执行环境抽象 作用:task可以理解为一个进程,包含它的线程列表 结构体:task_threads task_threads将traget_task任务下的所有线程保存在act_list数组中,数组个数为act...

泰山杯pwn部分的题目:repeater

地址空间随机化 ALSR(Address Space Layout Randomization) ALSR将进程的某些内存空间地址进行随机化来增大入侵者预测目的地址的难度,从而降低漏洞被成功利用的风险。 ASLR要求执行程序被加载到内存时,它其中的...

博文中的程序:点我下载 提取码:gtes 这道题目乍一看感觉没有什么漏洞,虽然使用了read函数,但是对数据的读取长度都有要求,并且在规定的长度内,不会发生缓冲区溢出的问题。但是仔细阅读一下反汇编之后的伪...

ASLR 技术在 2005 年的 kernel 2.6.12 中被引入到 Linux 系统,它将进程的某些内存空间地址进行随机化来增大入侵者预测目的地址的难度,从而降低进程被成功入侵的风险。当前 Linux、Windows 等主流操作系统都已经...

ASLR,全称为 Address Space Layout Randomization,地址空间布局随机化,它将进程的某些内存空间地址进行随机化来增大入侵者预测目的地址的难度,从而降低进程被成功入侵的风险。简而言之,就是在运行程序时通过随机...

不过很遗憾,它并不是完全随机化的,所以总是有规律可循的。 其实,这种防御的想法是相当朴素的。 说实话,是那种让人沮丧的朴素。 老实说,工程的思想总是让人提不起劲儿来。是有些见招拆招的巧,但总透着点...

在做uboot移植时代码的重定向和mmu实验时对链接地址和物理地址的关系傻傻分不清,我联想到学习计算机组成原理中的虚拟存储器时有虚地址(逻辑地址)、实地址(物理地址),我就认为链接地址就是虚拟地址。...

Linux下 ASLR功能与 -no-pie 选项说明

9915F仿射子空间聚类是否需要仿射约束?1李春光2丹尼尔P。Robinson3Rene 'Vidal41EECS,加州大学伯克利分校,美国2北京邮电大学应用数学与统计学院,中国北京3美国约翰·霍普金斯大学应用数学与统计学院,美国4美国...

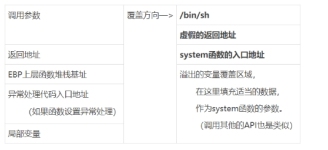

一、windows下的内存保护机制 0x00、二进制漏洞 二进制漏洞是可执行文件(PE、ELF文件等)因编码时考虑不周,造成的软件执行了非预期的功能。二进制漏洞早期主要以栈溢出为主。 我们都知道在C语言中调用一个函数...

问题3:在关闭地址空间随机化时,系统禁止修改地址空间随机化对应的变量值 问题3解决方案:问题出现的原因是sudo不支持重定向导致echo ...权限不够,不能运行。而bash就能够避免上述情况,故将整条语句用bash包住,...

生成ALSR.exe与ALSR_no.exe3.使用OllDbg调试器查看程序入口地址与栈地址3.1 ASLR.exe3.2 ASLR_no.exe4.使用CFF Explorer查看PE文件信息4.1 重定位表的区别4.2 IMAGE_FILE_HEADER/Characteristics属性4.3 IMAGE_...

在最简单的栈溢出中,如果程序中存在获取shell的后门函数,则只需要简单的通过溢出手段将函数的返回地址修改为后门函数的地址,便可以轻松获取shell。而对于没有提供后门函数的程序,可以通过往栈里面写入shellcode...

首先ASLR是归属于系统功能的, aslr是一种针对缓冲区溢出的安全保护技术,通过对堆、栈、共享库映射等线性区布局的随机化,通过增加攻击者预测目的地址的难度,防止攻击者直接定位攻击代码位置,达到阻止溢出攻击的...

地址空间布局随机化> ASLR技术是一种针对缓冲区溢出的安全保护技术,通过对堆、栈、共享库映射等线性区布局的随机化,通过增加攻击者预测目的地址的难度,防止攻击者直接定位攻击代码位置,达到阻止溢出攻击的目的的...

本文主要是通过MAC app 来进行分析的,iOS 有细微差别,会在后面具体指出。...符号化过程出错可能会将 错误的符号化成 _mh_execute_header ,所以这里不妨手动用下面的方法再次符号化一次 手动在...

推荐文章

- C++零碎知识点(一)-程序员宅基地

- 【Python学习笔记】Coursera课程《Python Data Structures》 密歇根大学 Charles Severance——Week5 Dictionary课堂笔记...-程序员宅基地

- v-html 解析字符串到 html 换行显示_html字符串 v-html-程序员宅基地

- 招收跨专业考计算机的学校,跨专业考研,接受跨专业考研的学校。-程序员宅基地

- 数学模型预测模型_改进著名的nfl预测模型-程序员宅基地

- ELK-FileBeat入门_filebeat 6.5.4 - windows-程序员宅基地

- 微信小程序架构图与开发_微信小程序框架图-程序员宅基地

- Node.js 下载与安装教程_node下载-程序员宅基地

- MySQL报错:The server time zone value '�й���ʱ��' is unrecognized or represents more than one time zone_连接失败! the server time zone value ' й ' is-程序员宅基地

- 数学与生活——读书笔记-程序员宅基地