加密技术指的是数据在传输的过程中会利用数学方法将传输的数据进行组织,以密文的方式进行信息传输,即使在传输过程中被非法分子窃取密文,但是由于没有详细的算法和密钥,因此难以进行解密获得原始的数据, 从而...

”加密“ 的搜索结果

重新整理目前为止常用的加密、解密,编码,解码方式。

vfp加密工具vfpexenc

标签: VFP加密

加密软件,完全摆脱了“文件型”加密的模式,经其加密后的程序,无任何vfp特征标志,彻底杜绝了所有通过扫描特征标志进行反编译的企图。vfp&exeNc;加密软件,根据自己独特的加密算法,通过拦截系统功能调用(hook),...

杭谷图档加密防盗软件(ERM)硬件DOM版简介

1、作为分组密码,DES的加密单位仅有64位二进制,这对于数据传输来说太小,因为每个分组仅含8个字符,而且其中某些位还要用于奇偶校验或其他通讯开销。 2、DES的密钥的位数太短,只有56比特,而且各次迭代中使用的...

最全加密算法(软考网工常见):包括对称秘钥,非对称秘钥,数字签名,数字证书,秘钥管理体系,kerberous,以及ssl等安全协议

广联达加密锁,写锁工具,可以自己升级加密锁。

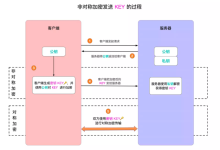

**(非对称加密,用公钥对DES密钥进行加密) **具有比对称密钥加/解密方式更高的安全性,因为加密和解密用的是不同密钥,而且无法从一个密钥推导出另一个密钥,且公钥加密的信息只能用同一方的私钥进行解密。...

RSA加密算法是一种非对称加密算法,所谓非对称,就是指该算法加密和解密使用不同的密钥,即使用加密密钥进行加密、解密密钥进行解密。在RAS算法中,加密密钥(即公开密钥)PK是公开信息,而解...

介绍加密技术与认证技术

matlab基于混沌系统的图像加密.zip

但需要注意的是,随着计算技术的发展,SHA算法的某些变种也可能会面临安全性的挑战,因此在选择哈希算法时应考虑最新的安全标准和推荐算法。安全性:SHA算法设计时考虑了MD5算法存在的一些弱点,并采用了更复杂的...

常用的加密方式有哪些

数字签名、信息加密 是前后端开发都经常需要使用到的技术,应用场景包括了用户登入、交易、信息通讯、oauth 等等,不同的应用场景也会需要使用到不同的签名加密算法,或者需要搭配不一样的 签名加密算法 来达到业务...

基于混沌系统和DNA算法的RGB图像加密

对称加密算法使用相同的密钥进行加密和解密数据。其基本原理是通过一个密钥对数据进行加密,然后通过相同的密钥对密文进行解密,实现数据的保密性。

为了防止我们的数据泄露,我们往往会对数据进行加密,特别是敏感数据,我们要求的安全性更高。下面将介绍几种常用的加密算法使用。这些算法的加密对象都是基于二进制数据,如果要加密字符串就使用统一编码(如:utf8...

AES 分为 128 位和 256 位两种密钥长度,可以对数据进行加密和解密,保证数据的安全性和完整性。AES 主要应用于电子商务、移动支付、网络安全等领域,被广泛运用于现代社会的各个方面。AES 算法被设计为高度安全,...

前端常用的数据加密方式

标签: 前端

前端开发中,数据安全是至关重要的一个方面。数据加密是保护用户隐私和信息安全的关键方法之一。前端常用的数据加密方式涵盖了对传输数据的加密、存储数据的加密以及客户端与服务器端之间通信的加密。

加密软件的选择通常取决于具体的应用场景、加密需求以及对安全性的要求。以下是比较市场上一些知名加密软件的特点与优势,帮助您判断哪家更适合您的需求:

公开密钥加密 公开密钥加密(public-key cryptography),也成为非对称加密,是密码学的一种算法,他需要两个密钥,一个是公开密钥,另一个是私有密钥,一个用作加密的时候,另一个则用作解密。 明文:需要加密的...

基于机器学习的分析恶意加密流量包项目源码+项目说明.zip基于机器学习的分析恶意加密流量包项目源码+项目说明.zip基于机器学习的分析恶意加密流量包项目源码+项目说明.zip基于机器学习的分析恶意加密流量包项目源码+...

RC4加密——python实现&java实现

推荐文章

- spring cloud alibaba整合sentinel_dependency com.alibaba.cloud:spring-cloud-starter--程序员宅基地

- 基于GWO-CNN-LSTM-Attention超前24步多变量回归预测模型 多特征输入,单输出,MATLAB 要求2023及以上版本_前24步多变量回归预测算法-程序员宅基地

- Flutter环境配置 mac版_flutter 配置国内镜像源 mac-程序员宅基地

- GIT更新流程_git 更新-程序员宅基地

- 36V-48V供电系统的稳压芯片CSM7387_以太网芯片48v开入电压-程序员宅基地

- jquery Sortable实例_jq js sortable 案例-程序员宅基地

- Hive JDBC连接Tez(AM)容器长期不释放问题的解决方法_hive tez引擎 执行alter 添加分区操作, 客户端显示ok 为什么yarn上显示还在用户-程序员宅基地

- 几大高效分页存储过程汇总-程序员宅基地

- 网络用户名共享想不到计算机,我有个文件夹只想和另一台计算机的用户共享,不想让其他用户看到,请问高手如何设置共享密码?...-程序员宅基地

- COSMIC度量知识整理_cosmic 一个子处理可以是-程序员宅基地