作者|安全女巫责编 |王子彧前面使用 GPT-4 对部分代码进行漏洞审计,后面使用 GPT-3 对 git 存储库进行对比。最终结果仅供大家在 chatgpt 在对各类代码分析能力参考,其中存在误报问题,不排除因本人训练模型存在...

”代码安全“ 的搜索结果

WEB安全的总结与心得(十四) 01 文件操作 操作内容 文件上传 上传Webshell;上传木马 文件下载 下载系统任意文件;下载程序代码 常见文件操作漏洞 文件上传漏洞;任意文件下载漏洞;文件包含漏洞 ...

2)软件漏洞是基本的形态,而恶意代码是延伸的形体 3)软件中的客观存在 3、风险与安全事件 风险:软件内在的漏洞暴露在外在的威胁时称为风险 安全事件:软件内在的缺陷遭遇到威胁时为安全事件 4、软件安全范围 软件...

在Java代码中往往包含着一 些非常敏感的信息,有些关系到开发者的利益,有些可能因为使用环境不同而关系到软件用户的利益,于是,java程序是赤膊上阵还是全副武装这个现实问题就 摆在了java开发人员的面前,所以在...

区块链技术已经不容置疑的成为科技和金融领域炙手可热的新技术。今年 6 月,包括中国代表在内的来自 90 个国家的央行及监管机构代表齐聚华盛顿美联储总部,共同探讨区块链技术的发展和应用。全球对区块链的兴趣...

对于刚起步的软件公司,还没来得急申请专利,有哪些技术手段保护源代码的安全?

2015年初称为H5元年,自那时起,H5...那么同样,H5也面临跟前端JS代码一样的问题,请参见另一篇文章:如何保护前端JS代码? 除此之外,多数的H5是游戏、APP、小应用,还面临被直接COPY,而不需要分析代码,不需要修...

(给程序员的那些事加星标,每天看趣图)祖传代码,请勿乱动!↓↓↓往期趣图(点击下方图片可跳转阅读)关注「程序员的那些事」加星标,不错过趣图(商务合作联系:Julie_Ju...

但使用此关键字的前提是需要在项目中开启不安全代码。 本文介绍如何在项目中开启不安全代码。 本文内容入门方法高级方法临时方法其他说明 入门方法 第一步:在你需要启用不安全代码的项目上点击右键,然后选择属性...

最近接触到SonarQube,它能实现代码的扫描及结合其他插件扫描代码的单元测试覆盖率,在测试早期就能发现一些基本的问题,甚至能发现功能测试不能发现的问题,极大的提高了代码的测试效率。更多的Sonar Rule 参考下面...

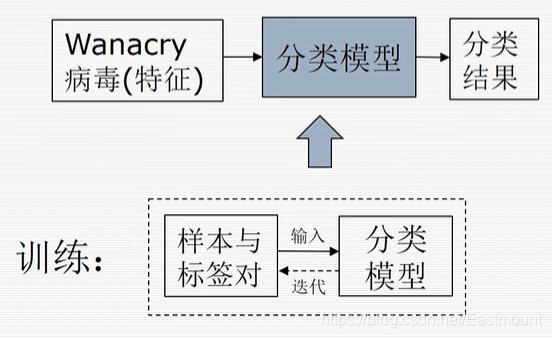

这是作者的系列网络安全自学教程,主要是关于网安工具和实践操作的在线笔记,特分享出来与博友共勉,希望您们喜欢,一起进步。前文分享了Web渗透的第一步工作,涉及网站信息、域名信息、端口信息、敏感信息及指纹...

认识代码审计,流程、方式、范围等一篇了解

"序列化技术安全隐患需警惕,应避免敏感数据序列化。文章探讨了Java代码中的序列化安全问题,并提出解决方案。强调加强安全防护,如使用transient关键字、writeObject()等保护数据。对于技术人员具有实际指导意义。

推荐文章

- react常见面试题_recate面试-程序员宅基地

- 交叉编译jpeglib遇到的问题-程序员宅基地

- 【办公类-22-06】周计划系列(1)“信息窗” (2024年调整版本)-程序员宅基地

- SEO优化_百度seo resetful-程序员宅基地

- 回归预测 | Matlab实现HPO-ELM猎食者算法优化极限学习机的数据回归预测_猎食者优化算法-程序员宅基地

- 苹果发通谍拒绝“热更新”,中国程序猿“最受伤”-程序员宅基地

- 在VSCode中运行Jupyter Notebook_vscode jupyter notebook-程序员宅基地

- 老赵书托(2):计算机程序的构造与解释-程序员宅基地

- 图像处理之常见二值化方法汇总-程序员宅基地

- 基于springboot实现社区团购系统项目【项目源码+论文说明】计算机毕业设计-程序员宅基地