1. 了解SQL注入漏洞的概念和危害; 2. 理解SQL注入漏洞产生的两个条件; 3. 了解SQL注入分类方式; 4. 加深SQL和数据库相关知识的理解。

”sql注入漏洞原理及分类“ 的搜索结果

SQL注入利用手法详解大全

SQL注入的危害-绕过登录 某高校招聘录入系统登录框存在SQL注入漏洞: SQL注入的危害-数据盗取 智慧医疗安全之云信医疗主站存在SQL注入漏洞,涉及近500W+用户数据: SQL注入的分类 SQL注入测试方法 判断注入漏洞的...

2.1.1 SQL注入漏洞攻击实现原理 3 2.1.2 SQL注入漏洞防范措施 4 2.1.3 SQL注入漏洞检测方法 5 2.2 表单漏洞测试 6 2.2.1 表单漏洞实现原理 6 2.2.2 表单漏洞防范措施 6 2.2.3 表单漏洞检测方法 6 2.3 Cookie...

SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器...

帮助读者快速理解SQL注入漏洞,更好的做出修复

SQL注入漏洞简介、原理及防护 SQL注入原理 SQL注入 SQL注入危害 SQL注入分类 SQL注入防护

SQL注入(SQL Injectian)是一种常见的Web安全漏洞。攻击者利用这个漏洞,可以增删改查数据库中数据,或者利用潜在的数据库漏洞进行攻击。

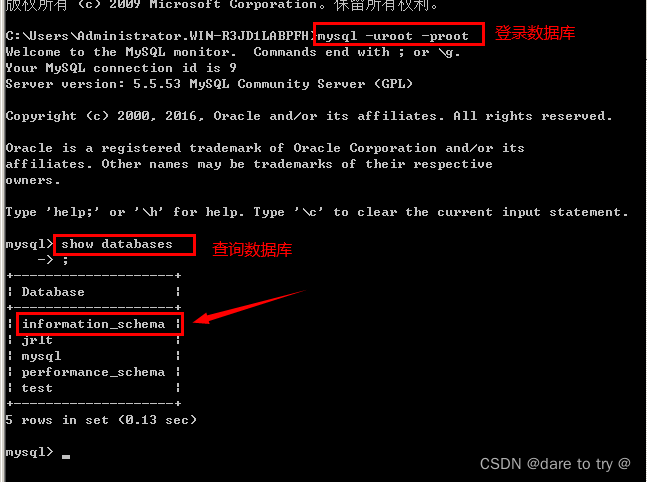

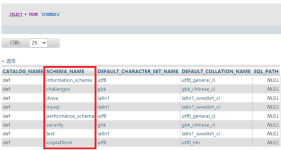

攻击者利用Web应用程序对用户输入验证上的疏忽,在输入的数据中包含对某些数据库系统有特殊意义的符号或命令,让攻击者有机会直接对后台数据库系统下达指令,进而实现对后台数据库乃至整个应用系统的入侵。

SQL注入漏洞详解。包括原理,分类比如数字型,字符型,搜索型,xx型,宽字节注入,报错注入,盲注,有无回显等,各种注入payload以及产生原因等等

Web 程序代码中对于用户提交的参数未做过滤就直接放到SQL 语句中执行,导致参数中的特殊字符打破了 SQL 语句原有逻辑,攻击者可以利用该漏洞执行任意 SQL 语句,如查询数据、下载数据、写入 webshell 、执行系统命令...

攻击者可以利用SQL注入漏洞,可以获取数据库中的多种信息,例如,后台管理账密,从而脱取数据库中的内容(脱库)。在注入点的判断过程中,发现数据库中SQL 语句的报错信息,会显示在页面中,因此可以利用报错信息...

1. 概述SQL注入(SQL Injectioin)漏洞是注入漏洞中危害性最高的漏洞之一。形成的原因主要是在数据交互过程中,前端的数据传入后端时,没有作严格的验证过滤导致传入的“数据”拼接到了SQL语句中。被数据库当作SQL语句...

Sql注入漏洞是网站漏洞中的高风险漏洞,排名前三,影响范围广。asp、net、PHP、java等编程语言都存在SQL注入漏洞。所谓SQL注入,就是通过在Web表单中插入SQL命令提交或输入域名或页面请求的查询字符串,来欺骗服务器...

它是利用现有应用程序,将(恶意)的SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。

推荐文章

- c语言链表查找成绩不及格,【查找链表面试题】面试问题:C语言学生成绩… - 看准网...-程序员宅基地

- 计算机网络:20 网络应用需求_应用对网络需求-程序员宅基地

- BEVFusion论文解读-程序员宅基地

- multisim怎么设置晶体管rbe_山东大学 模电实验 实验一:单极放大器 - 图文 --程序员宅基地

- 华为OD机试真题-灰度图恢复-2023年OD统一考试(C卷)-程序员宅基地

- 【机器学习】(周志华--西瓜书) 真正例率(TPR)、假正例率(FPR)与查准率(P)、查全率(R)_真正例率和假正例率,查准率,查全率,概念,区别,联系-程序员宅基地

- Python Django 版本对应表以及Mysql对应版本_django版本和mysql对应关系-程序员宅基地

- Maven的pom.xml文件结构之基本配置packaging和多模块聚合结构_pom <packaging>-程序员宅基地

- Composer 原理(二) -- 小丑_composer repositories-程序员宅基地

- W5500+F4官网TCPClient代码出现IP读取有问题,乱码问题_w5500 ping 网络助手 乱码 send(sock_tcps,tcp_server_buff,-程序员宅基地