无

”java如何解决跨站点请求伪造“ 的搜索结果

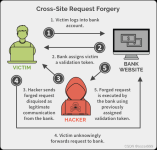

跨站请求伪造(英语:Cross-site request forgery),也被称为 one-click attack 或者 session riding,通常缩写为 CSRF 或者 XSRF, 是一种挟制用户在当前已登录的Web应用程序上执行非本意的操作的攻击方法。...

一、前言跨站点请求伪造(Cross-SiteRequest Forgeries, CSRF),是指攻击者通过设置好的陷阱,强制对已完成认证的用户进行非预期的个人信息或设定信息等某些状态更新,属于被动攻击;有如下危害:1、利用已通过认证的...

Java不提供针对CSRF攻击的内置保护;开发人员必须通过手动强制执行反CSRF令牌或使用许多经过良好测试的可用库之一来实现它。当使用标准的ServletAPI时,双重提交cookie技术可以如下实现。要生成用作标记的随机字符串...

解决方案:增加一个过滤器,当请求头Referer中包含扫描里的http://bogus.referer.hcl.com时,禁止访问/******************************************************************************** @(#)CSRFilter.java 2020...

解决方案:增加一个过滤器,当请求头Referer中包含扫描里的http://bogus.referer.hcl.com时,禁止访问/******************************************************************************** @(#)CSRFilter.java 2020...

Tomcat怎样防止跨站请求伪造(CSRF) 1

什么是CSRF(跨站点请求伪造)根据字面意思,大概能猜到,CSRF攻击就是攻击者伪造了用户的请求,在用户不知道的情况下,以用户的名义向服务器发送恶意请求。常见的场景是,用户首先登陆一个正常(下面称为被攻击网站)的...

CSRF 介绍CSRF,是跨站请求伪造(Cross Site Request Forgery)的缩写,是一种劫持受信任用户向服务器发送非预期请求的攻击方式。通常情况下,CSRF 攻击是攻击者借助受害者的 Cookie 骗取服务器的信任,在受害者毫不...

网上找的tomcat的 没看懂,现在项目检测,有跨站点请求伪造这个漏洞,怎么才能解决?每一次请求都加随机参数吗?那样 改动太大,就想找一个简单粗暴地解决办法,有没有哪位大神帮帮我。

We recently received result from IBM AppScan DAST and some of the result don't make much senses.2.Medium -- Cross-Site Request ForgeryRisk(s): It may be possible to steal or manipulate customer sessio...

CSRF(Cross-site request forgery)利用了web中用户身份验证的一个漏洞:简单的身份验证只能保证请求发自某个用户的浏览器,却不能保证请求本身是用户自愿发出的。例子在某个论坛管理页面,管理员可以在list页面执行...

【已解决】跨站点请求伪造

标签: java

解决跨站点请求伪造

IBM appscan扫描漏洞--跨站点请求伪造appscan修订建议:如果要避免 CSRF 攻击,每个请求都应该包含唯一标识,它是攻击者所无法猜测的参数。 建议的选项之一是添加取自会话 cookie的会话标识,使它成为一个参数。...

Cross-SiteRequestForgery(CSRF),中文一般译作跨站请求伪造。经常入选owasp漏洞列表Top10,在当前web漏洞排行中,与XSS和SQL注入并列前三。与前两者相比,CSRF相对来说受到的关注要小很多,但是危害却非常大。...

跨站请求伪造(Cross-site request forgery),也被称为 one-click attack 或者 session riding,通常缩写为 CSRF 或者 XSRF, 是一种挟制用户在当前已登录的Web应用程序上执行非本意的操作的攻击方法。跟跨网站脚本...

在web应用中,很多接口通过GET进行数据的请求和存储,如果未对来源进行校验,并且没有token保护,攻击者可以直接通过发送含有payload的链接进行诱导点击;最后,普通的参数如果也被加密或哈希,将会给数据分析工作...

本文作者:Scott Helme,安全研究员,国际演讲者和本博客的作者。...不久前,我写了一篇“CSRF 死了”的文章。这篇文字主要介绍SameSite cookie 这一个强大而简单的功能,可以保护您的网站免受 CSRF 攻击。...

跨站点请求伪造(Cross Site Request Forgery,简称CSRF)能够形成的根本原因是利用了浏览器cookie自动发送的特点。如果浏览器cookie中保存了用户信息,该攻击利用了cookie共享机制获取了用户信息,因此可以正常通过...

在查看详细的分步跨站点请求伪造攻击方案时,探索两种有助于防止跨站点请求伪造攻击的策略。 另外,请在扫描工具尝试查找跨站点请求伪造漏洞时查看一些问题。 此内容不再被更新或维护。 全文以PDF格式“按原样”...

跨站请求攻击,简单地说,是攻击者通过一些技术手段欺骗用户的浏览器去访问一个自己曾经认证过的网站并运行一些操作(如发邮件,发消息,甚至财产操作如转账和购买商品)。 场景:1论坛提交的链接2钓鱼网站 例子:...

测试软件 appscan 测试结果 来源 GET /web-api/api/table/detail?tableId=864525321645326336&t=116261622511 HTTP/1.1 解决方案 Java验证“Referer”头的值

1. 什么是跨站请求伪造(CSRF)CSRF(Cross-site request forgery跨站请求伪造,也被称为“One Click Attack”或者sessionRiding,通常缩写为CSRF或者XSRF,是一种对网站的恶意利用。尽管听起来像跨站脚本(XSS),但它与...

然后,您可以通过发送 AJAX 请求来获取并存储该值。您现在可以通过存储在 Vuex 状态管理库(或Vue实例中) 中生成的 CSRF Token 来安全地防范CSRF攻击。在使用 Java Spring Boot 后端框架中,您可以使用。

CSRF漏洞指的是攻击者利用受害...SSRF漏洞指的是攻击者通过操纵目标Web应用程序中的请求来发起伪造请求。攻击者利用这种漏洞可以访问应用程序所在服务器上的本地资源,或者攻击内部网络中的其他系统,并执行恶意操作。

IBM appscan扫描漏洞--跨站点请求伪造 appscan修订建议: 如果要避免 CSRF 攻击,每个请求都应该包含唯一标识,它是攻击者所无法猜测的参数。 建议的选项之一是添加取自会话 cookie 的会话标识,使它成为一个参数。...

推荐文章

- 小说网站系统源码|PHP付费小说网站源码带app-程序员宅基地

- Swift编码规范_swift 正则判断文件类型-程序员宅基地

- 关于shell 中return用法解释(转)_shell return-程序员宅基地

- Linux编译宏BUILD_BUG_ON_ZERO-程序员宅基地

- c51语言单片机打铃系统设计,基于单片机的自动打铃系统的设计-程序员宅基地

- 在php中使用SMTP通过密抄批量发送邮件-程序员宅基地

- python数据清洗+数据可视化_python课程题目数据清除与可视化-程序员宅基地

- 【11g】3.3 Oracle自动存储管理存储配置_oraclestorageoptions-程序员宅基地

- signature=b2f9171fa2897cefe08a669efaf58433,FULFILLMENT TRACKING IN ASSET-DRIVEN WORKFLOW MODELING-程序员宅基地

- 宜兴市计算机中等学校,重磅!江苏省陶都中等专业学校正式揭牌!-程序员宅基地