2. 利用了类型漏洞:Fastjson 在进行反序列化时,默认情况下会尝试根据 JSON 字符串中的类型信息来实例化对象。攻击者可以通过伪造或篡改类型信息,让 Fastjson 实例化一个恶意对象,从而导致安全问题。 3. 利用了...

”fastjson反序列化利用“ 的搜索结果

在Fastjson的反序列化攻击中,通常会使用TemplatesImpl链来进行攻击,通过调用满足条件的getter方法,进而调用TemplatesImpl类的getOutputProperties方法,最终通过getOutputProperties方法调用newTransformer来执行...

fastjson 1.2.24 反序列化

Ffasjson反序列化漏洞原理与复现

今天利用fastjson TypeReference 反序列化一个对象,发现怎么都没法反序列化成功,具体见代码 需要序列化的对象 public class Result<T> { private static final int defaultCode = Integer.valueOf(0); ...

Fastjson 是一个 Java 库,可以将 Java 对象转换为 JSON 格式,当然它也可以将 JSON 字符串转换为 Java 对象啥是json?json全称是JavaScript object notation。即JavaScript对象标记法,使用键值对进行信息的存储。举...

该漏洞的原理是在Fastjson反序列化过程中,攻击者可以构造一个特制的JSON字符串,其中包含恶意代码。通过更新Fastjson版本、实施输入验证和过滤、限制反序列化范围、应用程序隔离以及实施安全审计和监测,DevOps团队...

这是因为在调用 checkAutoType 函数时我们传入的最后一个参数为 Feature.SupportAutoType.mask 而我们进行比较时用的是 feature & Feature.SupportAutoType.mask ,这里 feature 就是我们传入的 Feature....

基于Vulhub平台完整复现+CVE-2017-18349复现+注意事项。

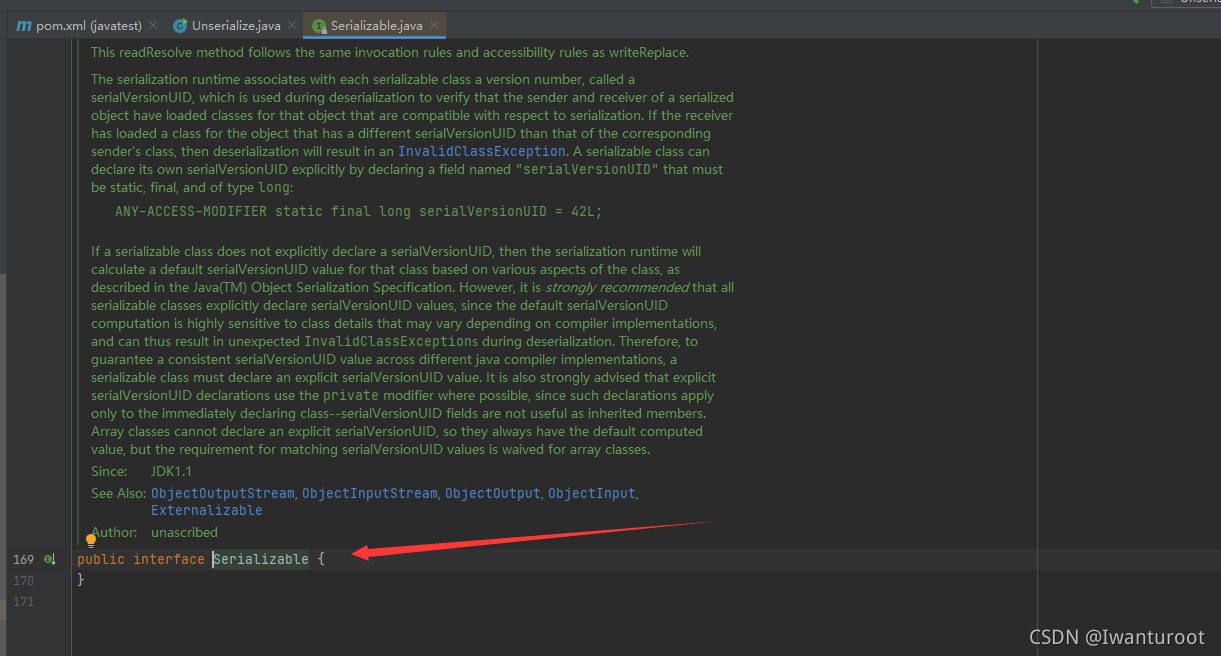

一、环境准备:使用maven特性在pom.xml中导入fastjson的依赖包 <!-- https://mvnrepository.com/artifact/com.alibaba/fastjson --> <dependency> <groupId>com.alibaba</groupId> ...

fastjson反序列化与weblogic、shiro反序列化类似,在客户端将json数据进行序列化传送至服务端后,服务端会将其反序列化读取其中数据,若客户端操控json数据,加入一些恶意类方法、代码,则可能会造成服务端代码...

fastjson是阿里巴巴的开源JSON解析库,它可以解析JSON格式的字符串,支持将Java Bean序列化为JSON字符串,也可以从JSON字符串反序列化到JavaBean。 二、如何使用 添加如下maven依赖即可: <dependency> <...

fastjson1.2.69反序列化远程代码执行漏洞介绍fastjson采用黑白名单的方法来防御反序列化漏洞,导致当黑客不断发掘新的反序列化Gadgets类时,在autoType关闭的情况下仍然可能可以绕过黑白名单防御机制,造成远程命令...

对于 fastjson 反序列化安全漏洞,可以采取以下几个解决方法: 1.禁止使用 fastjson 进行反序列化,并使用其他 JSON 解析库,例如 Jackson 或 Gson。 2.升级 fastjson 至最新版本,因为 fastjson 团队会在新版本中...

5月23日,绿盟科技CERT监测到Fastjson官方发布公告称在1.2.80及以下版本中存在新的反序列化风险,在特定条件下可绕过默认autoType关闭限制,从而反序列化有安全风险的类,攻击者利用该漏洞可实现在目标机器上的远程...

fastjson在解析json(反序列化)的过程中,支持使用@Type来实例化一个具体类,且自动调用这个类的set/get方法来访问属性。黑客通过查找代码中的get方法,来远程加载恶意命令,即造成反序列化漏洞

推荐文章

- confluence搭建部署_ata confluence-程序员宅基地

- SpringCloud与SpringBoot版本对应关系_springboot 2.1.1 对于的cloud-程序员宅基地

- 如何恢复硬盘数据?简单解决问题_磁盘恢复 csdn-程序员宅基地

- 苹果手机测试网络速度的软件,App Store 上的“网速测试大师-测网速首选”-程序员宅基地

- 教了一年少儿编程,说说感想和体验-程序员宅基地

- 22东华大学计算机专硕854考研上岸实录-程序员宅基地

- 如何用《玉树芝兰》入门数据科学?-程序员宅基地

- macOS使用brew包管理器_brew清理缓存-程序员宅基地

- 【echarts没有刷新】用按钮切换echarts图表的时候,该消失的图表还在,加个key属性就解决了_echarts 怎么加key值-程序员宅基地

- 常用机器学习的模型和算法_常见机器学习模型算法整理和对应超参数表格整理-程序员宅基地