主要介绍了php的ddos攻击解决方法,实例分析了ddos攻击程序的原理与针对性的解决方法,是非常实用的技巧,需要的朋友可以参考下

”ddos攻击“ 的搜索结果

近几年,最常见的网络攻击手段主要是DDoS攻击与CC攻击。 因此,企业一定要做好网络安全攻略,防御DDoS攻击与CC攻击。 那么,DDoS攻击和CC攻击到底是什么?这两者有什么区别呢? DDoS攻击 DDoS攻击(分布式拒绝...

DDoS攻击的应对策略包括区分攻击流量和正常流量,并采用多种策略来应对不同的攻击途径。通常,攻击越复杂,攻击流量与正常流量越难区分,攻击者的目标是尽可能地混入其中,使缓解措施尽可能低效。DDoS攻击,即分布式...

面对服务器安全性的严峻挑战,尤其是DDoS(分散式阻断服务)攻击的加剧,本文将深入剖析这种攻击方式的原理和风险,揭示其防御手段和实际使用...1.DDoS攻击简介DDoS攻击通过过度负载服务器骤增恶意数据包,导致服务失效。

现在互联网技术的发展以及智能手机使用者越来越多,计算机的处理能力也在迅速增长,内存大大增加,这也导致了许多黑客通过各种ddos攻击手段来获取非法盈利。如果你的网站正在被ddos攻击,你知道网站被ddos攻击了...

DDOS就是黑客常用的攻击手段,也是企业惧怕的一件事,如果真的不小心遭受到DDOS攻击,那么后果真的是会难以想象。黑客一般是会通过软件进行攻击,那么你知道常用的DDOS攻击工具有哪些? 1、卢瓦(LOIC) 卢瓦在...

分布式集群防御的特点是在每个节点服务器配置多个IP地址,并且每个节点能承受不低于10G的DDoS攻击,如一个节点受攻击无法提供服务,系统将会根据优先级设置自动切换另一个节点,并将攻击者的数据包全部返回发送点,...

合理配置防火墙、使用流量清洗、CDN服务、限流和熔断以及DDoS防御服务是防范DDoS攻击的有效方法。随着技术的不断进步,我们有理由相信,DDoS防御技术将在未来发挥更大的作用,为网络安全领域提供更加高效的解决方案...

在研究大规模网络防御DDoS攻击的安全覆盖服务SOS(security overlay service)方法的基础上,揭示了SOS在节点被攻击时退出机制存在的安全漏洞,根据云计算路由策略改进了一致性散列算法 Chord,提出了适用于云计算...

为了解决路由黑洞问题(环路),或防止doss、黑客攻击,防止服务器造成不必要的性能损耗或带宽占用。

因此,组织和企业应根据自身需求和资源状况,结合多种ddos攻击防御方法和技术手段来缓解DDoS攻击的影响。拥有强大的ddos攻击防御方法,凭借强大的基础设施和专业的技术团队,可以及时应对各种类型的DDoS攻击。- 建立...

Dos攻击和DDoS攻击

位于应用层的协议比较多...DHCP攻击的目标也是服务器,怀有恶意攻击的攻击者伪造大量DHCP请求发送到服务器,这样DHCP服务器地址池中的IP地址很快就会分配完,从而导致合法用户无法申请到IP地址。废话不多说,开始实战。

一个多月前,我的个人网站遭受 DDOS 攻击,下线了50多个小时。这篇文章就来谈谈,如何应对这种攻击。需要说明的是,我对 DDOS 并不精通,从没想过自己会成为攻击目标。攻击发生以后,很多素昧平生的朋友提供了各种...

针对DDOS的主流两种攻击的方式,有两种DDoS防护方案:一种是大量的数据包阻塞网络带宽,这个需要使用负载均衡设备进行分流与流量清洗,举个形象的例子,就是在洪水来临时为避免水漫洪溢,或库坝、堤堰溃塌而造成严重...

DDoS 可以说近几年是骇人听闻,不多中小企业都被DDos勒索过呢 有的甚至高达10几个btc 废话不多说,上正题! ============================================================================= DoS(拒绝服务,Denial...

DDoS攻击一般指分布式拒绝攻击,是一种攻击者操纵大量计算机,或位于不同位置的多个攻击者,在短时间内通过将攻击伪装成大量的合法请求,向服务器资源发动的攻击,导致请求数量超过了服务器的处理能力,造成服务器...

本人从事网路安全工作12年,曾在2个大厂工作过,安全服务、售后服务、售前、攻防比赛、安全讲师、销售经理等职位都做过,对这个行业了解比较全面。最近遍览了各种网络安全类的文章,内容参差不齐,其中不伐有大佬...

通常,攻击者使用被盗帐户在计算机上安装 DDoS 主机程序,并在设定的时间与 Internet 上多台计算机上安装的大量代理通信。 当被指示这样做时,代理将进行攻击。 使用客户端-服务器技术,主机程序可以在几秒钟内激活...

两款实用的DDos攻击工具 2018-02-22Network•Security865 之前为了重现某个bug,需要对网络设备进行ddos攻击测试,同时也是对设备的网络攻击防护功能进行抗压测试。临阵磨枪,google了两款攻击工具,windows平台的...

软件定义网络(SDN,software defined networking)简化了网络结构,但同时控制器也面临着“单点失效”的安全威胁。攻击者可以发送大量交换机流表中并不...实验结果显示,MBCE&G检测方法可以有效检测SDN中的DDoS攻击。

结果,通过减少参与DDoS攻击的漫游器流量,可以减少DDoS攻击。 同时,由于真实人的浏览器可以执行JavaScript代码,因此短暂的延迟后真实人将获得原始页面。 真正的人在第一次访问该站点时只会看到一次停止页面。 ...

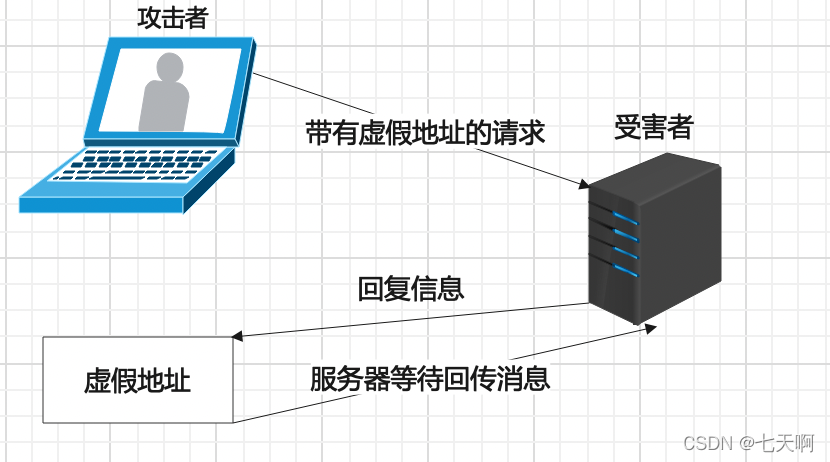

首先,我们来了解一下DDos攻击的原理,其实很简单,就是电脑在很短的时间内向网站服务器发送很多请求,最终使得服务器处理不过来,死机了,服务器一死机,网站就随之访问不了了,DDos攻击的目标就达成了。...

分布式拒绝服务(DDoS)攻击是通过大规模互联网流量淹没目标...DDoS攻击原理 这些网络由计算机和其他设备(例如 IoT 设备)组成,它们感染了恶意软件,从而被攻击者远程控制。这些个体设备称为机器人(或僵尸),一组

来源:互联网 作者:小希 开始设置服务器: 解压 tar -zxvf tfn2k.tgz 1.安装TFN2K TFN2K为开放原代码的软件,所以需要我们进行编译,这个不用说了,编译应该都会的吧,但有几个地方是必需注意的,因为使用不同...

推荐文章

- 机器学习之超参数优化 - 网格优化方法(随机网格搜索)_网格搜索参数优化-程序员宅基地

- Lumina网络进入SDN市场-程序员宅基地

- python引用传递的区别_php传值引用的区别-程序员宅基地

- 《TCP/IP详解 卷2》 笔记: 简介_tcpip详解卷二有必要看吗-程序员宅基地

- 饺子播放器Jzvd使用过程中遇到的问题汇总-程序员宅基地

- python- flask current_app详解,与 current_app._get_current_object()的区别以及异步发送邮件实例-程序员宅基地

- 堪比ps的mac修图软件 Pixelmator Pro 2.0.6中文版 支持Silicon M1_pixelmator堆栈-程序员宅基地

- 「USACO2015」 最大流 - 树上差分_usaco 差分-程序员宅基地

- Leetcode #315: 计算右侧小于当前元素的个数_找元素右边比他小的数字-程序员宅基地

- HTTP图解读书笔记(第六章 HTTP首部)响应首部字段_web响应的首部内容-程序员宅基地