DDoS攻击一直严重威胁着网络的安全.描述一个新的DDoS攻击源回溯跟踪机制,其与普通的包标记技术有着根本的区别,它是一种通过监控正常通信流和DDoS攻击通信流之间的信息熵值变化来判断网络是否有攻击行为.与现有的DDoS...

”ddos攻击“ 的搜索结果

项目名称:基于SVM算法的DDoS攻击识别系统 项目概述: DDoS(分布式拒绝服务)攻击是一种常见的网络攻击手段,它通过占用目标系统的资源,使得合法用户无法获得服务。为了有效识别和防御DDoS攻击,本项目将利用...

DDos攻击首先打开我们kali Linux里的命令行如果有kali模式的话我们要先切换到root模式切记kali的密码是不显示的大部分账号密码都是一致的 接下来输入以下命令:这样DDos的数据包就已经下载到了你的Kali上 下面进入...

《破坏之王:DDoS攻击与防范深度剖析》思维导图-附件资源

攻击者没有使用流行的DNS放大攻击,而是向NS1的域名服务器发送编程生成的DNS查询请求,攻击流量达到了每秒5000万到6000万 数据包,数据包表面上看起来...DNS遭到了大规模DDoS攻击,攻击主要影响其位于美国东区的服务。

SDN环境下基于机器学习算法的DDoS攻击检测模型.pdf

对于经验不足的企业而言,应对分布式拒绝服务(DDoS)攻击是一项让人望而却步、不堪重负的艰巨任务。但无需惊慌,您只需遵循以下步骤,即可最大限度帮助您成功抵御攻击。

DDOS 攻击是没有特征的,它的请求看上去跟正常请求一样,而且来自不同的 IP 地址,所以没法拦截。这就是为什么 DDOS 特别难防的原因,思维导图预览图https://blog.csdn.net/lxyer4u/article/details/86162806

将DDoS防御作为整体安全策略的重要部分来考虑,防御DDoS攻击与防数据泄露、防恶意植入、反病毒保护等安全措施同样不可或缺。 首先,防御DDoS攻击是一个系统化的工程,仅仅依靠某种操作、某个服务就实现全垒打很傻很...

而DDoS攻击是利用一批受控制的机器向一台机器发起攻击,这样来势迅猛的攻击令人难以防备,因此具有较大的破坏性。绝大部分的DDoS攻击是通过僵尸网络产生的。僵尸网络主要由受到僵尸程序感染的计算机及其他机器组成。

DDos攻击测试网站DDos攻击测试网站DDos攻击测试网站

DDOS攻击与防御(一)

标签: 网络安全

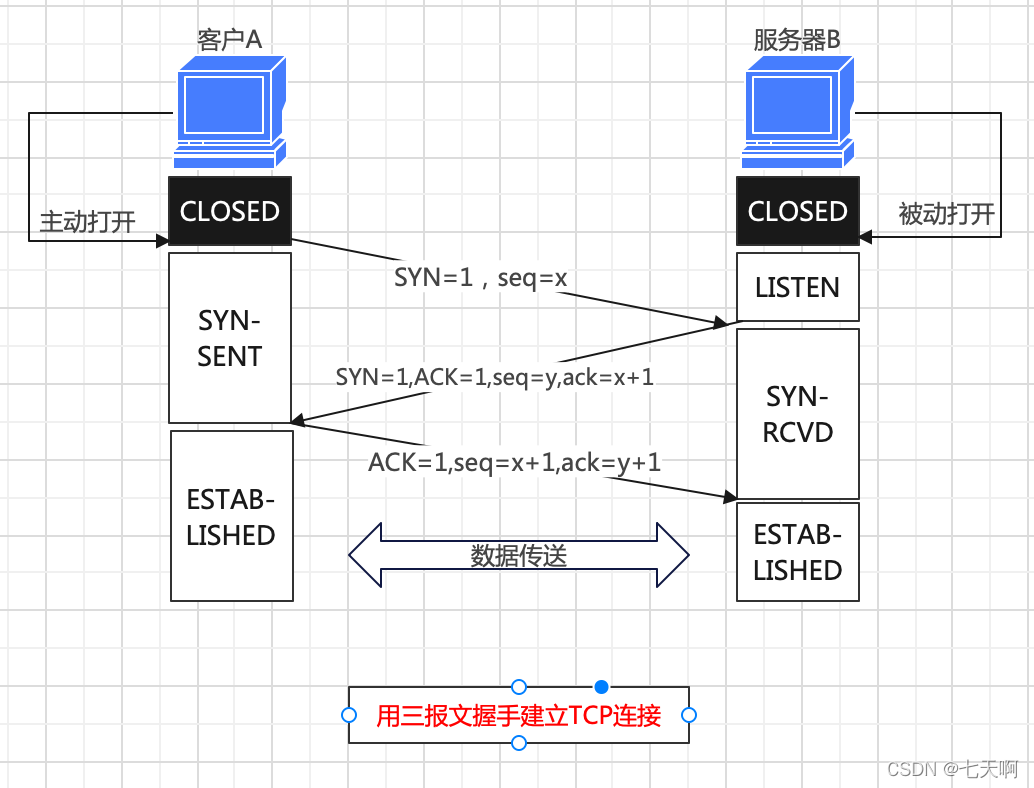

DDoS 是一种基于 DoS 的特殊形式的拒绝服务攻击。单一的 DoS 攻击一般是采用一对一方式,利用网络协议和操作系统的缺陷,采用欺骗和伪装的策略来进行网络攻击,使网站服务器充斥大量要求回复的信息,消耗网络带宽或...

本文基于mininet平台模拟仿真SDN架构研究DDoS的攻击和防御,为真实网络监控提供一定的借鉴意义。利用sFlow来实时监控传输流量信息的变化,并在曲线图中绘制出来得到更加直观的结果。

15年,DDoS攻击已经成为最引人注目的、受到黑客欢迎的攻击方式。如今,正如同死亡和税收一样,DDoS攻击成为企业需要长期面临的严峻挑战。根据最新的统计数据显示,2016年以来,无论是DDoS攻击规模和频率都在不断攀升...

对于骨干网中存在的DDoS攻击,由于背景流量巨大,且分布式指向受害者的多个攻击流尚未汇聚,因此难以进行有效的检测。为了解决该问题,本文提出一种基于全局流量异常相关分析的检测方法,根据攻击流引起流量之间...

通过持续监控和快速响应、数据中心和带宽的扩展、流量过滤和清洗、自动化防护和流量分析、云端防护和分布式防御以及合作与信息共享,可以有效地解决和防御DDoS攻击。DexunCloud发现过去三年,DDoS 峰值攻击流量每年...

在一次正常巡视站点时,发现网站加载漫长,且到最后显示无响应,随后紧急查看该服务器下其他站点,情况均是如此于是快速登陆腾讯云服务器控制台,发现情况如下发现服务器遭到DDoS攻击

一个能让你进行快速简便网络扫描与DOS攻击的命令菜单

安装DDoS deflate后,通过几天观察,DDOS攻击的现象暂时没有发生了。注:遇到攻击先不要慌,积极想办法解决问题。

推荐文章

- Unity3D 导入资源_unity怎么导入压缩包-程序员宅基地

- jqgrid 服务器端验证,javascript – jqgrid服务器端错误消息/验证处理-程序员宅基地

- 白山头讲PV: 用calibre进行layout之间的比对-程序员宅基地

- java exit方法_Java:如何测试调用System.exit()的方法?-程序员宅基地

- 如何在金山云上部署高可用Oracle数据库服务_rman target sys/holyp#ssw0rd2024@gdcamspri auxilia-程序员宅基地

- Spring整合Activemq-程序员宅基地

- 语义分割入门的总结-程序员宅基地

- SpringBoot实践(三十五):JVM信息分析_怎样查看springboot项目的jvm状态-程序员宅基地

- 基于springboot+vue的戒毒所人员管理系统 毕业设计-附源码251514_戒毒所管理系统-程序员宅基地

- 【LeetCode】面试题57 - II. 和为s的连续正数序列_leet code 和为s的正数序列 java-程序员宅基地