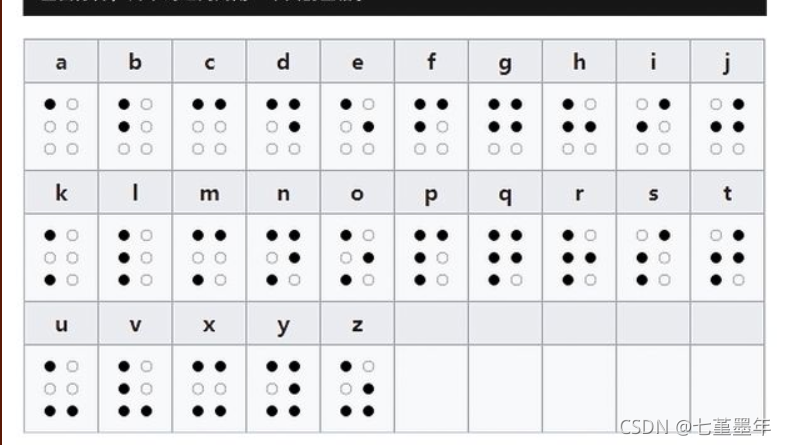

题目.png:a.png:k.png:这个脚本的思路就是将 题目.png 当成一个类似于字典的东西,将麻将的红色通道值来一一对应,然后用a.png和k.png来比对,红色通道值一样就把题目.png的所赋予麻将的值结合。...

”ctf������“ 的搜索结果

Ctfshow web入门 sqli-labs篇 web517-web568 详细题解 详细 详细 详细 真的详细

之前写过一篇文章介绍proj4,不过后面测试发现那个库高程没有参与计算,所以自己调试源代码,封装了一个高程参与计算的。搞着也是不容易啊。下面介绍库还是proj4j-0.1.1.jar 之前的文章:android 使用proj4j库...

主要是为了做一道ctf题目才开始了解正则表达式 表 1.1. 正则表达式中通用字符匹配规则特殊字符 等价于 含义解释 提示. 表示任意字符(除了换行符\n以外的任意单个字符) ^ 表示字符串的开始 ...

找到jsfuck进行解密得到:NSSCTF{4[]b0[]8[]5[]0[]1[]6[]-8[]ace-4[]1[]0[]7[]-8[]4[]d0[]-1[]da4[]1[]ab1[]0[]8[]ba}源码后,查看用到了js文件http://node6.anna.nssctf.cn:28119/dist/index.umd.js。...

[WUSTCTF2020]朴实无华

标签: php

<?php header('Content-type:text/html;charset=utf-8'); error_reporting(0); highlight_file(__file__); //level 1 if (isset($_GET['num'])){ $num = $_GET['num'];... echo "鎴戜笉缁忔剰

经典栈溢出 这次实验是最简单的栈溢出实验,没有任何防护机制。 实验环境 Ubuntu12.04(一开始用的64位Kali-Linux,踩了不少坑,最后还是用了教程上面的环境Ubuntu12.04) 漏洞代码: //vuln.c ...

1,关于grpcGRPC 是一个高性能、开源和通用的 RPC 框架,面向移动和 HTTP/2 设计。目前提供 C、Java 和 Go 语言版本,分别是:grpc, grpc-java, grpc-go. 其中 C 版本支持 C, C++, Node.js, ... 官方网站是: ...其中

ctfshow 刷题记录1

标签: 密码学

crypto 2 附件: [][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]][([][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(!...+[]+

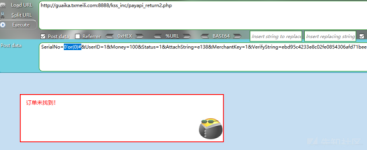

SWPU 2016 web 部分思路整理

2023首届盘古石杯决赛复盘

标签: 网络

狂神无双下面的都是网址,只有这条是com.zhjhsy.ksws04.ucbiao在技术人员的雷电手机模拟器中找到了这个包名叫狂神无双。

靶场下载地址:http://www.vulnhub.com/entry/kira-ctf,594/ 信息收集 由于本机的网段是192.168.157.0网段,所以nmap扫描 nmap -sP 192.168.157.144/24 .2是我真实机的ip地址,144是kali地址,156就是目标服务器...

第四届美团杯UNZIP

标签: 其他

点击下载文件得到 <?php function encrypt($data,$key) { $key = md5('ISCC'); #729623334f0aa2784a1599fd374c120d $x = 0; $len = strlen($data); $klen = strlen($key); for ($i=0;... .

推荐文章

- 《物联网安全技术》期末复习总结_物联网安全技术期末-程序员宅基地

- 机器学习(Machine Learning)&深度学习(Deep Learning)资料(Chapter 1)_根据自己的理解,阐述机器学习,深度学习的基本概念,并阐述学习常用的模型和方-程序员宅基地

- 一文看清:Java的核心技术是什么?_java核心技术学什么的-程序员宅基地

- 2020最佳检测 | 带有注意力RPN和多关系检测器的小样本目标检测网络(提供源码和数据及下载)...-程序员宅基地

- Linux查看GPIO状态的方法_gpio-385 (? ) out hi 显示问号-程序员宅基地

- hisi3520dv300上alc5616驱动笔记_alc5616 liux驱动-程序员宅基地

- 模型 框架效应-程序员宅基地

- [附源码]JAVA+ssm计算机毕业设计高校教材管理系统(程序+Lw)_基于ssm的教材管理平台-程序员宅基地

- FFMPeg代码分析:AVPacket结构体和av_read_frame函数-程序员宅基地

- 夜神模拟器抓包微信小程序(进入浏览器,弹出安全警告(安全证书有问题解决方法)_夜神模拟器用证书代理出现问题-程序员宅基地