”XSS跨站脚本攻击“ 的搜索结果

XSS是一种常见的安全漏洞,它允许攻击者在受害者浏览器上执行恶意脚本。攻击者通过在网页中注入恶意代码,使得用户浏览该页面时,恶意代码会被执行。

XSS跨站脚本攻击剖析与防御

标签: XSS

国内关于XSS方面的书籍很少,而这本书就是XSS安全攻防经典书籍,高清PDF电子书

XSS攻击及解决方法,浏览器安全措施

首先,简单介绍一下XSS定义:一 、 XSS介绍XSS是跨站脚本攻击(Cross Site Scripting)的缩写。为了和层叠样式表CSS(Cascading Style Sheets)加以区分,因此将跨站脚本攻击缩写为XSS。XSS是因为有些恶意攻击者往Web...

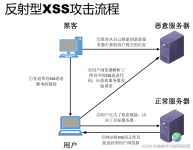

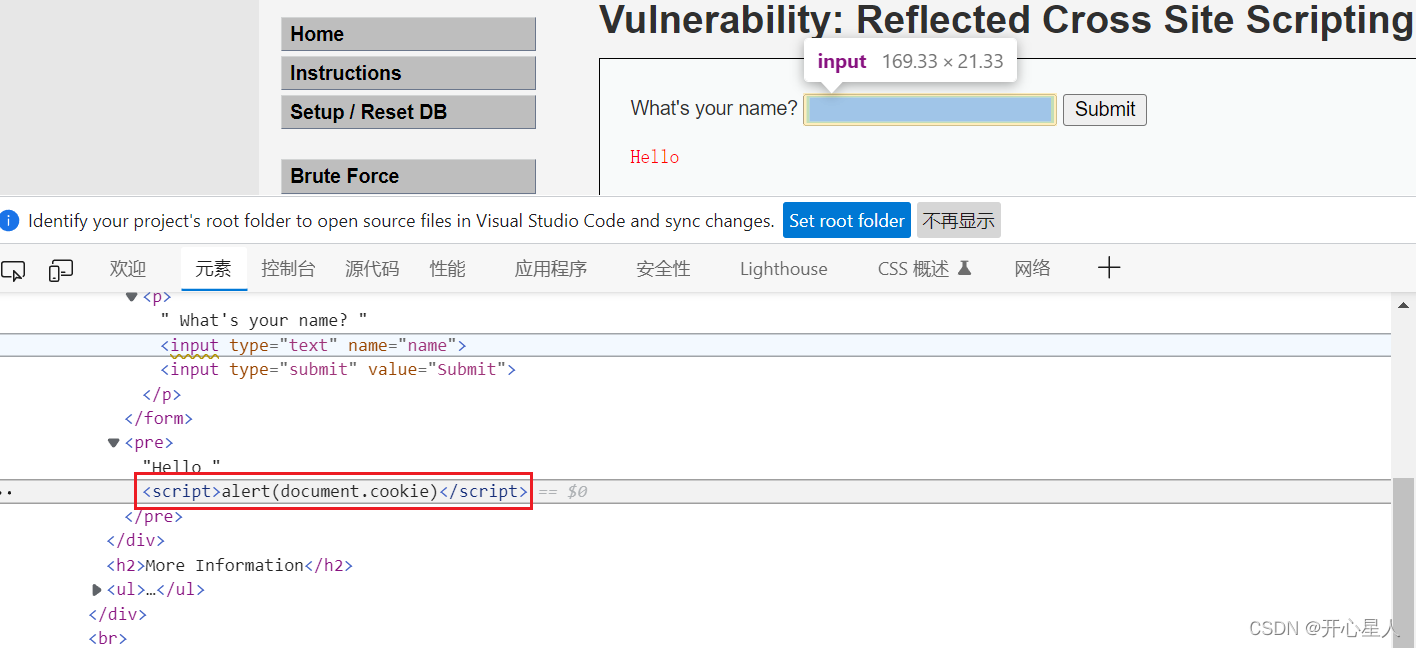

通过WEB站点漏洞,向客户端交付恶意脚本代码,实现对客户端的攻击目的。这样尝试在里面输入HTML代码也是可以被执行的。提交给服务器的脚本被直接返回给其他客户端执行。判断是否存在XSS漏洞,看看是否有返回值。...

51CTO下载-XSS跨站脚本攻击剖析与防御(完整版)

XSS一直被OWASP(Open Web Appliaction Secyritu Project,是世界上知名的Web安全与数据库安全研究组织) 组织评为十大安全漏洞中的第二威胁漏洞 HTML的script元素怒标记中间包含js,这使得浏览器知道:当遇到这一...

跨站脚本攻击XSS(Cross Site Scripting),为了不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS。恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页之时,嵌入其中Web...

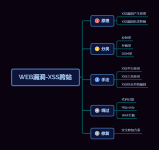

DVWA学习之XSSXSS 跨站脚本攻击0x01 XSS(Cross Site Script)简介0x02 何为XSS0x03 XSS存在的原因0x04 XSS漏洞的危害0x05 XSS 的分类及特点1. 存储型XSS2. 反射型XSS3. MOD型XSS XSS 跨站脚本攻击 0x01 XSS...

带目录版 带目录版

跨站脚本攻击的英文全称CporSSSateScript,为了更好地区分样式表,缩写为XSS。原因是网站将客户键入的内容输出到页面,在此过程中可能会有恶意代码被浏览器执行。跨站脚本攻击是指恶意攻击者将恶意html代码插进网页...

跨站脚本攻击(XSS)

标签: xss 前端 javascript

定义:XSS攻击通常指的是通过利用网页开发时留下的漏洞,通过巧妙的方法注入恶意指令代码到网页,使用户加载并执行攻击者恶意制造的网页程序。 这些恶意网页程序通常是JavaScript,但实际上也可以包括Java,VBScript...

xss跨站脚本攻击汇总

标签: xss 跨站

xss跨站脚本攻击汇总,可以学习一下啊,比较全面了

(一)XSS跨站脚本攻击(1)XSS简介XSS攻击全称跨站脚本攻击(Cross Site Scripting),是为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS,XSS是一种在web应用中的计算机安全漏洞,...

一、 XSS攻击原理 XSS原称为CSS(Cross-Site Scripting),因为和层叠样式表(Cascading ...用户是通过浏览器来访问web server上的网页,XSS攻击就是攻击者通过各种办法,在用户访问的网页中插入自己的脚本,让其在用户...

xss全称跨站脚本攻击,通过字面理解就是跨过网站进行攻击。其原理是前端提交的参数被当成网站js代码来被执行了。发生的场景通常在web的前端。比如我在网站的留言板处输入一个 这里 xss通常分为三种: 反射型: 存储...

为Cookie中的关键值设置httponly属性,众所周知,大部分XSS(跨站脚本攻击)的目的都是通过浏览器的同源策略,来获取用户Cookie,从而冒充用户登陆系统的。 如果为Cookie中用于用户认证的关键值设置httponly属性...

推荐文章

- 第十三周 ——项目二 “二叉树排序树中查找的路径”-程序员宅基地

- C语言基础 -- scanf函数的返回值及其应用_c语言ignoring return value-程序员宅基地

- 数字医疗时代的数据安全如何保障?_数字医疗服务保障方案-程序员宅基地

- 确定性随机数发生器测试向量——DRBG-HMAC-SHA1_drbg_nopr_hmac_sha1-程序员宅基地

- Apache Lucene 8.0.0 发布,Java 全文搜索引擎-程序员宅基地

- java趣事_【趣事】Java程序员最年轻,C++程序员最年老-程序员宅基地

- 用什么软件测试内存条稳定,使用内存条检测工具监测内存稳定性,内存条检测工具有哪些...-程序员宅基地

- Harmonyos 自定义下拉列表框(select)_harmonyos 下拉列表-程序员宅基地

- VBA入门到进阶常用知识代码总结44_msofalse-程序员宅基地

- 公司个人年终工作总结【10篇】_csdn 公司 年终终结-程序员宅基地