”NSSCTF“ 的搜索结果

进行解密得到:NSSCTF{4[]b0[]8[]5[]0[]1[]6[]-8[]ace-4[]1[]0[]7[]-8[]4[]d0[]-1[]da4[]1[]ab1[]0[]8[]ba}---------------------------------------------------------------又是收获满满的一天。根据题目提示进行...

1

首先看这个代码的逻辑,我们的可控点是content,同时可以写入文件进去,在unzip函数中extractTo可以解压/tmp的文件到$_SERVER['DOCUMENT_ROOT']."/static/upload/".md5($filename),然后经过一大堆过滤,最后就是...

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。...

flagNSSCTF。

由于http协议是一个无状态的协议,也就是说同一个用户第一次请求和第二次请求是完全没有关系的,但是现在的网站基本上有登录使用的功能,这就要求必须实现有状态,而session机制实现的就是这个功能。...

附件是一个.py文件原代码的含义是将list[]数组进行操作得到一个key利用key和flag进行异或操作,得到16进制的result所以可以得到大致的逆向代码框架重点就是对以下语句进行逆向该语句的含义是keyhex()[2:]zfill(2)...

NSSCTF PWN方向刷题记录

标签: 网络安全

流程:先添加note 0 再删除note 0 再添加note 1 并修改note1 内容为payload note1所在地址空间实则为note 0 所在位置(free后指针没有置为null 存在UAF漏洞)

找到jsfuck进行解密得到:NSSCTF{4[]b0[]8[]5[]0[]1[]6[]-8[]ace-4[]1[]0[]7[]-8[]4[]d0[]-1[]da4[]1[]ab1[]0[]8[]ba}源码后,查看用到了js文件http://node6.anna.nssctf.cn:28119/dist/index.umd.js。查看源码,...

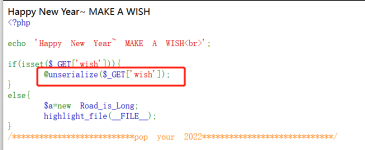

之前做了p5 才知道还有p1到p4遂来做一下顺便复习一下反序列化对象的析构函数在对象被销毁时触发,对象被销毁的情况。

Base64。

NSSCTF刷题记录

标签: 安全

[CISCN 2022 初赛]ez_usb [SWPUCTF 2021 新生赛]你喜欢osu吗? [SWPUCTF 2021 新生赛]Bill [SWPUCTF 2021 新生赛]二维码不止有二维码 [HGAME 2022 week1]好康的流量 [红明谷CTF 2022]MissingFile ...

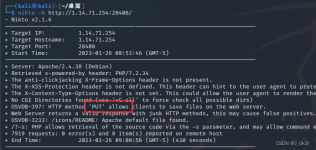

NSSCTF web学习

标签: php

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。...

外链图片转存中…(img-Jt6ptUHL-1714600938049)][外链图片转存中…(img-rlUbO9xo-1714600938050)][外链图片转存中…(img-6EprlkqB-1714600938050)][外链图片转存中…(img-J63hlb02-1714600938051)][外链图片转存中…...

本文为[NSSCTF 2nd] web 复现题解

第十二张图: 新闻联播 一般我晚上 7点或者19.00。第一张图:20%和80% 猜测可能是 28或82。第三张图:而立之年 30而立嘛 肯是30。第二张图:一张八卦图 猜测是08。第六张图:飞机歼-20 20。第七张图:两只黄鹂鸣翠柳...

弱比较随便绕拿到下一关的目录L0vey0U.php。

主要程序逻辑清晰可见,经过base64编码得到下边一串字符串。但直接解密发现又不是想要得结果。看到就是将其中某10位与另外十位进行交换位置。拿到源码时,看到逻辑很简单,就是明文进行*33后在对b求模,然后在网上...

如果md5() 中传入的不是字符串而是数组,不但md5()函数不会报错,结果还会返回null,在强比较(===)里面null=null为true绕过,b1与b2设置不同的值即可,此处传参 b1[]=1&b2[]=2 即可绕过。...使用limit 0,1(第一张表)...

[NSSCTF 2nd] 2023 web方向和misc方向题解 wp 全

[GKCTF 2021]签到 [NISACTF 2022]bmpnumber [领航杯江苏省赛 2021]签到题 [鹤城杯 2021]Misc2 [鹤城杯 2021]A_MISC [GXYCTF 2019]CheckIn [HDCTF 2023]hardMisc [NSSRound#1 Basic]cut_into_thirds ...

NSSCTF逆向刷题记录

标签: java 前端 javascript

是一个自定义的内存复制函数,用于将一个内存区域的数据复制到另一个内存区域。在这个代码片段中,qmemcpy的作用是将Source数组的一部分数据复制到另一个数组中。对source数组没有影响。base64函数basechange函数...

【代码】[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ②。

推荐文章

- Android RIL框架分析-程序员宅基地

- Python编程基础:第六节 math包的基础使用Math Functions_ps math function-程序员宅基地

- canal异常 Could not find first log file name in binary log index file_canal could not find first log file name in binary-程序员宅基地

- 【练习】生成10个1到20之间的不重复的随机数并降序输出-程序员宅基地

- linux系统扩展名大全,Linux系统文件扩展名学习-程序员宅基地

- WPF TabControl 滚动选项卡_wpf 使用tabcontrol如何给切换的页面增加滚动条-程序员宅基地

- Apache Jmeter常用插件下载及安装及软硬件性能指标_jmeter插件下载-程序员宅基地

- SpringBoot 2.X整合Mybatis_springboot2.1.5整合mybatis不需要配置mapper-locations-程序员宅基地

- ios刷android8.0,颤抖吧 iOS, Android 8.0正式发布!-程序员宅基地

- 【halcon】C# halcon 内存暴增_halcon 读二维码占内存-程序员宅基地