借助DVWA靶场,对用户登录进行渗透测试

”DVWA靶场“ 的搜索结果

适用人群:刚刚学习kali的爱好者 dvwa是一个入门web渗透的典型靶场,有的朋友喜欢安装到kali机里,所以我编辑了这个教程供朋友们参考,亲自验证有效的!!!

首先你得有一个,搭建网站的一个软件,这里我推荐小皮面板,它的安装方式简单,搭建也很容易,对于新手来说是个比较好的一个软件。小皮面板官方网站为,请选择适合你的版本进行安装,我这里给你们演示的是Windows版本...

DVWA靶场介绍

通过Docker安装DVWA靶场;DVWA靶场安装,

DVWA靶场环境文件

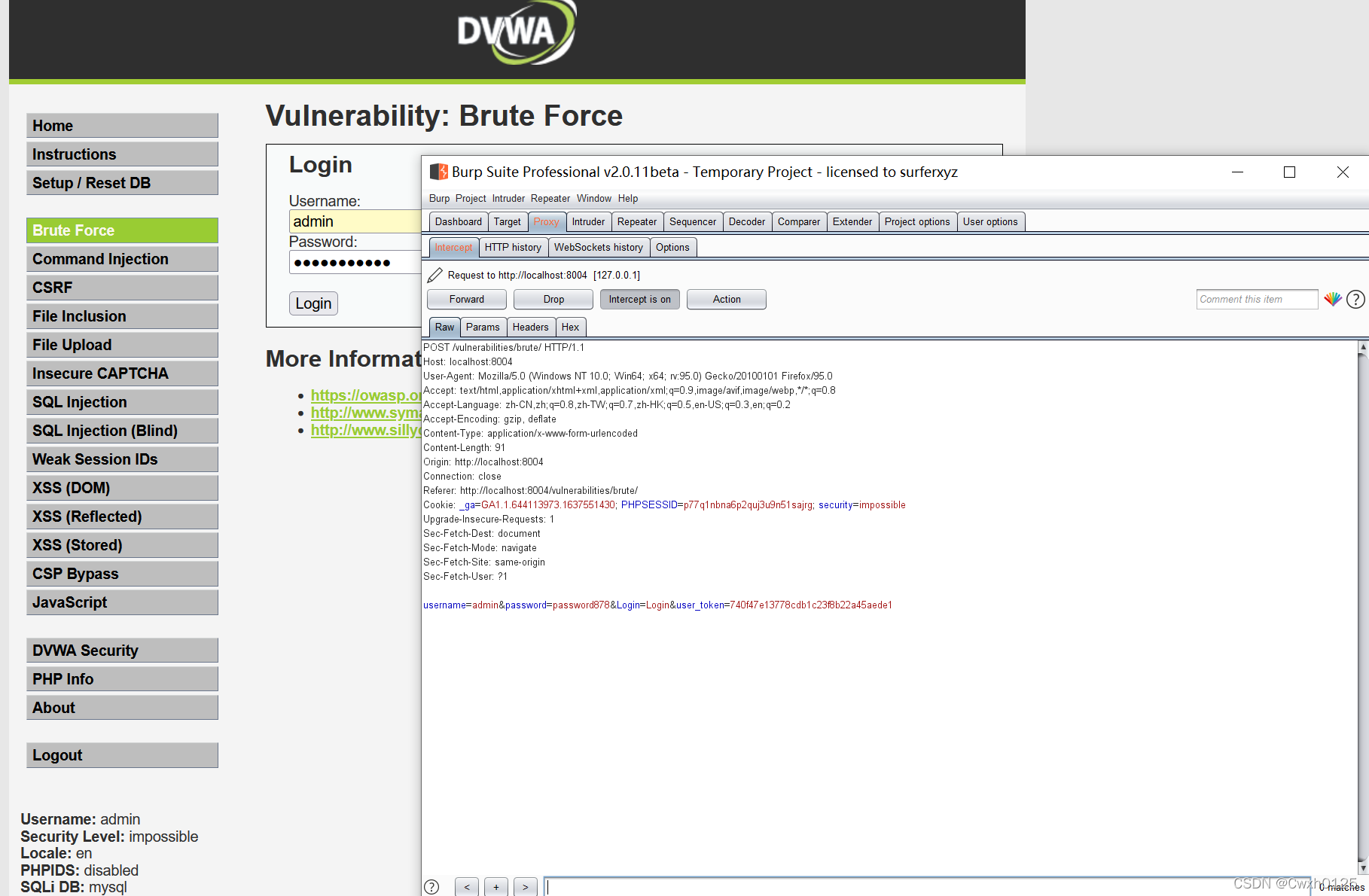

我们直接在输入栏内随便填写数据,之后使用bp进行抓包抓到包后发送到instruder模块进行爆破,由于需要同时爆破用户名和密码两个字段,所以我们选择集束炸弹模式设置好字典后开始爆破,最后根据响应头的不同得到...

接下来爆破修改这两个值,进行爆破,正确导入字典后,开始爆破.因为已经知道了答案,我们可以让爆破的数量少一点,找到数量不一致的,得到结果2.第二种,主要区别在于我们必须休眠两秒,才能继续.所以让它休眠2000ms就欧克了...

分享一下自己学习sqlmap的过程,因为网上的资源很少,所以就想着写个博客记录一下,同时也分享一下吧。就先讲到这里吧,有问题的可以私信。欢迎大家提意见。

如何搭建 DVWA 靶场保姆级教程(附链接)

学习使用,大家一起进步,此资源是为了无法在github上临时下载的同学分享,以备用,不需要积分,如果被调整了积分请联系UP主

DVWA靶场,适合新手练习漏洞基础,web安全,渗透,漏洞基础,典型漏洞,漏洞原理刨析,搭建在自己虚拟键,带源码,多分析

DVWA(Damn Vulnerable Web Application)一个用来进行安全脆弱性鉴定的PHP/MySQL Web 应用平台,旨在为网络安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程。

如果你要搭建一个liunx环境下的DVWA靶场的话,首先你需要一个liunx的虚拟机或者一台liunx系统的电脑,这里我们选择liunx的ubuntu_server-22.04…2版本的虚拟机为例来讲解。

可以看到,Impossible级别的代码对上传文件进行了重命名(为md5值,导致%00截断无法绕过过滤规则),加入Anti-CSRF token防护CSRF攻击,同时对...可以看到,靶场对文件类型做了限制,只允许上传png、jpeg,并且检查。

在MySQL中,自带的库为information_schema,其中包含MySQL中所有的数据库信息,包括所有库名、表名和列名。可以通过这个自带库获取信息。其中的表tables存储表名,表columns存储列名,通过句点“.”来连接上下级关系...

推荐文章

- withRouter,非根组件获取路由参数_withrouter 只能取到路由中的一个参数-程序员宅基地

- ubuntu环境下QT5操作摄像头报错,cannot find -lpulse-mainloop-glib cannot find -lpulse cannot find -lglib-2.0_cannot find–lpulse-程序员宅基地

- 用jbpm_bpel学jwsdp的ant方式使用-程序员宅基地

- 输入数字判断星期几_html获取当前星期几-程序员宅基地

- SpringBoot整合Activiti7——实战之放假流程(会签)_activit7中会签-程序员宅基地

- 阿里云服务器收到挖矿病毒的攻击,导致基础的文件被病毒污染的问题和对应的处理解决方法-程序员宅基地

- 北京东城区空调维修办法,格力变频空调出现ph,到底是怎么回事?_格力变频空调ph代码-程序员宅基地

- vscode编辑器使用拓展插件background添加背景图片改变外观_background vscode-程序员宅基地

- android 简单打电话程序_android拨打电话的程序-程序员宅基地

- 第二届中国(泰州)国际装备高层次人才创新创业大赛_泰州市双创人才计划2022-程序员宅基地