只能说坑。。。 要不是看了大神的write up 我觉得不会想到。。。 ... 1.因缺思汀的绕过 ...解题路径:http://ctf5.shiyanbar.com/web/pcat/index.php 打开后是一个登录框类似的东西,

”CTF������“ 的搜索结果

CTF题库>因缺思汀的绕过

标签: web

访问解题链接去访问题目,可以进行答题。根据web题一般解题思路去解答此题。看源码,请求,响应等。提交与题目要求一致的...flag格式 CTF{} 我们访问网站之后 出现这个 我们要先进行查看源码 发现了 sourc...

提示这次需要上传一个...祝你好运题解根据提示依次访问下flag.php和302.phphttp://challenge-5a05d44ccb194622.sandbox.ctfhub.com:10080/?url=127.0.0.1/flag.phphttp://challenge-5a05d44ccb194622.sandbox.ctfh...

通过审计源码知道需求如下:需要通过GET方式传递三个参数必须存在$user读取的$user文件内容===welcome to the bugkuctf$file要求为hint.php关于php://input (官方说明)可以读取没有处理过的POST数据,相较于$...

文章目录格式化字符串漏洞原理介绍格式化字符串函数介绍格式化字符串函数格式化字符串参数格式化字符串漏洞原理格式化字符串漏洞利用程序崩溃泄露内存泄露栈内存获取栈变量数值获取栈变量对应字符串泄露任意地址内存...

sub_4010E0('��,'); v2 = sub_401080(); v4 = 'F@MG'; v5 = '\x11\x17\x13Z'; v6 = '\x15\x18\x10\x13'; v7 = '\\\x19'; v8 = '\0'; sub_401040((int)"Enter the flag: "); ...

王莎莎,辛阳,针对目前大部分高校实验室无法在课堂教学中展现出具有实际网络环境特色的攻防技术的问题,本文提出以ThinkPHP框架和Bootstrap前端框架�

1.[fd] fd@ubuntu:~$ cat fd.c #include <stdio.h> #include <stdlib.h> #include <string.h> char buf[32]; int main(int argc, char* argv[], char* envp[]){ ... pri...

签到题 加群就行了,没卖什么关子:) Web2 花里胡哨的果断去看源码。。。 flag就在这了 文件上传测试 就按照上面说的,传一个php试试 提交后说:非图片文件 ...后缀改成jpg之后,仍然提示是非

2021年中国工业互联网安全大赛

标签: CTF

练习环境 攻击机:kali 靶机:Tr0ll: 3 下载地址:... 1.发现靶机,端口探测 root@kali:~# nmap -sP 192.168.1.0/24 ...Nmap scan report for 192.168.1.1 (192.168..

一、签到题 关注微信公众号:Bugku 即可获取flag flag{BugKu-Sec-pwn!} 二、这是一张单纯的图片 50 ...FLAG在哪里?? 解题思路:下载图片,发现图片最后有如下编码: &amp;#107;...#12...

这里提一句,为什么不直接替换成acb这种,因为,flag原本就有字母,还原的时候会全部都还原成数字的,数字替换成符号应该也是可以的,这边测试了下除了&#好像别的符号都可以。插入查询后查询语句就会变成这样,由于...

基于ThinkPHP的网络安全演练竞技平台中CTF模块的设计与实现,孙碧云,辛阳,针对于我国目前对网络安全人才实战性的培养需求,我们设计并实现了一个以ThinkPHP和Bootstrap框架为基础的网络安全演练竞技平台。平台� ...

# -*- coding:utf-8 -*- from base64 import * flag = open("code.txt").readline() # 读取密文 for i in range(10): pointer = 0 try: temp = b16decode(flag) except TypeError: ...

is_numeric表示生成1-5范围内一个随机的数字sleep(2)表示当前脚本睡眠2秒函数特点:当传输参数不符那个函数的返回值就会为。

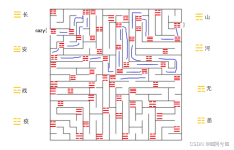

cazy长安战役八卦迷宫

标签: 其他

1.简单粗暴来讲: text 返回的是unicode 型的数据,一般是在网页的header中定义的编码形式。 content返回的是bytes,二级制型的数据。 如果想要提取文本就用text 但是如果你想要提取图片、文件,就要用到content ...

Less-34方法一:这一关是POST型的注入,同样的将post传递过来的内容进行了转义处理,过滤了单引号、反斜杠。...我们可以将UTF-8转换为UTF-16或者UTF-32,例如将'转换为utf-16为: �'。我们可以利用这一点注...

题目.png:a.png:k.png:这个脚本的思路就是将 题目.png 当成一个类似于字典的东西,将麻将的红色通道值来一一对应,然后用a.png和k.png来比对,红色通道值一样就把题目.png的所赋予麻将的值结合。...

推荐文章

- vuex中state对象会数组中的值更新后getters没有监听到state数据的改变的问题state数据跟新页面不刷新问题_vue对象数组改变元素没有getter-程序员宅基地

- 《Centos7——手动部署prometheus》_prometheus centos7-程序员宅基地

- iOS 数据保存几种方式总结_苹果ld都会保留那些数据-程序员宅基地

- quartus生成qdb文件_quartus 生成qxp和vqm文件的方法-程序员宅基地

- Servlet学习笔记3,及回忆。_attributeadded(servletrequestattributeevent ev)方法的-程序员宅基地

- cv::putText详解-程序员宅基地

- tomcat优化_tomcat ajp端口干嘛用的 关闭会怎么样-程序员宅基地

- (UVA)11916 Emoogle Grid-程序员宅基地

- 指针_定义一个指针变量他的值是多少-程序员宅基地

- 《Java基础——异常的捕获与抛出》_java捕获异常和抛出异常-程序员宅基地