Mac/iOS crash或者地址符号解析——工具篇_mac 实时监测crash-程序员宅基地

本文主要是通过Mac app 来进行分析的,iOS 有细微差别,会在后面具体指出。

1.符号化目的

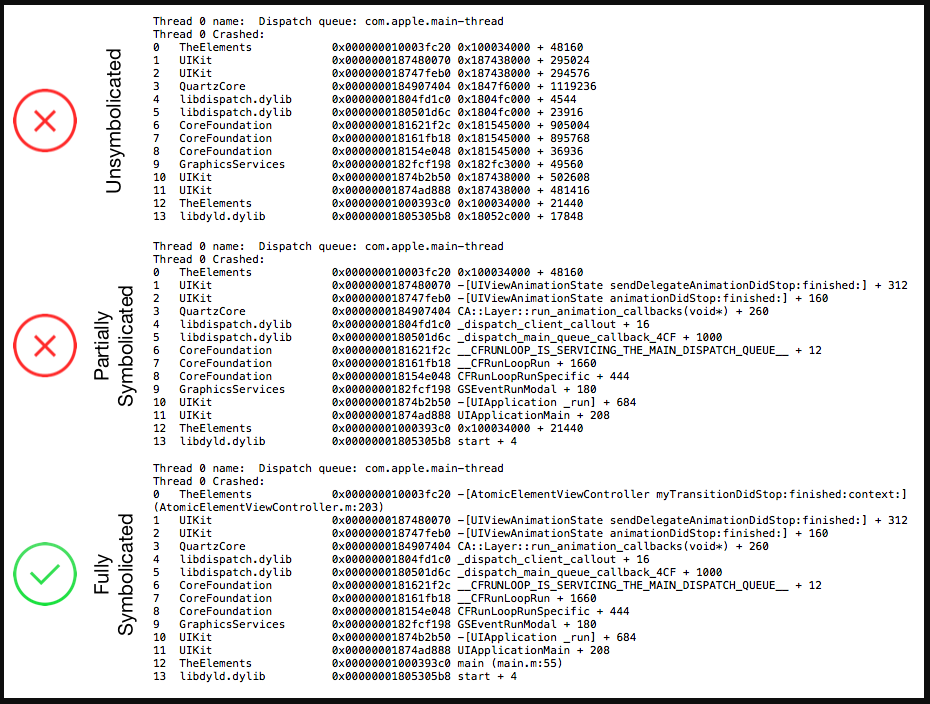

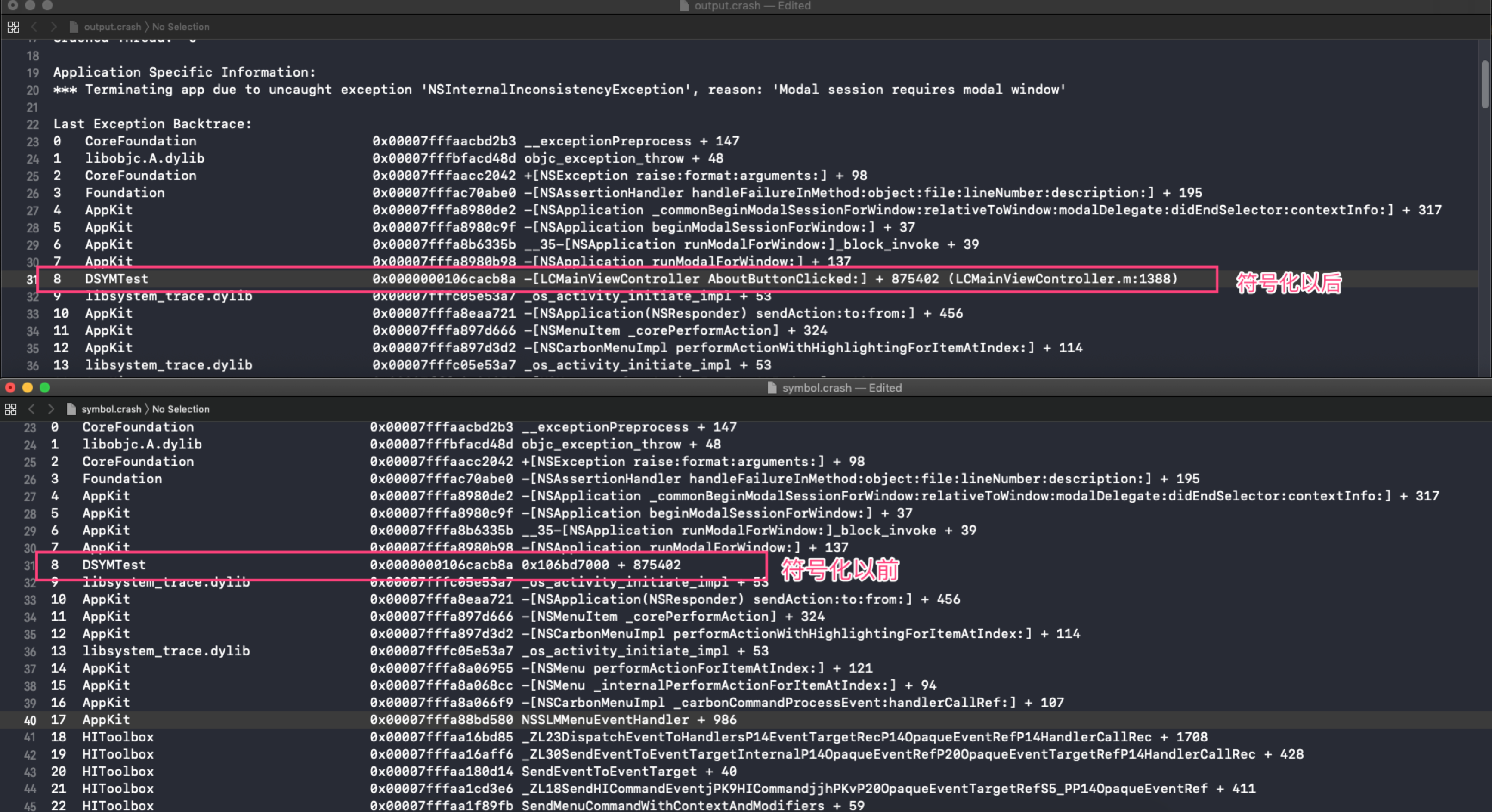

符号化的目的就是将下图最上端的堆栈变成最面下面的堆栈的过程:

其中 DSYMTest 为测试app的名字

在笔者实际工作中还遇到了两种部分符号化的堆栈,如下:

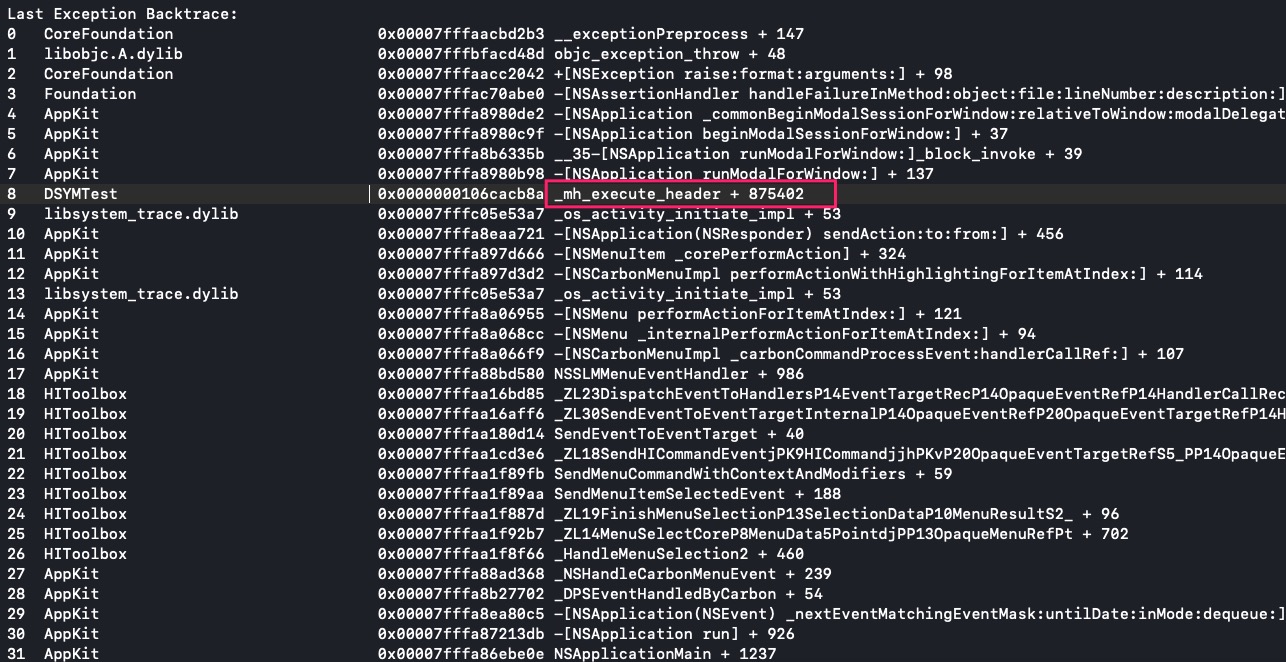

- 红圈中_mh_execute_header 可能未成功进行符号化,所以这里可以将 _mh_execute_header 用load address(会在第二章介绍) 替换后 重新进行符号化

- 如果手动在xcode 中输出调用堆栈的话,下图红圈中 也没有成功符号化成方法名字,也需要用load address进行替换

2.符号化的准备–地址和偏移量

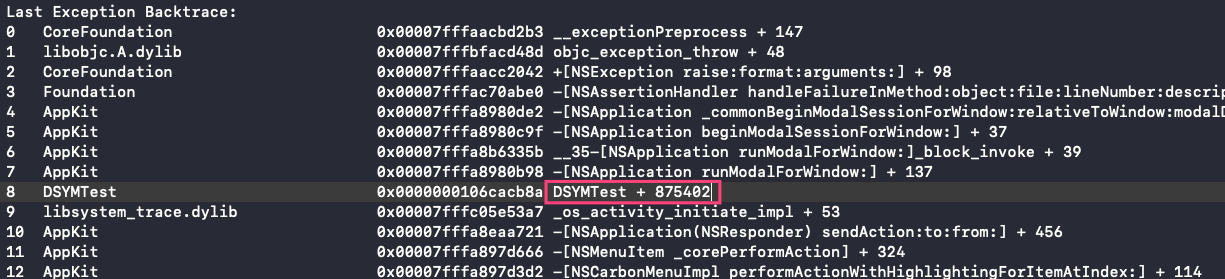

我们首先看下面的一张图(crash 文件),可以得到以下需要用到的关键信息。

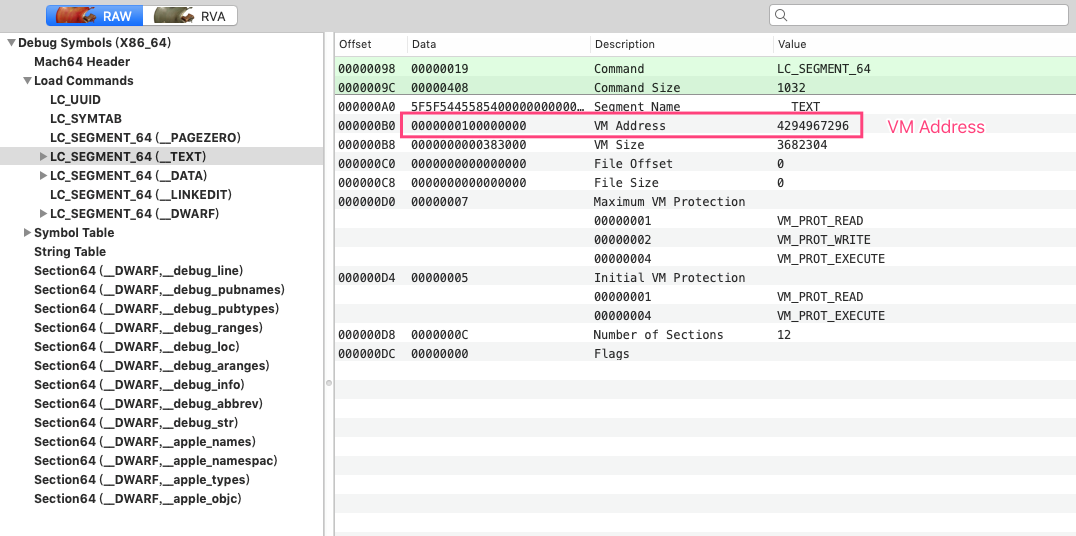

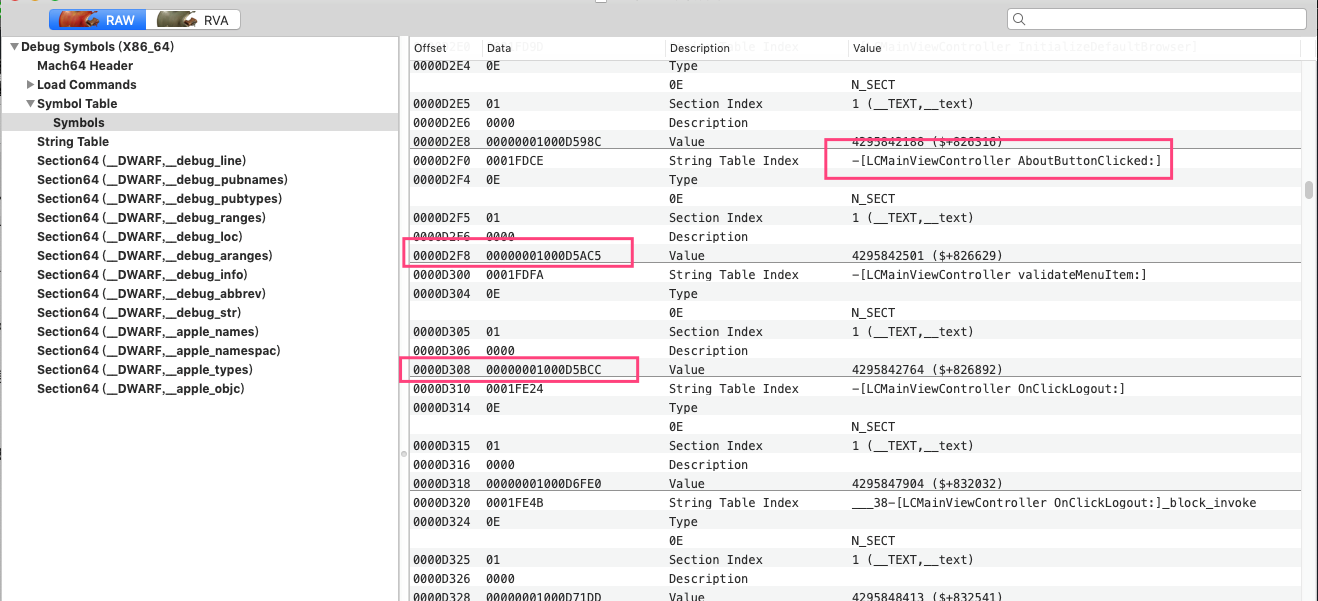

下面的是有MachOView(一个可视化的mach o 的软件)打开的DSYM 里面的可执行文件的部分截图

- APP 名字: DSYMTest

- UUID:74d0c44de9023a51b4122f76ea810aad。文件的唯一标识符

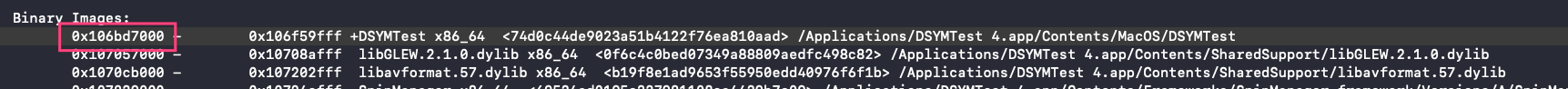

- Load Address: 0x106bd7000。 当前app 主框架的 加载地址

- CPU 架构。这里的CPU架构是x86_64(Mac 现在都是x86_64架构,如果是iOS的话为armv7或者arm64架构)

- stack address: 0x0000000106cacb8a 。这个是未偏移前的 堆栈地址。 后面计算真实的符号地址会结合 load address 和 stack address 来进行计算

- VM Address: 0x100000000。段加载的虚拟地址, 查看的路径是Load Commands -> LC_SEGMENT_64_TEXT -> VM Address

- Slide 偏移量,由于 ALSR ,导致每次编译都会生成不同的偏移量,计算公式为:

slide = load address - vm address这里套用公式得到slide = 0x106bd7000 - 0x100000000 = 0x6bd7000 - Symbol Address 符号地址,去除了偏移量的地址,计算公式为:

symbol address = stack address - slide这里套用公式得到symbol address = 0x0000000106cacb8a - 0x6bd7000 = 0x1000D5B8A

3.符号化的准备–UUID

首先判断DSYM文件和app和crash文件(如果存在)的UUID相同,确保是同一次编译的产物,因为每次编译由于ALSR(地址空间随机化)会生成不同的偏移量,如果三者的UUID不同,那么偏移量也会不同,导致符号化的地址不一样,会定位到错误的方法名上面去,下面就是查看UUID的方法。

-

dSYM文件的uuid

在DSYM文件目录内运行

xcrun dwarfdump --uuid *.dSYM

会得到如下 结果

UUID: 74D0C44D-E902-3A51-B412-2F76EA810AAD (x86_64) DSYMTest.app.dSYM/Contents/Resources/DWARF/DSYMTest

其中UUID 为 74D0C44D-E902-3A51-B412-2F76EA810AAD , -

app的uuid

ios

xcrun dwarfdump --uuid .app/

Mac

xcrun dwarfdump --uuid DSYMTest.app/Contents/MacOS/DSYMTest

需要进入 .app 的包内容里面的 查看同名的可执行文件才行. -

crash文件的UUID

可以查看上一章节的UUID 获取方法

4.符号化四种方法

目前crash 符号化主要有三种方法。

4.1 symbolicatecrash

适用于有整个crash或者dmp文件的符号化。

首先通过下面的命令找到 symbolicatecrash 可执行文件的路径 (由于不同版本的Xcode的路径不一样,所以用下面的命令统一查找)

find /Applications/Xcode.app -name symbolicatecrash -type f

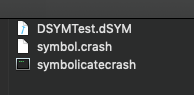

等待20秒后将输出的路径的 symbolicatecrash 拷贝出来放在 一个新建的文件夹里面,然后将 crash 文件和 DSYM 文件一并拷贝过去

现在文件夹像下面这个样子了

首先需要配置下 开发路径,在终端运行以下命令

export DEVELOPER_DIR="/Applications/XCode.app/Contents/Developer"

然后在这个文件夹下面 运行

./symbolicatecrash ./symbol.crash ./DSYMtest.dSYM > output.crash

成功后你会发现当前文件夹下 多了一个 output.crash 文件,打开发现已经符号化成功了,前后对比结果如下。

PS:

如果在符号化失败 可以检查一下 是否符号化 以前的crash 堆栈中是否是 以下形式的,

8 DSYMTest 0x0000000106cacb8a DSYMTest + 875402

8 DSYMTest 0x0000000106cacb8a _mh_execute_header + 875402

如果是的话需要将上面的 DSYMTest 或者 _mh_execute_header 或者其他的文字用 当前image 的first load address 替换,first load address 就是当前 image 的经过偏移后的加载地址,可以从 下图获得 0x106bd7000,然后替换后重新运行上面的命令即可。

4.2 atos

适用于符号化 单个 地址

用法为

atos [-p pid] [-o executable] [-f file] [-s slide | -l loadAddress] [-arch architecture] [-printHeader] [-fullPath] [address ...]

我们这里的运行的命令如下

xcrun atos -o DSYMTest.dSYM/Contents/Resources/DWARF/DSYMTest -arch x86_64 -l 0x106bd7000 0x0000000106cacb8a

或者 arm 64:

xcrun atos -o DSYMTest.dSYM/Contents/Resources/DWARF/DSYMTest -arch arm64 -l 0x106bd7000 0x0000000106cacb8a

会输出

-[LCMainViewController AboutButtonClicked:] (in DSYMTest) (LCMainViewController.m:1388)

可见这里的 符号化后的AboutButtonClicked: 的方法和用 symbolicatecrash 解析的方法一模一样。

关键字段说明:

- architecture 为cpu 架构,Mac 为x86_64, iOS为 armv7或者arm64

- executable 的路径为 DSYMTest.dSYM/Contents/Resources/DWARF/DSYMTest,具体的可执行文件在DSYM文件夹的哪个位置需要具体查找

- 0x106bd7000 为 当前DSYMTest image 的 load address, 可以在 符号化的准备–地址和偏移量 这个章节查找

- 0x0000000106cacb8a stack address , 可以在 符号化的准备–地址和偏移量 这个章节查找

4.3 dwarfdump

同样适用于符号化 单个 地址,但相比上面两个方法可以得到更多的信息

dwarfdump --arch x86_64 DSYMTest.dSYM/Contents/Resources/DWARF/DSYMTest --lookup 0x1000D5B8A

输出的信息截取了关键部分,可见 同样符号化了AboutButtonClicked: 这个方法。

0x0020dd1e: DW_TAG_subprogram

DW_AT_low_pc (0x00000001000d5ac5)

DW_AT_high_pc (0x00000001000d5bcc)

DW_AT_frame_base (DW_OP_reg6 RBP)

DW_AT_object_pointer (0x0020dd39)

DW_AT_call_all_calls (true)

DW_AT_name ("-[LCMainViewController AboutButtonClicked:]")

DW_AT_decl_file ("/Users/qa/Desktop/LivecastCI/workspace/Livecast_MacOS_Real_PackageBuilding/src/apps/macos/LiveCast/LiveCast/Main/LCMainViewController.m")

DW_AT_decl_line (1380)

DW_AT_APPLE_optimized (true)

大部分命令和atos 差不多,唯一不同的是符号地址不一样。

关键字段说明:

- –lookup 0x1000D5B8A 这里0x1000D5B8A 是symbol address 计算方法在 符号化的准备–地址和偏移量 章节已做了说明

4.4 直接在DSYM文件里面浏览查找

首先我们需要在 符号化的准备–地址和偏移量 章节计算出的 symbol address:0x1000D5B8A, 然后用可视化工具打开DSYM文件夹内的可执行文件(注意这里一定要打开DSYM文件夹内的,如果打开的是app内部的可执行文件,在Symbols里面是找不到相关的方法的),在后在 Symbols 里面进行查找。

由于Symbols里面的堆栈地址是连续的,所以我们可以滚动到大概的位置,然后找到 0x1000D5B8A 在哪个区间里面,在图上可以看见 0x1000D5B8A 在 00000001000D5AC5 和 00000001000D5BCC 之间,那么对应的方法就是 -[LCMainViewController AboutButtonClicked:]

智能推荐

class和struct的区别-程序员宅基地

文章浏览阅读101次。4.class可以有⽆参的构造函数,struct不可以,必须是有参的构造函数,⽽且在有参的构造函数必须初始。2.Struct适⽤于作为经常使⽤的⼀些数据组合成的新类型,表示诸如点、矩形等主要⽤来存储数据的轻量。1.Class⽐较适合⼤的和复杂的数据,表现抽象和多级别的对象层次时。2.class允许继承、被继承,struct不允许,只能继承接⼝。3.Struct有性能优势,Class有⾯向对象的扩展优势。3.class可以初始化变量,struct不可以。1.class是引⽤类型,struct是值类型。

android使用json后闪退,应用闪退问题:从json信息的解析开始就会闪退-程序员宅基地

文章浏览阅读586次。想实现的功能是点击顶部按钮之后按关键字进行搜索,已经可以从服务器收到反馈的json信息,但从json信息的解析开始就会闪退,加载listview也不知道行不行public abstract class loadlistview{public ListView plv;public String js;public int listlength;public int listvisit;public..._rton转json为什么会闪退

如何使用wordnet词典,得到英文句子的同义句_get_synonyms wordnet-程序员宅基地

文章浏览阅读219次。如何使用wordnet词典,得到英文句子的同义句_get_synonyms wordnet

系统项目报表导出功能开发_积木报表 多线程-程序员宅基地

文章浏览阅读521次。系统项目报表导出 导出任务队列表 + 定时扫描 + 多线程_积木报表 多线程

ajax 如何从服务器上获取数据?_ajax 获取http数据-程序员宅基地

文章浏览阅读1.1k次,点赞9次,收藏9次。使用AJAX技术的好处之一是它能够提供更好的用户体验,因为它允许在不重新加载整个页面的情况下更新网页的某一部分。另外,AJAX还使得开发人员能够创建更复杂、更动态的Web应用程序,因为它们可以在后台与服务器进行通信,而不需要打断用户的浏览体验。在Web开发中,AJAX(Asynchronous JavaScript and XML)是一种常用的技术,用于在不重新加载整个页面的情况下,从服务器获取数据并更新网页的某一部分。使用AJAX,你可以创建异步请求,从而提供更快的响应和更好的用户体验。_ajax 获取http数据

Linux图形终端与字符终端-程序员宅基地

文章浏览阅读2.8k次。登录退出、修改密码、关机重启_字符终端

随便推点

Python与Arduino绘制超声波雷达扫描_超声波扫描建模 python库-程序员宅基地

文章浏览阅读3.8k次,点赞3次,收藏51次。前段时间看到一位发烧友制作的超声波雷达扫描神器,用到了Arduino和Processing,可惜啊,我不会Processing更看不懂人家的程序,咋办呢?嘿嘿,所以我就换了个思路解决,因为我会一点Python啊,那就动手吧!在做这个案例之前先要搞明白一个问题:怎么将Arduino通过超声波检测到的距离反馈到Python端?这个嘛,我首先想到了串行通信接口。没错!就是串口。只要Arduino将数据发送给COM口,然后Python能从COM口读取到这个数据就可以啦!我先写了一个测试程序试了一下,OK!搞定_超声波扫描建模 python库

凯撒加密方法介绍及实例说明-程序员宅基地

文章浏览阅读4.2k次。端—端加密指信息由发送端自动加密,并且由TCP/IP进行数据包封装,然后作为不可阅读和不可识别的数据穿过互联网,当这些信息到达目的地,将被自动重组、解密,而成为可读的数据。不可逆加密算法的特征是加密过程中不需要使用密钥,输入明文后由系统直接经过加密算法处理成密文,这种加密后的数据是无法被解密的,只有重新输入明文,并再次经过同样不可逆的加密算法处理,得到相同的加密密文并被系统重新识别后,才能真正解密。2.使用时,加密者查找明文字母表中需要加密的消息中的每一个字母所在位置,并且写下密文字母表中对应的字母。_凯撒加密

工控协议--cip--协议解析基本记录_cip协议embedded_service_error-程序员宅基地

文章浏览阅读5.7k次。CIP报文解析常用到的几个字段:普通类型服务类型:[0x00], CIP对象:[0x02 Message Router], ioi segments:[XX]PCCC(带cmd和func)服务类型:[0x00], CIP对象:[0x02 Message Router], cmd:[0x101], fnc:[0x101]..._cip协议embedded_service_error

如何在vs2019及以后版本(如vs2022)上添加 添加ActiveX控件中的MFC类_vs添加mfc库-程序员宅基地

文章浏览阅读2.4k次,点赞9次,收藏13次。有时候我们在MFC项目开发过程中,需要用到一些微软已经提供的功能,如VC++使用EXCEL功能,这时候我们就能直接通过VS2019到如EXCEL.EXE方式,生成对应的OLE头文件,然后直接使用功能,那么,我们上篇文章中介绍了vs2017及以前的版本如何来添加。但由于微软某些方面考虑,这种方式已被放弃。从上图中可以看出,这一功能,在从vs2017版本15.9开始,后续版本已经删除了此功能。那么我们如果仍需要此功能,我们如何在新版本中添加呢。_vs添加mfc库

frame_size (1536) was not respected for a non-last frame_frame_size (1024) was not respected for a non-last-程序员宅基地

文章浏览阅读785次。用ac3编码,执行编码函数时报错入如下:[ac3 @ 0x7fed7800f200] frame_size (1536) was not respected for anon-last frame (avcodec_encode_audio2)用ac3编码时每次送入编码器的音频采样数应该是1536个采样,不然就会报上述错误。这个数字并非刻意固定,而是跟ac3内部的编码算法原理相关。全网找不到,国内音视频之路还有很长的路,音视频人一起加油吧~......_frame_size (1024) was not respected for a non-last frame

Android移动应用开发入门_在安卓移动应用开发中要在活动类文件中声迷你一个复选框变量-程序员宅基地

文章浏览阅读230次,点赞2次,收藏2次。创建Android应用程序一个项目里面可以有很多模块,而每一个模块就对应了一个应用程序。项目结构介绍_在安卓移动应用开发中要在活动类文件中声迷你一个复选框变量